Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Una proposta di lavoro via LinkedIn? No: è un malware

Feb 25, 2019 Marco Schiaffino Attacchi, In evidenza, Malware, Minacce, News, RSS, Trojan 0

La tecnica di attacco sfrutta messaggi privati sul social network e l’invio di documenti Word che contengono codice malevolo.

Una volta le minacce arrivavano quasi esclusivamente via email. Poi, coi social network, i vettori di attacco si sono moltiplicati e hanno acquisito maggiore efficacia. A fare la differenza, però, sono prima di tutto le tecniche di ingegneria sociale adottate dai cyber-criminali.

Nel caso di LinkedIn, i pirati informatici hanno fatto bingo. Nella loro ottica, infatti, il social network dedicato al business e alle offerte di lavoro rappresenta una sorta di parco dei divertimenti. Quale iscritto a LinkedIn si mette a fare il sospettoso quando gli arriva un messaggio che propone un’occasione lavorativa?

Come riporta Proofpoint in un report pubblicato qualche giorno fa, la tecnica di attacco messa a punto da un gruppo di cyber-criminali fa leva esattamente sull’effetto “ansiogeno” provocato dalla possibilità di accedere a un’offerta di lavoro.

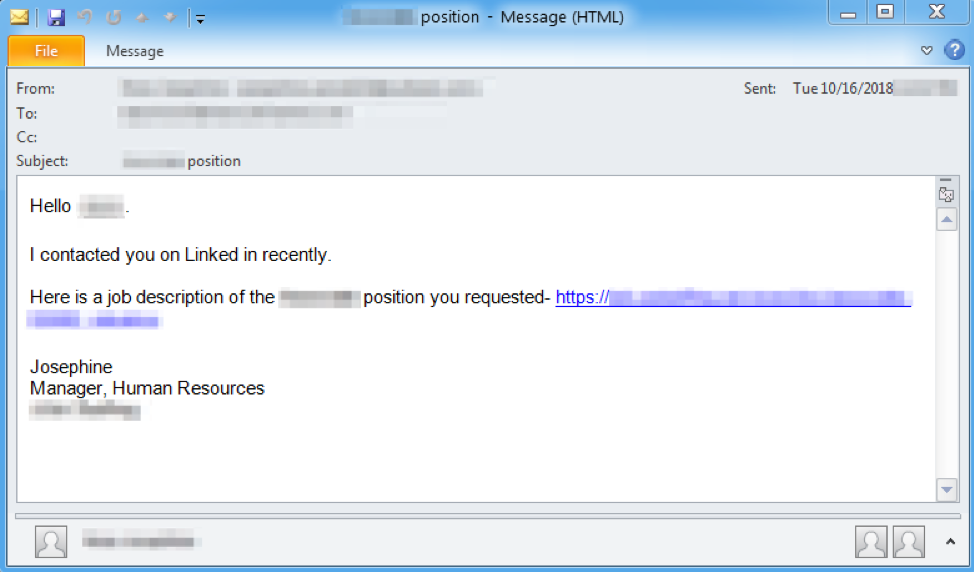

Tutto comincia con un messaggio privato sul social network, che offre un’opportunità di lavoro. Per rendere più credibile il messaggio, i pirati che hanno architettato la campagna di distribuzione del malware hanno pensato bene di creare una pagina che sfrutta il nome e il logo di una società che si occupa realmente di reclutamento.

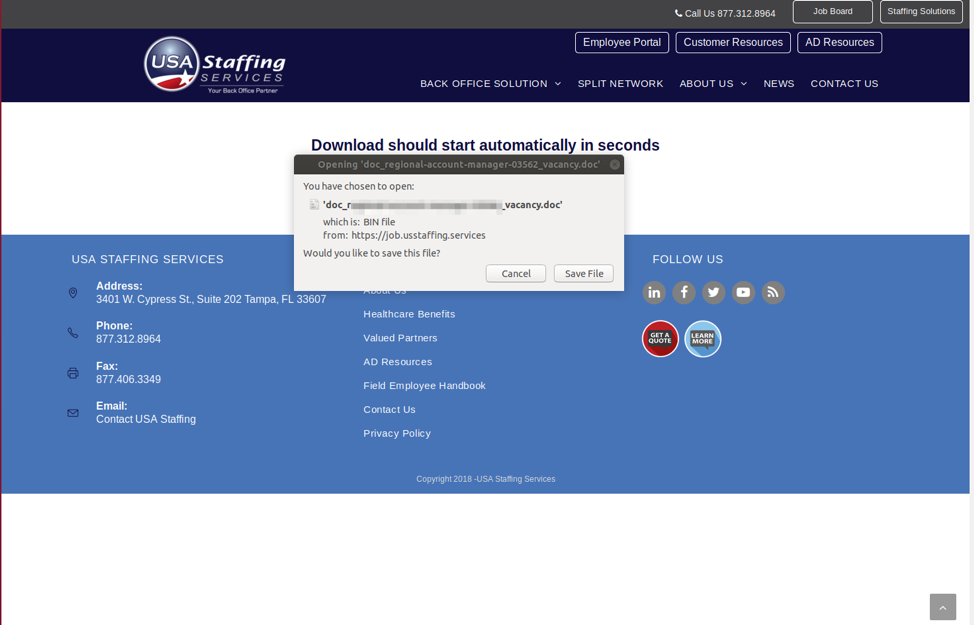

Al messaggio iniziale, fa seguito un’email che può contenere un allegato (un documento Word) o un collegamento Internet. In questo secondo caso, la pagina collegata al messaggio è impostata per avviare in automatico il download del documento. Anche se la procedura è sospetta, la potenziale vittima rischia di scambiare il tutto per una “normale” procedura per fornire al potenziale candidato le informazioni riguardanti la posizione cercata.

Un trucchetto abbastanza efficace. Di solito, infatti, le campagne per la distribuzione dei malware utilizzano l’invio massiccio di messaggi o email a numerosi contatti, senza preoccuparsi di “seguire” la potenziale vittima.

Insomma: l’idea è di suscitare nel destinatario l’idea che qualcuno stia davvero cercando di contattarlo utilizzando tutti i mezzi che ha a disposizione.

Il file in formato DOC, tanto per cambiare, richiede immediatamente l’attivazione delle funzioni Macro. Ancora una volta i pirati contano sul fatto che la vittima faccia una valutazione “costi benefici” terribilmente semplice: accettare un l’attivazione di funzioni potenzialmente pericolose o rinunciare all’opportunità di un nuovo lavoro?

Manco a dirlo, in questo caso chi si prende il rischio di attivare le funzionalità Macro è destinato a pentirsene. Le istruzioni integrate nel documento, infatti, avviano il download e l’installazione di More_eggs, una backdoor che è in circolazione da quasi due anni.

Il malware, una volta installato sul computer, consente di controllare a distanza la macchina e di installare con estrema facilità ulteriore codice malevolo.

Articoli correlati

-

Gli LLM malevoli aiutano i piccoli...

Gli LLM malevoli aiutano i piccoli...Nov 27, 2025 0

-

MuddyWater si evolve: attacchi più...

MuddyWater si evolve: attacchi più...Set 17, 2025 0

-

File Linux usati per furto di dati e...

File Linux usati per furto di dati e...Ago 25, 2025 0

-

Criminali abusano dei servizi di link...

Criminali abusano dei servizi di link...Ago 01, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...