Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

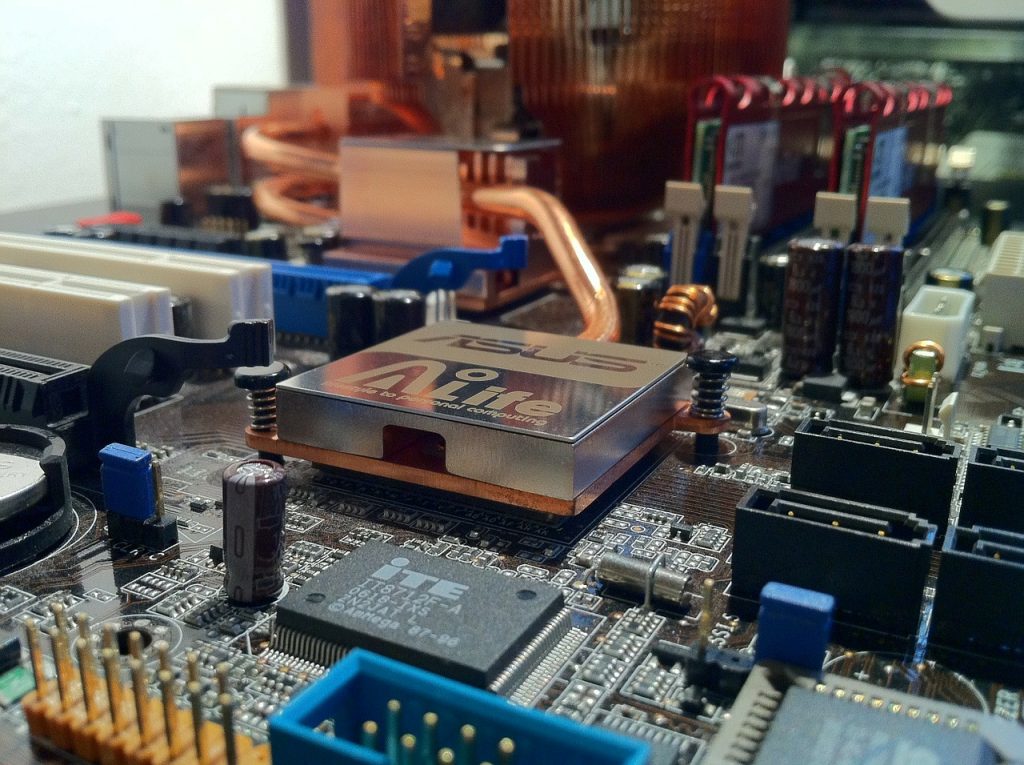

Prima dimostrazione di attacco in remoto a UEFI

Ago 09, 2018 Marco Schiaffino News, RSS, Vulnerabilità 0

La tecnica, presentata al Black Hat 2018, fa leva su un bug nei sistemi di Asus e ASRock. Tutta colpa della funzione di aggiornamento automatico.

Colpire UEFI significa colpire al cuore di un sistema. E se l’ipotesi di malware in grado di impattare sulla Unified Extensible Firmware Interface è già inquietante, l’idea che l’interfaccia possa essere colpita attraverso un attacco in remoto è decisamente da brividi.

A trasmetterli agli esperti di sicurezza ci hanno pensato i ricercatori di Eclypsium, che nel corso del Black Hat 2018 hanno illustrato un exploit che sfrutta una vulnerabilità nei sistemi di aggiornamento automatico dei firmware di Asus e ASRock.

Per verificare la disponibilità di eventuali aggiornamenti, il sistema di update utilizza infatti DHCP e invia una richiesta HTTP al server che gestisce gli aggiornamenti. Intercettando la richiesta attraverso un attacco Man in the Middle o dirottandola verso un server sotto il loro controllo attraverso altre tecniche come il DNS poisoning, eventuali pirati potrebbero rispondere al posto del server legittimo.

E qui sta il problema: secondo i ricercatori di Eclypsium, il software dei due produttori non è in grado di controllare le dimensioni di alcuni campi contenuti nei documenti, aprendo la strada a un Buffer Overflow e alla conseguente esecuzione di codice in remoto.

Considerato che UEFI si avvia prima del sistema operativo, tutto questo permetterebbe di avere mano libera per installare malware con un livello di persistenza notevole e di sfruttare questa posizione privilegiata per aggirare i normali sistemi di protezione.

In seguito alla segnalazione della vulnerabilità, i due produttori hanno reagito in maniera diversa. ASRock ha infatti cancellato il sistema di aggiornamento automatico. Asus, invece, starebbe ancora lavorando sulle modifiche che permetteranno di mitigare il rischio di un attacco simile.

Articoli correlati

-

Una vulnerabilità di ASUS Live Update...

Una vulnerabilità di ASUS Live Update...Dic 19, 2025 0

-

Una vulnerabilità di UEFI Secure Boot...

Una vulnerabilità di UEFI Secure Boot...Gen 16, 2025 0

-

ESET scopre il primo bootkit UEFI per...

ESET scopre il primo bootkit UEFI per...Dic 11, 2024 0

-

CosmicStrand: scoperto rootkit UEFI...

CosmicStrand: scoperto rootkit UEFI...Lug 27, 2022 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...