Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Il malware Rozena si evolve e diventa fileless

Lug 04, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS, Trojan 0

La nuova versione del trojan usa tecniche che gli consentono di compromettere il computer della vittima senza copiare file sul disco.

Quando si parla di attacchi “fileless” ci si può riferire a diversi tipi di minacce. In molti casi, infatti, si tratta di attacchi che non utilizzano veri malware ma solo sequenze di comandi che sfruttano strumenti legittimi di amministrazione (come PowerShell) per raggiungere l’obiettivo.

Anche i malware tradizionali, però, stanno seguendo questa direttrice e in alcuni casi si osservano casi in cui il loro codice subisce delle vere e proprie mutazioni per trasformarli in qualche cosa di più difficile da individuare una volta attivo, che può essere definito un ibrido tra un normale malware e un attacco “manuale”.

Come spiegano i ricercatori di G Data in un dettagliato report, in questo senso il caso di Rozena è esemplare. Il trojan è comparso nel 2015 e ha fatto ritorno ora in una versione “riveduta e corretta” che sfrutta tecniche “fileless” per compromettere il PC colpito.

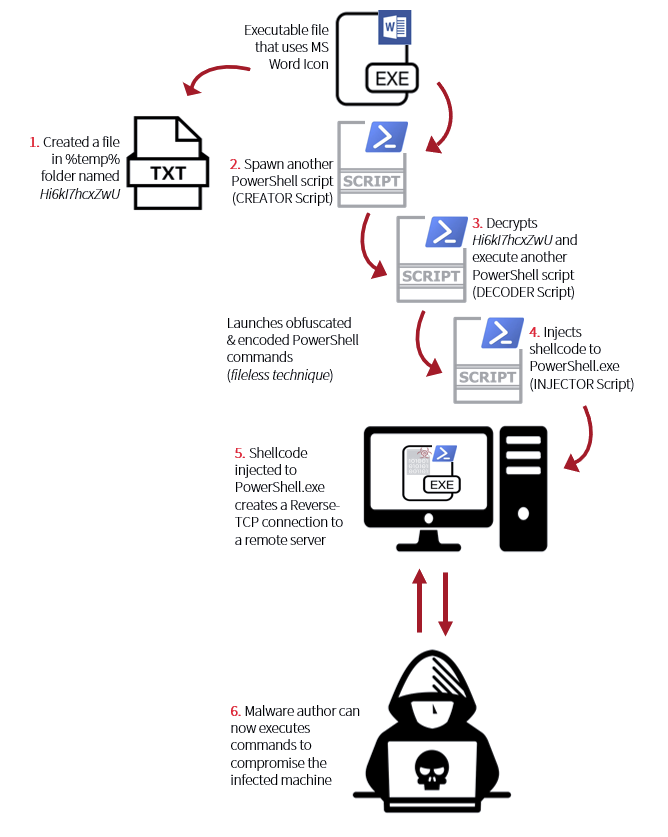

Rozena usa come vettore di attacco un file eseguibile (mascherato da documento Word) che i pirati informatici distribuiscono attraverso pagine Web o via posta elettronica.

Una volta avviato, esegue una serie di script attraverso comandi PowerShell che consentono di aprire una connessione TCP tra la macchina infetta e l’autore del malware.

Rozena usa tre passaggi per iniettare lo shellcode che apre la backdoor. Tutti i comandi sono offuscati con crittografia per renderne più difficile l’individuazione.

L’esecuzione di PowerShell viene “nascosta” agli occhi della vittima attraverso l’uso di una serie di parametri che impediscono, per esempio, l’apertura del prompt visualizzato normalmente e nascondono il banner con le informazioni di Copyright che di solito appare all’avvio.

Il collegamento attraverso la backdoor, infine, punta a un server Command and Control su Kali Linux che utilizza il framework Metasploit per eseguire qualsiasi tipo di operazione (per esempio l’upload e l’avvio di ulteriore codice) sul PC compromesso.

Per mitigare il rischio di subire attacchi come questo, i ricercatori G Data consigliano di adottare alcuni accorgimenti che impediscono l’uso “improprio” degli strumenti di amministrazione di Windows.

Tra questi l’attivazione della modalità Constrained Language di PowerShell, che impedisce l’interazione con determinate API che potrebbero essere usate per scopi malevoli e l’uso di AppLocker.

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

-

APT41, il gruppo cinese amplia il...

APT41, il gruppo cinese amplia il...Lug 22, 2025 0

-

Scoperto un nuovo spyware Android che...

Scoperto un nuovo spyware Android che...Apr 24, 2025 0

Altro in questa categoria

-

Incredibile: i sistemi multi-agent...

Incredibile: i sistemi multi-agent...Mar 13, 2026 0

-

Rapporto Clusit 2026: gli attacchi...

Rapporto Clusit 2026: gli attacchi...Mar 11, 2026 0

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...