Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Nuova tecnica per aggirare gli antivirus su Mac

Giu 13, 2018 Marco Schiaffino News, RSS, Vulnerabilità 0

Il sistema sfrutta i certificati digitali delle app per fare credere ai software di sicurezza che il malware sia un’inoffensiva applicazione.

La filosofia Apple per il controllo delle applicazioni legittime è uno degli strumenti più efficaci che gli utenti Mac hanno a disposizione per evitare software contenenti malware o altri componenti pericolosi.

A quanto pare, però, il sistema ha anche delle controindicazioni. Molti antivirus, infatti, si affidano alla verifica del certificato digitale in maniera piuttosto “acritica”, utilizzandolo come una sorta di white list. Insomma: se un file eseguibile risulta certificato, l’antivirus lo considera automaticamente attendibile.

Una sorta di “scorciatoia” che però lascia spazio libero a una tecnica di attacco che il ricercatore Josh Pitts ha descritto in un report pubblicato ieri su Internet.

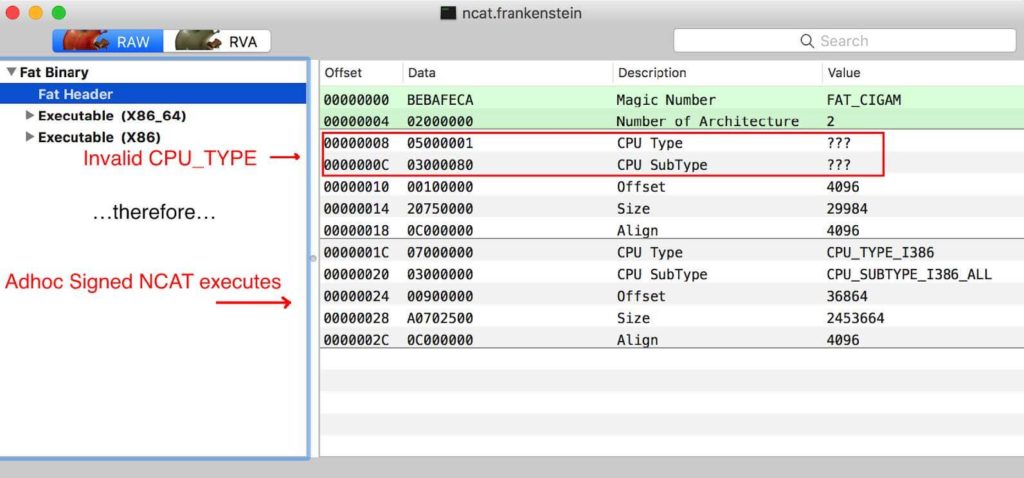

IL punto debole di tutto il sistema, spiega Pitts, è rappresentato dai cosiddetti Fat/Universal file, i file di installazione per computer Mac.

Si tratta di eseguibili piuttosto particolari, che al loro interno hanno più componenti. La caratteristica ha una spiegazione pratica: questa “struttura a matrioska” permette infatti di inserire diverse versioni del software (per esempio a 32 e 64 bit) nello stesso file di installazione.

Ciò di cui si è accorto Pitts è che il sistema di verifica del certificato digitale esegue il controllo soltanto sul primo degli eseguibili incorporati nel Fat/Universal file.

Se un pirata informatico ne creasse uno che contiene un malware in posizione “defilata”, potrebbe passare inosservato ed essere eseguito aggirando il controllo dell’antivirus. Per farlo sarebbe sufficiente stabilire delle condizioni di installazione che escludano l’esecuzione dei software legittimi in quanto “inadatti” all’architettura del computer.

Basta inserire un valore non valido nelle proprietà dell’eseguibile per escluderlo e fare in modo che venga avviato quello successivo, che contiene il malware.

Il ricercatore ha dapprima contattato Apple segnalando il problema, ma l’azienda (che non ha tutti i torti) ha scaricato la responsabilità sui singoli produttori di antivirus. La situazione, però, è a questo punto piuttosto complicata.

Pitts ha infatti contattato i produttori dei software che sono risultati vulnerabili in base ai suoi test (un elenco è riportato nel suo report originale) che hanno tempestivamente risolto il problema. Lo stesso ricercatore, però, sottolinea come quell’elenco non sia (e non possa essere) esaustivo.

È possibile, quindi, che in circolazione ci siano ancora dei prodotti di sicurezza che possono essere “ingannati” con la tecnica descritta.

Articoli correlati

-

Apple si oppone alla verifica...

Apple si oppone alla verifica...Ott 14, 2025 0

-

Apple rilascia una fix per una...

Apple rilascia una fix per una...Lug 30, 2025 0

-

Apple risolve un bug 0-day di WebKit...

Apple risolve un bug 0-day di WebKit...Mar 12, 2025 0

-

Brutto momento per la crittografia in...

Brutto momento per la crittografia in...Feb 28, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...