Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Anche i pirati usano credenziali vulnerabili

Giu 05, 2018 Marco Schiaffino In evidenza, Intrusione, Malware, News, RSS 1

Sfruttano la pigrizia delle loro vittime per attaccarle, ma finiscono per commettere gli stessi errori. La conferma nel database di una botnet.

Leggendo quanto scrive il ricercatore di NewSky Security Ankit Anubhav sul blog della società di sicurezza, la prima cosa che viene in mente è un vecchio detto che recita: “il figlio del calzolaio va in giro con le scarpe rotte”.

Anubhav racconta di una “incursione” all’interno di Owari, una delle più attive botnet IoT sulla piazza, che il ricercatore è riuscito a infiltrare grazie al fatto che il pirata informatico che la controllava aveva impostato delle credenziali di accesso ridicole.

I ricercatori di NewSky Security, spiega Anubhav, hanno individuato il server quando hanno registrato alcuni tentativi di accesso a delle honeypot (i dispositivi usati come “esche” per attirare gli attacchi dei cyber-criminali – ndr) provenienti da uno specifico indirizzo IP.

Quando hanno cominciato a investigare., Anubhav e i suoi colleghi si sono accorti che il server in questione aveva una porta aperta e, per la precisione, si trattava della porta 3306, utilizzata per impostazione predefinita dai database MySQL, spesso usati nei server Command and Control per conservare informazioni sui dispositivi compromessi.

A quel punto i ricercatori hanno deciso di provare ad accedere al database e, con loro grande sorpresa, non ci è voluto molto. L’amministratore aveva infatti utilizzato username: root, password: root. Una delle abbinate solitamente prese come esempio di credenziali da non usare.

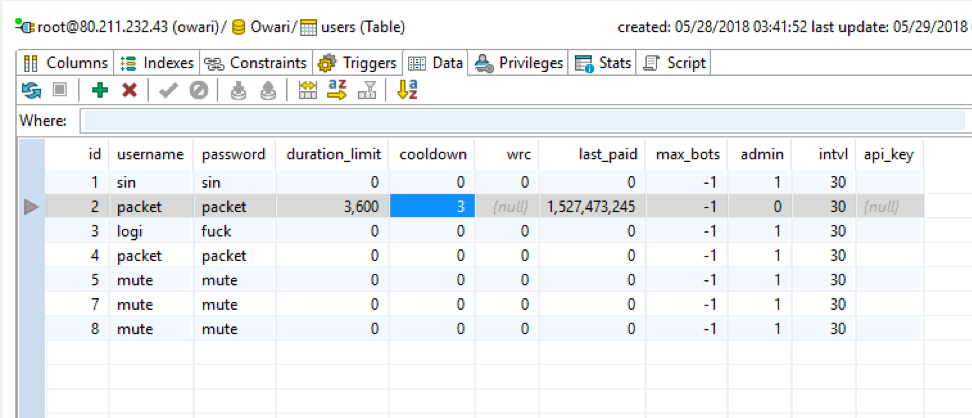

La sciatteria dell’amministratore della botnet, però, non è un caso isolato. Spulciando nel database, infatti, i ricercatori di NewSky Security hanno trovato l’elenco dei “clienti” che utilizzavano la botnet per portare attacchi DDoS su commissione.

Password brevi, scontate e facili da indovinare anche senza usare script per il brute forcing o attacchi a dizionario. Se questo è il livello di preparazione dei cyber-criminali, possiamo stare tutti un po’ più tranquilli.

Anche qui le credenziali non brillano per originalità o sicurezza. Anzi: sono decisamente inadeguate. Tanto più se si considera che sono state usate per accedere a un servizio illegale.

Il paradosso è che il boom di malware che prendono di mira i dispositivi della “Internet of Things” ha avuto inizio con Mirai, un worm che per diffondersi faceva leva proprio sul fatto che molti device utilizzavano le credenziali predefinite o troppo “deboli”.

Una tecnica che usa anche Owari, ma che evidentemente non ha insegnato nulla né al pirata informatico che ha diffuso il malware, né ai suoi clienti.

Articoli correlati

-

IoT, i dispositivi connessi sono ancora...

IoT, i dispositivi connessi sono ancora...Ago 26, 2025 0

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Malware mobile in aumento: trovate...

Malware mobile in aumento: trovate...Ott 31, 2024 0

-

I rischi dei dispositivi IoT obsoleti e...

I rischi dei dispositivi IoT obsoleti e...Ago 29, 2024 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...

One thought on “Anche i pirati usano credenziali vulnerabili”