Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

Anche i pirati usano credenziali vulnerabili

Giu 05, 2018 Marco Schiaffino In evidenza, Intrusione, Malware, News, RSS 1

Sfruttano la pigrizia delle loro vittime per attaccarle, ma finiscono per commettere gli stessi errori. La conferma nel database di una botnet.

Leggendo quanto scrive il ricercatore di NewSky Security Ankit Anubhav sul blog della società di sicurezza, la prima cosa che viene in mente è un vecchio detto che recita: “il figlio del calzolaio va in giro con le scarpe rotte”.

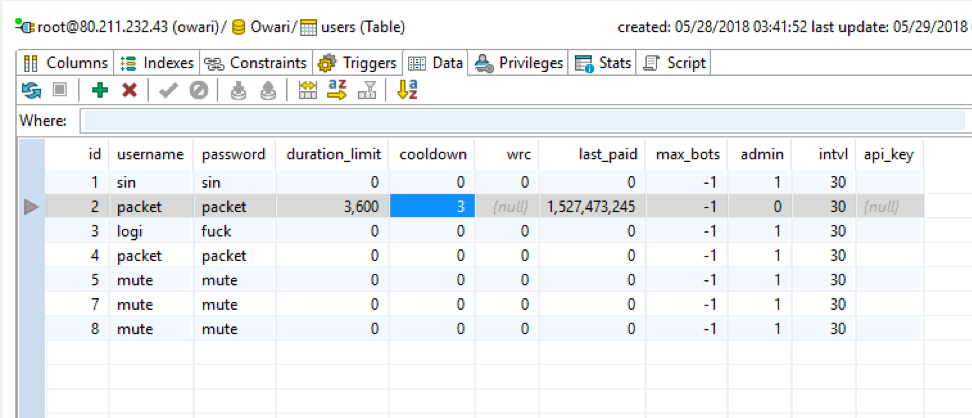

Anubhav racconta di una “incursione” all’interno di Owari, una delle più attive botnet IoT sulla piazza, che il ricercatore è riuscito a infiltrare grazie al fatto che il pirata informatico che la controllava aveva impostato delle credenziali di accesso ridicole.

I ricercatori di NewSky Security, spiega Anubhav, hanno individuato il server quando hanno registrato alcuni tentativi di accesso a delle honeypot (i dispositivi usati come “esche” per attirare gli attacchi dei cyber-criminali – ndr) provenienti da uno specifico indirizzo IP.

Quando hanno cominciato a investigare., Anubhav e i suoi colleghi si sono accorti che il server in questione aveva una porta aperta e, per la precisione, si trattava della porta 3306, utilizzata per impostazione predefinita dai database MySQL, spesso usati nei server Command and Control per conservare informazioni sui dispositivi compromessi.

A quel punto i ricercatori hanno deciso di provare ad accedere al database e, con loro grande sorpresa, non ci è voluto molto. L’amministratore aveva infatti utilizzato username: root, password: root. Una delle abbinate solitamente prese come esempio di credenziali da non usare.

La sciatteria dell’amministratore della botnet, però, non è un caso isolato. Spulciando nel database, infatti, i ricercatori di NewSky Security hanno trovato l’elenco dei “clienti” che utilizzavano la botnet per portare attacchi DDoS su commissione.

Password brevi, scontate e facili da indovinare anche senza usare script per il brute forcing o attacchi a dizionario. Se questo è il livello di preparazione dei cyber-criminali, possiamo stare tutti un po’ più tranquilli.

Anche qui le credenziali non brillano per originalità o sicurezza. Anzi: sono decisamente inadeguate. Tanto più se si considera che sono state usate per accedere a un servizio illegale.

Il paradosso è che il boom di malware che prendono di mira i dispositivi della “Internet of Things” ha avuto inizio con Mirai, un worm che per diffondersi faceva leva proprio sul fatto che molti device utilizzavano le credenziali predefinite o troppo “deboli”.

Una tecnica che usa anche Owari, ma che evidentemente non ha insegnato nulla né al pirata informatico che ha diffuso il malware, né ai suoi clienti.

Articoli correlati

-

IoT, i dispositivi connessi sono ancora...

IoT, i dispositivi connessi sono ancora...Ago 26, 2025 0

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Malware mobile in aumento: trovate...

Malware mobile in aumento: trovate...Ott 31, 2024 0

-

I rischi dei dispositivi IoT obsoleti e...

I rischi dei dispositivi IoT obsoleti e...Ago 29, 2024 0

Altro in questa categoria

-

Google: crittografia post-quantum entro...

Google: crittografia post-quantum entro...Mar 27, 2026 0

-

Magento sotto attacco: PolyShell,...

Magento sotto attacco: PolyShell,...Mar 25, 2026 0

-

API sotto attacco: la sicurezza...

API sotto attacco: la sicurezza...Mar 24, 2026 0

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...

One thought on “Anche i pirati usano credenziali vulnerabili”