Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Attacco a Z-Wave mette a rischio milioni di dispositivi IoT

Mag 28, 2018 Marco Schiaffino News, RSS, Vulnerabilità 1

Una falla nel sistema di pairing consentirebbe di forzare l’uso di un sistema di autenticazione “debole” e prendere il controllo dei dispositivi.

L’incubo IoT non ha mai fine. Oltre all’eterna quesitone legata alle vulnerabilità in remoto che hanno fatto la fortuna delle varie botnet (Mirai, Reaper e soci) comparse negli ultimi mesi, ora salta fuori una falla di sicurezza battezzata Z-Shave, che consentirebbe di portare attacchi molto più “ravvicinati” ai dispositivi della Internet of Things.

Il problema, come spiegano i ricercatori di Pen Test Partners in un dettagliato report, si annida nel protocollo Z-Wave e in particolare nel sistema di pairing utilizzato dal diffusissimo protocollo.

Z-Wave, utilizzato da almeno 2.400 produttori, sfruttava in origine un sistema di pairing con protezione decisamente “debole”, chiamato S0 e sostituito in seguito con il più robusto standard S2.

La differenza tra i due standard riguarda la chiave utilizzata per le comunicazioni tra il controller e i vari dispositivi al momento de pairing. Il vecchio standard, infatti, utilizzava una chiave crittografica predefinita (composta da zeri) che permetteva di compromettere il processo.

Purtroppo, però, nei dispositivi questa procedura è stata mantenuta per consentire la compatibilità con i vecchi controller e i ricercatori di Pen Test Partners hanno trovato un modo per forzarne l’utilizzo.

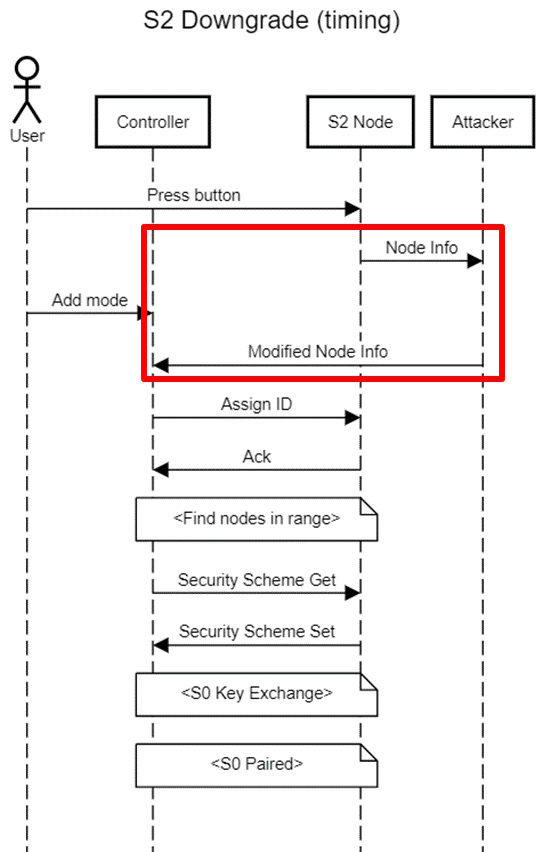

Nel rapporto vengono descritte tre modalità di attacco diverse, che permettono (in maniera più o meno articolata) di prendere il controllo di un dispositivo attraverso il downgrade della procedura di pairing.

Al momento del pairing è possibile alterare le informazioni inviate al controller per forzare l’uso dello standard S0 che consente di violare la sicurezza del protocollo.

Le prime due ipotesi configurano uno scenario in cui l’attaccante è presente al momento del pairing (in caso di installazione del dispositivo o quando viene sostituita la batteria) mentre la terza ipotesi prevede l’uso di un dispositivo in grado di “jammare” le comunicazioni tra il controller e i dispositivi.

Insomma, nulla che consentirebbe un uso della vulnerabilità su larga scala, ma che lascia aperto il pericolo che la tecnica venga utilizzata per portare attacchi mirati da parte di un pirata informatico che abbia abbastanza pazienza (o motivazione) per aspettare il momento giusto e colpire.

Articoli correlati

-

IoT, i dispositivi connessi sono ancora...

IoT, i dispositivi connessi sono ancora...Ago 26, 2025 0

-

Zscaler estende l’architettura Zero...

Zscaler estende l’architettura Zero...Nov 28, 2024 0

-

Malware mobile in aumento: trovate...

Malware mobile in aumento: trovate...Ott 31, 2024 0

-

I rischi dei dispositivi IoT obsoleti e...

I rischi dei dispositivi IoT obsoleti e...Ago 29, 2024 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...

One thought on “Attacco a Z-Wave mette a rischio milioni di dispositivi IoT”