Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Pasticcio di Microsoft nella patch per correggere Meltdown

Mar 28, 2018 Marco Schiaffino News, RSS, Vulnerabilità 1

L’aggiornamento per Windows 7 aveva aperto una falla di sicurezza ancora più grande di quella che tappava. Semplice errore umano?

Per un paio di mesi Windows 7 ha sofferto di una vulnerabilità decisamente peggiore rispetto a Meltdown. Il motivo? A quanto pare si è trattato di un errore umano, che avrebbe potuto avere conseguenze piuttosto serie.

Cos’è successo? Sintetizzando, quando gli sviluppatori hanno messo le mani sulle impostazioni che regolano l’accesso alle aree protette di memoria, hanno inserito un bit sbagliato che consentiva libero accesso a sezioni del kernel che dovrebbero invece essere ristrette.

Un risultato paradossale, visto che l’obiettivo della patch era quello di correggere proprio un problema simile. Come abbiamo spiegato in questo articolo, Meltdown è infatti un bug che cancella i “confini” che di solito isolano i dati accessibili in modalità supervisore e quelli in modalità utente.

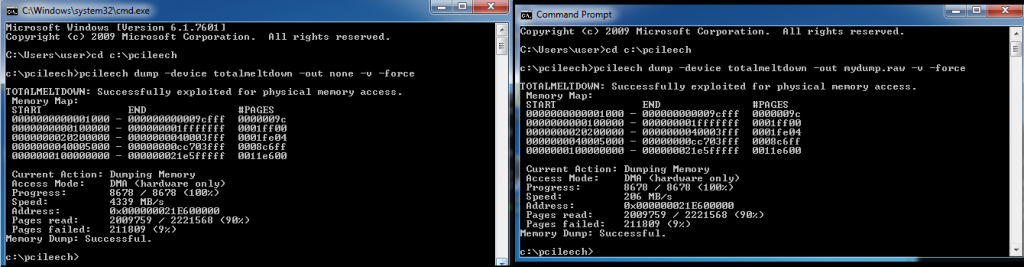

Come spiega l’esperto di sicurezza Ulf Frisk in un post sul suo blog, la vulnerabilità introdotta per errore da Microsoft in Windows 7 era decisamente più grave, visto che consentiva di accedere a una sezione più ampia di memoria, con maggiore velocità e consentiva anche di modificarne il contenuto.

A destra il dump di dati eseguito sfruttando Meltdown. A sinistra quello eseguito con la nuova vulnerabilità. La differenza di velocità è impressionante.

La vulnerabilità è stata presente sulla versione 64 bit di Windows 7 e Windows Server 2008 R2 a partire dalla prima patch distribuita a gennaio ed è stata corretta con l’aggiornamento di marzo. Frisk, in realtà, ha individuato la falla quando in pratica era stata già corretta.

Chi utilizza una delle due versioni, quindi, dovrà verificare quanto prima la corretta installazione degli update di marzo. Per quanto riguarda le altre versioni di Windows (la 10, la 8 e quelle a 32 bit) non c’è invece nessun problema.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...

One thought on “Pasticcio di Microsoft nella patch per correggere Meltdown”