Aggiornamenti recenti Aprile 23rd, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

L’app per migliorare le prestazioni della batteria? Può costare cara

Nov 22, 2017 Marco Schiaffino Attacco non convenzionale, Malware, Minacce, News, RSS 0

Xafecopy è stato distribuito sotto forma di un’app per Android. Promette di risparmiar carica, ma ti abbona a servizi WAP.

Il WAP-billing è una vecchia conoscenza di chi usa il cellulare. Si tratta di quei servizi a pagamento che offrono ciarpame vario (suonerie, notizie, aforismi) e che si attivano attraverso l’iscrizione via SMS o una procedura di registrazione via Internet.

Un tempo venivano proposti attraverso messaggi al limite della truffa, in seguito sono diventati uno dei metodi preferiti dai pirati informatici per guadagnare denaro attraverso i loro malware per smartphone.

Anche se i casi di abuso dei servizi WAP non sono più frequenti come qualche anno fa, mantenere le antenne dritte e controllare periodicamente la bolletta è sempre consigliabile.

L’ultimo caso di un malware che sfrutta questo tipo di tecnica è descritto da G Data in un report pubblicato sul sito dell’azienda di sicurezza tedesca.

Si tratta di Xafecopy, un malware che secondo i ricercatori di GData ha caratteristiche davvero peculiari e che è stato diffuso sotto forma di un’app che si proponeva come uno strumento per ottimizzare l’uso della batteria.

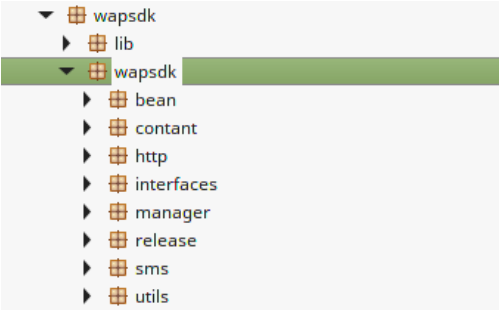

In realtà Xafecopy è molto più complesso di una semplice app per la gestione della batteria ed è composto da numerosi pacchetti strutturati come scatole cinesi.

L’inserimento di sotto-pacchetti di installazione è usato per rendere più difficile l’analisi del codice contenuto nell’app.

Il payload vero e proprio del malware è contenuto in projectconfig e in wapsdk. È qui che si trova il codice che si collega agli URL per la registrazione ai servizi WAP, che contengono anche degli strumenti per aggirare il sistema di controllo CAPTCH e tenere sotto controllo gli SMS per intercettare comunicazioni con contenuti particolari, come “verification code”. Il tutto viene eseguito attraverso una serie di JavaScript offuscati tramite crittografia.

Per il momento Xafecopy sembra prendere di mira principalmente gli utenti mobile turchi, sottoscrivendo servizi legati a contenuti di videogiochi (il termine GAME compare spesso nel codice del malware) che prevedono il pagamento di un abbonamento periodico.

Secondo i ricercatori G Data, però, il malware contiene porzioni di codice che fanno pensare a possibili moduli ulteriori che potrebbero essere implementati, come l’upload verso i server Command and Control di informazioni ulteriori rubate dal dispositivo.

Articoli correlati

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

-

Android, più sicurezza con la verifica...

Android, più sicurezza con la verifica...Ago 27, 2025 0

Altro in questa categoria

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa...