Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

EavesDropper: a rischio messaggi e conversazioni sulla piattaforma Twilio

Nov 10, 2017 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

La vulnerabilità consente di accedere alla piattaforma che gestisce le comunicazioni di centinaia di app per Android e iOS. Ma non è colpa di Twilio…

Una falla di sicurezza terribilmente banale mette a rischio la riservatezza delle comunicazioni di tutte quelle aziende che usano app mobile basate sulla piattaforma Twilio.

Twilio è una piattaforma cloud su cui si appoggiano numerosi sviluppatori per consentire di effettuare telefonate e inviare SMS o messaggi di testo nelle loro app.

Come hanno scoperto i ricercatori di Apptrhority, però, la maggior parte degli sviluppatori che sfruttano Twilio hanno commesso un errore imperdonabile: incorporare le credenziali di accesso alla piattaforma nel codice delle loro app.

Risultato: chiunque analizza il codice dell’applicazione può estrarre user name e password che consentono di accedere all’account dello sviluppatore e di conseguenza al database, da cui è possibile sottrarre messaggi, metadati delle chiamate e anche intere conversazioni di tutti gli utenti che usano l’app.

Dal punto di vista della privacy è un vero disastro. La maggior parte delle app in questione sono infatti utilizzate in ambito business ed è quindi probabile che in quei messaggi e in quelle conversazioni ci siano informazioni riservate, dati sulle trattative in corso e chissà cos’altro.

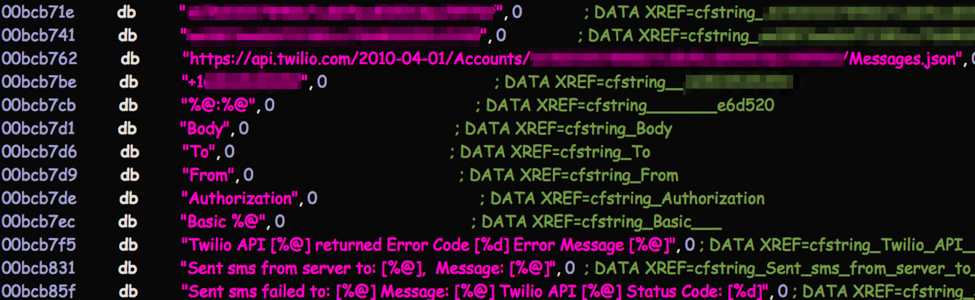

Le credenziali (qui offuscate) sono in bella vista all’interno del codice delle app. Una volta individuate, un cyber-criminale può accedere a tutto il materiale trasmesso.

La vulnerabilità, battezzata dai ricercatori con il nome di EavesDropper, può essere sfruttata con una semplicità disarmante. Come spiegano nel loro report, una volta individuata un’app che usa la piattaforma è sufficiente eseguire una ricerca con la stringa “twilio” all’interno del codice.

Appthority ha individuato la vulnerabilità in aprile e ha contattato Twilio in luglio, segnalando la presenza di 685 app (il 44% per Android e il 56% per iOS) vulnerabili all’attacco. Ancora alla fine di agosto, però, su Google Play ce n’erano ancora 75 e su App Store ben 102.

Risolvere il problema non sarà facile. Non si tratta infatti di un problema nella piattaforma, ma della classica sciatteria di programmatori che non considerano la sicurezza come una priorità.

Twilio, in un comunicato, ha specificato che la pratica di inserire le credenziali senza protezione all’interno delle app è fortemente sconsigliata nella documentazione che viene fornita agli utenti e c’è da scommettere che nelle prossime versioni quella parte sarà evidenziata in rosso e sottolineata.

Visto che la vulnerabilità sarebbe presente fin dal 2011, però, è impossibile sapere se qualcuno ne abbia già approfittato.

Articoli correlati

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Apple si oppone alla verifica...

Apple si oppone alla verifica...Ott 14, 2025 0

-

Un bug zero-day di Oracle E-Business...

Un bug zero-day di Oracle E-Business...Ott 10, 2025 0

Altro in questa categoria

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...