Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Rubare le credenziali di un PC Windows in rete locale? Fin troppo facile

Ott 30, 2017 Marco Schiaffino News, RSS, Vulnerabilità 0

Una tecnica di attacco consente di sottrarre le credenziali NTLM. Microsoft ha mitigato il rischio, ma solo su Windows 10 e Server 2016.

Per un pirata informatico, il furto delle credenziali di autenticazione NTLM rappresenta uno strumento prezioso per eseguire il cosiddetto “movimento laterale” verso server e altri PC collegati nella rete locale. Il protocollo, introdotto già ai tempi di Windows 3.11, rappresenta però un vero tallone d’Achille per le reti Microsoft. E ora ancora di più.

Stando a quanto riporta il ricercatore di sicurezza colombiano Juan Diego, i sistemi Windows soffrono di una vulnerabilità che consentirebbe a un hacker, una volta avuto accesso a una macchina all’interno della rete, di ottenere con estrema facilità le credenziali degli altri sistemi Windows collegati.

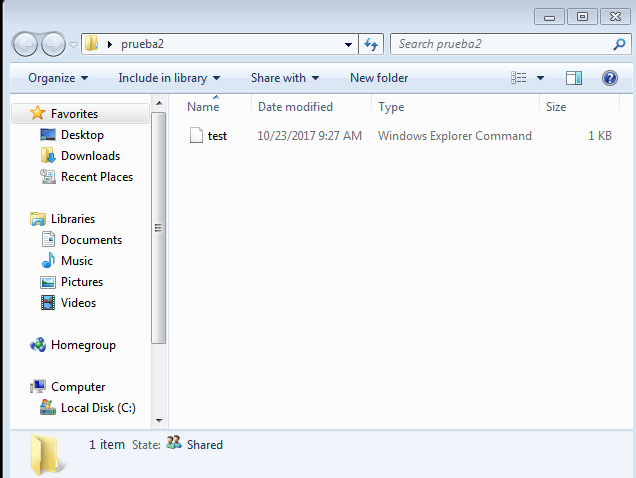

Lo strumento utilizzato da Diego, che in un post sul suo blog spiega passo per passo la tecnica di attacco, prevede l’uso di un file SCF confezionato ad hoc, che deve essere caricato in una cartella condivisa senza protezione con password per l’accesso.

I file SCF utilizzano comandi di explorer.exe (per esempio per creare un collegamento che consenta di visualizzare il desktop) e, come sottolinea lo stesso ricercatore, rappresentano una sorta di “buco nero” nell’ecosistema Windows. La documentazione relativa al loro funzionamento è infatti scarsissima.

L’elemento sconcertante del bug segnalato da Diego è il fatto che, a differenza di altre tecniche di attacco che sfruttano SCF, in questo caso non è necessario che uno degli utenti collegati vada ad aprire il file in questione. La sua semplice presenza permette di “sniffare” gli hash delle credenziali NTLM.

Basta un file all’interno di una cartella condivisa e sul computer controllato dal pirata informatico piovono hash delle credenziali NTLM degli altri PC in rete.

Nel tutorial pubblicato dall’analista viene spiegata la procedura passo per passo, che richiede solo l’uso del modulo capture/smb di Metasploit e di un software come John The Ripper per violare gli hash.

Secondo Diego, tutti i sistemi Microsoft (ma lui ha provato solo Windows 7 e Windows 10) sarebbero vulnerabili all’attacco. E dopo la segnalazione a Microsoft le cose non sarebbero cambiate più di tanto.

Come spiega lo stesso ricercatore, infatti, la risposta alla sua segnalazione non è stata esattamente un esempio di reattività ed efficacia. L’unico strumento di mitigazione (mitigazione, non correzione) sarebbe infatti una patch che modifica un paio di chiavi del registro e che in buona sostanza disattivano NTLM.

Un bel problema, visto che la disattivazione di NTLM può avere ripercussioni sul funzionamento di numerosi ambienti di rete.

Peggio ancora: dopo 148 giorni dalla segnalazione del problema, Microsoft avrebbe reso disponibile la patch solo per Windows 10 e Windows Server 2016, lasciando “scoperti” i sistemi precedenti compreso Windows 7.

Secondo Diego, l’unico strumenti di mitigazione efficace, a questo punto, è quello di utilizzare password particolarmente lunghe e complesse (già sentito?) in modo da rendere più lungo e difficile il compito di scardinare l’hashing delle credenziali.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

NTLM verso lo “switch-off”:...

NTLM verso lo “switch-off”:...Feb 03, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...