Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Attenzione ai documenti Office: il malware si avvia anche senza Macro

Ott 16, 2017 Marco Schiaffino Attacchi, Malware, News, RSS 0

La tecnica sfrutta Microsoft Dynamic Data Exchange per avviare un eseguibile. Microsoft: “non è una falla di sicurezza”.

La notizia, per chi si occupa di divulgazione nel campo della sicurezza informatica, è di quelle che assestano un duro colpo. Dopo aver impiegato anni per spiegare agli utenti Office che le Macro sono pericolose, ora ci tocca cominciare tutto da capo.

A tirare indietro le lancette dell’orologio è una modalità di attacco che sfrutta un’altra funzione dei programmi Microsoft, chiamata Dynamic Data Exchange o DDE.

La sua funzione è quella di consentire lo scambio di dati trar diverse applicazioni del pacchetto Office, per esempio tra Word ed Excel. Peccato che sia possibile usarla per avviare l’esecuzione di un malware.

In realtà l’attacco non è una novità, anzi: aveva già fatto la sua comparsa negli anni ’90. Ma erano altri tempi e i pirati informatici hanno preferito poi ripiegare sull’uso delle famigerate Macro, la cui esecuzione a quell’epoca era attiva per impostazione predefinita e rappresentava di conseguenza un vettore di attacco più efficace.

Ora qualcuno ha pensato bene di ripescarlo e, a quanto pare, con un certo successo. A scoprirlo sono stati i ricercatori di SensePost, che hanno pubblicato addirittura un tutorial che spiega come sia possibile mettere in atto l’attacco.

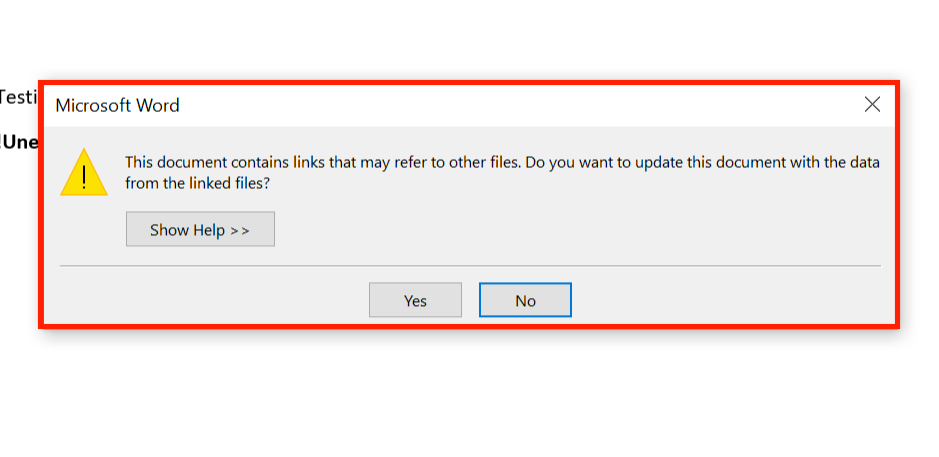

Il risultato è che, all’apertura di un documento di Word assemblato con questa tecnica, sullo schermo dell’utente compare un primo messaggio che chiede l’autorizzazione per aggiornare i dati presenti nel file.

Non si parla di file eseguibili o di istruzioni Macro. Fin qui sembra che l’operazione sia innocua…

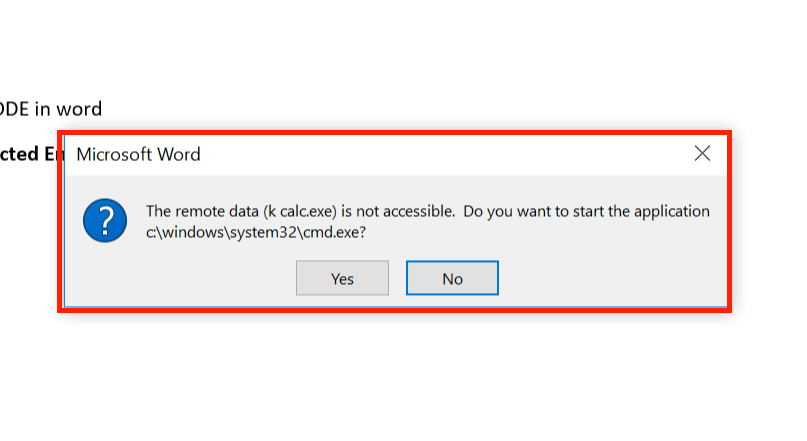

Il trucchetto, però, è che il campo è stato impostato in modo che Windows avvii cmd.exe, cioè la shell di comando di Windows, e a seguire esegua una serie di comandi predefiniti, come il download e l’esecuzione di un file.

Qui, invece, bisognerebbe pensarci due volte prima di fare clic. Sempre che si abbia idea di che cosa sia cmd.exe…

Secondo Microsoft, che i ricercatori hanno contattato per comunicare il problema, non si tratterebbe però di una falla di sicurezza. Dalle parti di Redmond si sono limitati a rispondere che ne “avrebbero preso nota” per un’eventuale modifica in successive versioni dei software.

Per una volta, però, non hanno tutti i torti. Il messaggio, infatti è abbastanza chiaro ed è impossibile che un’attività pericolosa sia avviata senza che l’utente lo veda.

Il problema, però, è che buona parte degli utenti Windows non ha la minima idea di che cosa sia cmd e, anche se il formato exe dovrebbe metterli in guardia, rischiano di acconsentire tranquillamente alla richiesta e avviare così qualsiasi tipo di azione sul computer.

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Cyberattacchi: estorsioni e ransomware...

Cyberattacchi: estorsioni e ransomware...Ott 21, 2025 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...