Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

CIA Leaks: malware per Windows e Linux sfruttano SSH

Lug 08, 2017 Marco Schiaffino In evidenza, Leaks, Malware, News, RSS, Vulnerabilità 0

I due impianti in dotazione agli 007 gli consentono di ottenere le credenziali per le sessioni Secure Shell attive per controllare in remoto i computer.

Ennesimo capitolo dei CIA Leaks e questa volta sul sito di WikiLeaks compaiono i manuali operativi di due “impianti” (malware) che i servizi segreti statunitensi utilizzano per ottenere il controllo dei computer con sistemi Linux e Windows.

BothanSpy (per Windows) e Gyrfalcon (per Linux) hanno lo stesso obiettivo: rubare le credenziali per il protocollo SSH (Secure Shell), il successore di Telnet che consente di controllare un computer in remoto tramite una consolle a righe di comando.

Nel dettaglio, BothanSpy sfrutta Xshell, un client SSH per Windows. Il malware è in grado di rubare le credenziali solo se sul computer infetto c’è una sessione attiva di Xshell e può operare in due modi differenti.

La modalità Fire and Forget prevede la scrittura delle credenziali su disco (crittografata con AES) mentre la modalità Fire and Collect (che nel manuale viene indicata come preferibile) BothanSpy non accede in alcun modo al disco, riducendo il rischio di essere individuato.

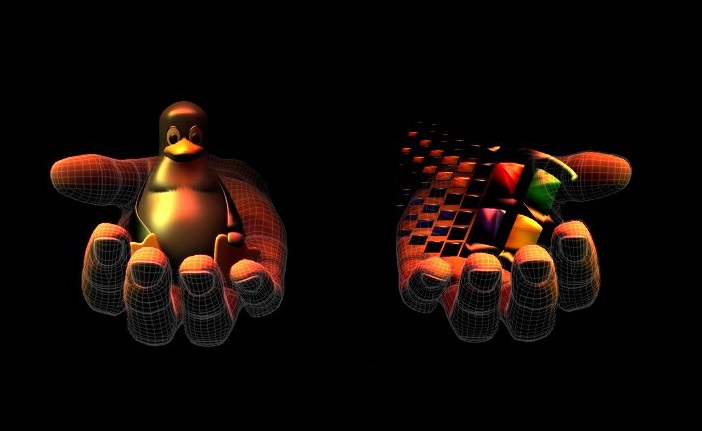

Linux o Windows? Non importa: nell’arsenale della CIA c’è tutto quello che serve per violare entrambi i sistemi.

La versione per Linux (Gyrfalcon) ha una funzione simile ma differisce dal suo “collega” per Windows sotto alcuni aspetti. Prima di tutto perché richiede una procedura di configurazione prima del suo utilizzo che per BothanSpy non è necessario.

Il motivo, in buona sostanza, è che il malware deve essere adattato alla distro utilizzata dal “bersaglio”. Gyrfalcon è infatti in grado di colpire su Ubuntu; Debian; CentOS; RHEL e Suse.

Il malware, a differenza di BothanSpy, ha inoltre una sola modalità di funzionamento, che prevede necessariamente l’accesso al disco per memorizzare il file TXT in cui vengono salvate le credenziali per l’accesso a SSH.

Al di là della scoperta dei due nuovi tool targati CIA, la vera notizia legata alle rivelazioni di WikiLeaks è che dalle parti della Central Intelligence Agency è ammesso fare battute di spirito nella redazione dei manuali tecnici.

L’autore del manuale di BothanSpy sembra davvero sguazzarci e già nell’introduzione si lascia andare a qualche battuta. “Molte spie Bothan moriranno per ottenere questa informazione, ricordati del loro sacrificio”.

Nella sezione “known issues”, lo spiritosone ha invece inserito una voce che recita testualmente: “non distrugge la Morte Nera né individua le trappole preparate dall’imperatore per la flotta ribelle”. Come dire, lavoriamo per il governo ma siamo comunque dei nerd.

Articoli correlati

-

Il protocollo di rete...

Il protocollo di rete...Nov 17, 2025 0

-

File Linux usati per furto di dati e...

File Linux usati per furto di dati e...Ago 25, 2025 0

-

Due bug LPE consentono di ottenere i...

Due bug LPE consentono di ottenere i...Giu 18, 2025 0

-

Scoperto un RAT per Windows che...

Scoperto un RAT per Windows che...Mag 30, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...