Aggiornamenti recenti Aprile 23rd, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

- Supply chain: il 69% delle aziende pronto a co-finanziare la sicurezza

NotPetya diffuso da un trojan. E ora la polizia ucraina indaga

Lug 06, 2017 Marco Schiaffino Attacchi, Hacking, In evidenza, Malware, News, RSS 2

L’attacco pianificato e avviato un mese prima compromettendo migliaia di PC. Irruzione delle forze speciali nella sede della società software ucraina M.E.Doc.

C’è voluto un po’ di tempo per ricostruire le modalità con cui è stato portato l’attacco che ha colpito migliaia di computer in tutto il mondo con il (finto) ransomware NotPetya. Ora sappiamo che l’intera operazione è stata attentamente pianificata e portata avanti con estrema precisione e professionalità.

Come abbiamo scritto al momento dell’attacco, il presunto ransomware si è diffuso rapidamente, prendendo in particolar modo di mira l’Ucraina, ma raggiungendo anche Spagna, Norvegia, Italia e altri paesi europei.

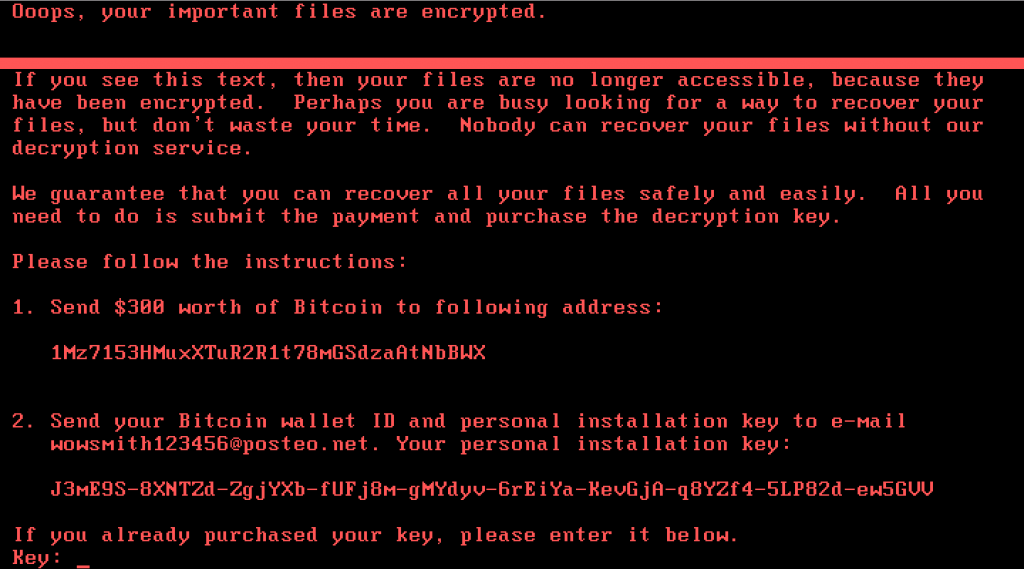

In seguito, si è scoperto anche che NotPetya (chiamato così per distinguerlo da un ransomware chiamato Petya con il quale il malware ha in realtà solo poche similitudini) non era un “vero” ransomware. Il suo scopo era solo quello di rendere inaccessibili i dati sul disco fisso dei computer infettati.

Le analisi dei ricercatori, infatti, hanno messo in evidenza come non fosse presente un sistema in grado di associare la chiave crittografica usata per codificare il Master File Table con il computer infettato. Insomma: i pirati informatici non avevano modo di dare alle vittime la chiave per avere indietro i loro dati una volta pagato il riscatto.

Computer bloccati e una richiesta di riscatto. Ma se anche la vittima avesse pagato, non avrebbe potuto avere la chiave per accedere di nuovo ai dati presi in ostaggio.

Un comportamento piuttosto curioso che ha cominciato a far pensare che il vero obiettivo dei cyber-criminali non fosse quello di guadagnare denaro a scapito delle vittime, ma semplicemente di provocare i maggiori danni possibili.

Anche se non ci sono conferme, la pista più accreditata da ricercatori è quella di un attacco mirato nei confronti dell’Ucraina, sul cui territorio si è verificata la maggior parte delle infezioni.

Dopo poche ore dall’attacco i ricercatori hanno anche capito il motivo per cui lo stato dell’ex-URSS ha registrato un numero di vittime notevolmente superiore alle altre nazioni: la diffusione del malware era infatti stata avviata attraverso un aggiornamento software di un programma di fatturazione distribuito da una società ucraina chiamata M.E.Doc.

Fino a quel momento, però, si era pensato che la compromissione dei server da parte dagli hacker avesse come obiettivo quello di inserire NotPetya direttamente nel codice del popolare software distribuito da M.E.Doc. Un’ipotesi che lasciava spazio a qualche zona d’ombra: com’è stato possibile che si sia diffuso al di fuori dell’Ucraina?

Ora ci sono nuove rivelazioni che spiegano meglio quello che è successo e, in particolare, quale sia stato il meccanismo di diffusione del malware.

Stando ai report di numerose società di sicurezza (tra cui Kaspersky, Bitdefender, Microsoft Cisco ed ESET) il vettore primario dell’infezione è stato effettivamente l’aggiornamento del software di M.E.Doc. Ma al suo interno i pirati non hanno inserito NotPetya, bensì un trojan che gli ha permesso di avere accesso ai computer infetti.

Il ransomware (ma a questo punto è più corretto parlare di un wiper, cioè un malware programmato per cancellare i dati sul computer infetto) sarebbe stato caricato sui PC solo in seguito, sfruttando la backdoor installata in precedenza.

La ricostruzione della vicenda lo conferma e, secondo ESET, il trojan sarebbe stato distribuito il 15 maggio cioè un mese e mezzo prima dell’attacco di NotPetya. I pirati informatici quindi, avrebbero aspettato ben sei settimane per avere la certezza di poter compromettere un numero sufficiente di PC per avviare un attacco in grande stile.

Nonostante i progressi degli esperti di intelligence, rimangono in campo ancora numerose domande. Prima tra tutte il ruolo della società M.E.Doc.

Ad approfondire il tema ci stanno pensando le autorità ucraine, che hanno avviato le loro indagini sulla società con metodi per la verità un po’ sopra le righe, come si vede in questo video pubblicato su YouTube in cui si vedono le forze di polizia “accedere” alla sede dell’azienda.

Il dubbio, però, è che M.E.Doc non sia semplicemente una vittima di un attacco hacker. Quello di NotPetya non è infatti il primo attacco che parte dai loro server. Il software di fatturazione sarebbe stato utilizzato come vettore di attacco almeno in un altro caso.

I ricercatori che hanno analizzato la backdoor usata dai cyber-criminali sostengono inoltre che chiunque l’abbia messa a punto ha avuto bisogno di accedere al codice sorgente del software di fatturazione. Se non si può parlare con certezza di un coinvolgimento diretto, quindi, sulla vicenda aleggia per lo meno il sospetto che ci sia stata una talpa che ha fornito le informazioni ai pirati informatici.

Secondo gli esperti, infine, non è escluso che esistano altre backdoor nascoste da qualche parte. L’aggiornamento usato per distribuire il trojan è infatti piuttosto “corposo”: la bellezza di 1,5 GB di dati. Servirà un po’ di tempo per assicurarsi che al suo interno non ci siano altre sorprese.

Articoli correlati

-

Il cybercrime si evolve e si adatta,...

Il cybercrime si evolve e si adatta,...Dic 17, 2025 0

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

In aumento gli attacchi russi e lo...

In aumento gli attacchi russi e lo...Nov 07, 2025 0

-

Il 25% dei leader aziendali italiani...

Il 25% dei leader aziendali italiani...Nov 03, 2025 0

Altro in questa categoria

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Supply chain: il 69% delle aziende pronto a co-finanziare...

Supply chain: il 69% delle aziende pronto a co-finanziare...Apr 15, 2026 0

Sembra che il mercato inizi a considerare una cosa...

2 thoughts on “NotPetya diffuso da un trojan. E ora la polizia ucraina indaga”