Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

ATMitch svuota i bancomat a comando

Apr 05, 2017 Marco Schiaffino Attacchi, Hacking, In evidenza, News, RSS 0

Il malware viene usato in remoto e fa “sputare” denaro ai bancomat. Kaspersky: “è lo stesso gruppo che ha infettato 140 aziende”.

Un piano diabolico, che deve aver richiesto un’attenta pianificazione e mesi di lavoro che hanno permesso di violare i sistemi di un numero imprecisato di bancomat e trasformarli in “macchine sputa-soldi”.

A portarlo avanti è stato un gruppo di cyber-criminali che, secondo i ricercatori di Kaspersky, potrebbero essere legati alla vicenda del malware Carbanak.

Quello che è certo, è che si tratta dello stesso gruppo che nei mesi scorsi ha portato una campagna di attacchi contro un gran numero di aziende e istituti finanziari, utilizzando tecniche di hacking che sfruttavano strumenti piuttosto comuni per fare breccia nei sistemi aziendali.

Ora, però, si scopre che l’infiltrazione negli istituti bancari era solo la prima fase di un piano più elaborato. Attraverso le macchine compromesse, infatti, i cyber-criminali sono riusciti ad accedere a numerosi bancomat e hanno sfruttato il sistema di controllo remoto per caricare su di essi un malware che i ricercatori Kaspersky hanno battezzato con il nome di ATMitch.

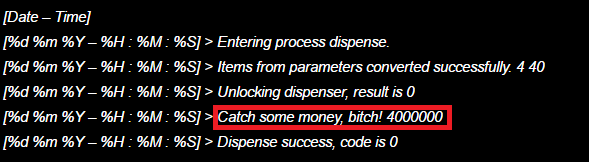

Il motivo? Esaminando i log dei bancomat colpiti dal malware, i ricercatori hanno individuato una stringa che si può considerare una sorta di “elegante firma” lasciata sul luogo del delitto: “Catch some money, bitch!”.

I ricercatori, nello scegliere il nome per un malware appena scoperto, usano spesso parole curiose che si trovano nel codice sorgente o nei log relativi al loro funzionamento. Immaginiamo che in questo caso resistere fosse impossibile…

ATMitch funziona utilizzando un sistema tutto sommato semplice: accede continuamente a un file di testo (command.txt) che i pirati possono modificare in remoto semplicemente caricandolo sul bancomat stesso.

Il malware interpreta le lettere all’interno del documento associando ognuna di esse a un comando specifico:

‘O’ – Open dispenser

‘D’ – Dispense

‘I’ – Init XFS

‘U’ – Unlock XFS

‘S’ – Setup

‘E’ – Exit

‘G’ – Get Dispenser id

‘L’ – Set Dispenser id

‘C’ – Cancel

Tutto quello che i criminali devono fare è aspettare che dei complici siano nelle vicinanze dello sportello e, a quel punto, inviare il comando che fa emettere il denaro.

ATMitch integra anche un sistema di “autodistruzione”, che si attiva una volta terminato l’attacco e provoca la cancellazione di tutti i file. Stimare il numero di bancomat che sono stati colpiti fino a oggi, di conseguenza, è pressoché impossibile.

Articoli correlati

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Il 25% dei leader aziendali italiani...

Il 25% dei leader aziendali italiani...Nov 03, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

-

Sul dark web ci sono oltre 2 milioni di...

Sul dark web ci sono oltre 2 milioni di...Mar 04, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...