Aggiornamenti recenti Luglio 11th, 2025 4:49 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

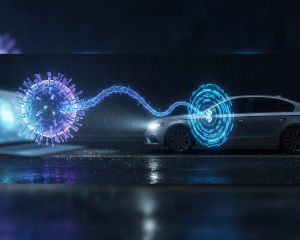

- Vulnerabilità in BlueSDK, milioni di veicoli a rischio di attacco

- Un gruppo APT statunitense ha attaccato industrie cinesi

- Un dipendente ha venduto le proprie credenziali per un colpo da 120 milioni di euro

- Liste di dati sul dark web: una fonte inaffidabile per le analisi di sicurezza. L’approfondimento di Group-IB

- Ingram Micro, dietro l’alt dei sistemi c’è un attacco ransomware

WordPress: ora i pirati usano la falla per installare backdoor

Feb 13, 2017 Marco Schiaffino Attacchi, Minacce, News, RSS, Trojan, Vulnerabilità 0

L’ondata di attacchi legata alla falla REST-API non si arresta e adesso i cyber-criminali hanno trovato il modo di usarla per compromettere i siti.

La vulnerabilità REST-API nella piattaforma WordPress è grave, anzi gravissima. Mentre il conteggio dei siti vittima di defacement arriva alla cifra record di 2 milioni di siti colpiti, i ricercatori di Sucuri lanciano un nuovo allarme: i pirati informatici avrebbero trovato il modo di utilizzare la falla per avviare l’esecuzione di codice in remoto e ottenere pieno accesso ai server.

Come spiegato in un report della società di sicurezza, il bug corretto con la versione 4.7.2 di WordPress permette sostanzialmente di alterare il contenuto dei siti Web e ha aperto, in una prima fase, al semplice “defacciamento” dei siti Internet che girano su versioni più vecchie del software.

A partire da venerdì, però, i ricercatori hanno registrato i primi tentativi di sfruttare l’exploit per avviare l’esecuzione di codice sui siti vulnerabili.

In pratica, i cyber-criminali sfruttano la presenza di plugin per PHP allo scopo di richiamare l’esecuzione di codice da un sito (acommeamour.fr) per installare delle backdoor sui server.

A differenza dei primi attacchi, che hanno comportato “soltanto” una modifica dei contenuti nelle pagine Web, questa modalità consente ai pirati di ottenere il pieno controllo dei server.

I siti che usano plugin in grado di eseguire codice PHP contenuto nei post possono essere “bucati” per inserirvi una backdoor.

***foto***I siti che usano plugin in grado di eseguire codice PHP contenuto nei post possono essere “bucati” per inserirvi una backdoor.

Gli analisti di Sucuri, in particolare, puntano il dito contro due plugin (Insert PHP ed Exec-PHP) che prevedono la possibilità di eseguire codice PHP direttamente dai contenuti.

I due plugin citati nel report, secondo Sucuri, sarebbero stati installati da più di 200.000 utenti WordPress, che adesso sarebbero quindi a rischio attacco.

Il consiglio, per chi li usa, è di disabilitarli immediatamente ed eseguire l’aggiornamento alla versione 4.7.2 di WordPress che corregge la vulnerabilità utilizzata dai pirati.

Articoli correlati

-

Un gruppo APT statunitense ha attaccato...

Un gruppo APT statunitense ha attaccato...Lug 10, 2025 0

-

Deepfake per distribuire malware su...

Deepfake per distribuire malware su...Giu 19, 2025 0

-

Microsoft rilascia patch per 67 bug, di...

Microsoft rilascia patch per 67 bug, di...Giu 11, 2025 0

-

Torna l’incubo BADBOX 2.0:...

Torna l’incubo BADBOX 2.0:...Giu 06, 2025 0

Altro in questa categoria

-

Vulnerabilità in BlueSDK, milioni di...

Vulnerabilità in BlueSDK, milioni di...Lug 11, 2025 0

-

Un dipendente ha venduto le proprie...

Un dipendente ha venduto le proprie...Lug 09, 2025 0

-

Liste di dati sul dark web: una fonte...

Liste di dati sul dark web: una fonte...Lug 08, 2025 0

-

Ingram Micro, dietro l’alt dei...

Ingram Micro, dietro l’alt dei...Lug 07, 2025 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e...

Minacce recenti

Un gruppo APT statunitense ha attaccato industrie cinesi

Liste di dati sul dark web: una fonte inaffidabile per le analisi di sicurezza. L’approfondimento di Group-IB

CERT-AGID 28 giugno – 4 luglio: 79 campagne malevole e MintsLoader all’attacco

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di...

Vulnerabilità in BlueSDK, milioni di veicoli a rischio di...Lug 11, 2025 0

I ricercatori di PCA Cybersecurity hanno individuato un set... -

Un gruppo APT statunitense ha attaccato industrie cinesi

Un gruppo APT statunitense ha attaccato industrie cinesiLug 10, 2025 0

Un nuovo gruppo APT entra nei radar dei ricercatori di... -

Un dipendente ha venduto le proprie credenziali per un...

Un dipendente ha venduto le proprie credenziali per un...Lug 09, 2025 0

Un gruppo di cybercriminali ha rubato circa 140 milioni... -

Liste di dati sul dark web: una fonte inaffidabile per le...

Liste di dati sul dark web: una fonte inaffidabile per le...Lug 08, 2025 0

In una recente analisi, Group-IB ha approfondito il ruolo... -

Ingram Micro, dietro l’alt dei sistemi c’è un...

Ingram Micro, dietro l’alt dei sistemi c’è un...Lug 07, 2025 0

Da giovedì scorso Ingram Micro sta soffrendo per via di...