Aggiornamenti recenti Marzo 10th, 2026 12:50 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

- Phishing OAuth: campagne contro enti pubblici sfruttano Microsoft

- Android: 129 vulnerabilità corrette, zero-day Qualcomm già sfruttata

Email con falsi versamenti bancari: l’allegato è un trojan

Gen 31, 2017 Marco Schiaffino Keylogger, Malware, Minacce, News, RSS, Trojan 0

I messaggi di posta elettronica annunciano un trasferimento di denaro tramite circuito SWIFT, ma nell’allegato si nasconde un malware.

Dopo gli attacchi che hanno portato a furti multimilionari, il circuito di pagamento interbancario SWIFT è ancora una volta protagonista di una campagna portata avanti da cyber-criminali.

Questa volta, però, il sistema di pagamento è usato solo come paravento per ingannare le potenziali vittime e indurle ad aprire un file contenente un trojan.

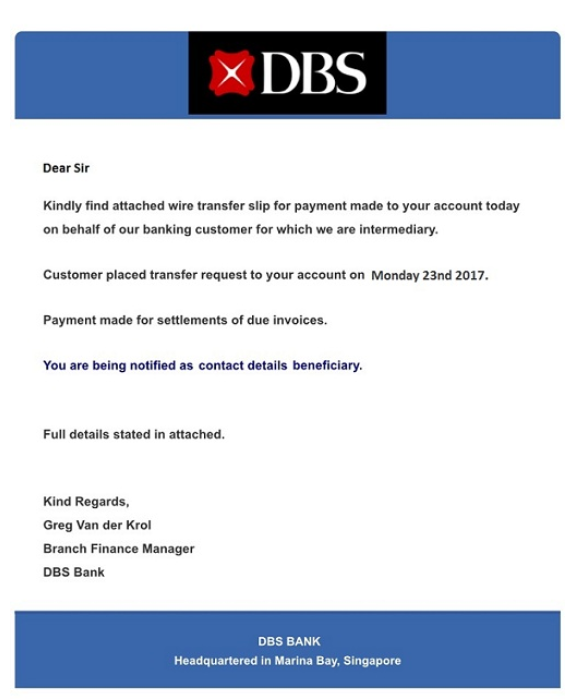

Stando a quanto riportato dai ricercatori di Cyren, i messaggi di posta elettronica sono confezionati con grande cura e, a un primo esame, sembrano autentici avvisi provenienti da banche piuttosto conosciute (come Emirates NDB e DBS) riguardanti un trasferimento di denaro.

Allegato al messaggio c’è un file (swift copy_pdf.ace; swift copy.zip o swift_copy.pdf.gz) in formato compresso, che dovrebbe contenere i dettagli del trasferimento.

Logo originale, nessun errore ortografico e persino le firme dei dirigenti responsabili. Che sia davvero un accredito bancario?

Naturalmente il file non contiene alcun documento bancario, ma un file eseguibile (Swift_Copy.Pdf.exe) che una volta aperto installa un malware sul computer della vittima.

L’uso della doppia estensione è un vecchio trucco che, a quanto pare, mantiene una certa efficacia. Sui computer Windows che hanno attivato l’opzione che nasconde l’estensione per i tipi di file conosciuti, infatti, il file apparirà con il nome Swift_Copy.Pdf, inducendo il destinatario a credere che si tratti di un innocuo PDF.

Una volta aperto, il file si cancella e crea due eseguibili: il primo dei quali (filename.vbs) all’interno della cartella di avvio di Windows. A ogni accensione del computer, lo script avvia il malware (filename.exe) contenuto in una cartella temp.

Il trojan è programmato per analizzare i software installati sul PC (in particolare browser, client di posta e FTP) allo scopo di raccogliere informazioni e credenziali di accesso. Scansiona inoltre il computer alla ricerca di wallet collegati a varie cripto-valute (Anoncoin, BBQcoin, Bitcoin, Bytecoin, Craftcoin, Devcoin, Digitalcoin, Fastcoin, Feathercoin, Florincoin, Freicoin, I0coin, Infinitecoin, Ixcoin, Junkcoin, Litecoin, Luckycoin, Megacoin, Mincoin, Namecoin, Phoenixcoin, Primecoin, Quarkcoin, Tagcoin, Terracoin, Worldcoin, Yacoin e Zetacoin) per impossessarsene.

Infine, installa un keylogger che registra tutto ciò che viene digitato sulla tastiera e ogni clic del mouse dell’utente.

Articoli correlati

-

Bitdefender scopre Unfading Sea Haze,...

Bitdefender scopre Unfading Sea Haze,...Mag 24, 2024 0

-

Kaspersky scopre una campagna B2B...

Kaspersky scopre una campagna B2B...Ott 23, 2023 0

-

BlackMamba sfrutta l’AI per generare...

BlackMamba sfrutta l’AI per generare...Mar 10, 2023 0

-

Il gruppo Lazarus guarda verso...

Il gruppo Lazarus guarda verso...Gen 11, 2023 0

Altro in questa categoria

-

Plug-in di Chrome cambiano proprietà e...

Plug-in di Chrome cambiano proprietà e...Mar 10, 2026 0

-

InstallFix: false guide di...

InstallFix: false guide di...Mar 06, 2026 0

-

Cybercrime e AI: l’attribuzione degli...

Cybercrime e AI: l’attribuzione degli...Mar 05, 2026 0

-

Phishing OAuth: campagne contro enti...

Phishing OAuth: campagne contro enti...Mar 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale... -

Paradosso ransomware, pagamenti in calo ma attacchi ai...

Paradosso ransomware, pagamenti in calo ma attacchi ai...Feb 27, 2026 0

Il ransomware continua a evolvere come una delle minacce... -

Google API Keys: le chiavi pubbliche diventano credenziali...

Google API Keys: le chiavi pubbliche diventano credenziali...Feb 27, 2026 0

L’introduzione di funzionalità di intelligenza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale... -

Phishing OAuth: campagne contro enti pubblici sfruttano...

Phishing OAuth: campagne contro enti pubblici sfruttano...Mar 04, 2026 0

Nuove campagne di phishing stanno sfruttando in modo... -

Android: 129 vulnerabilità corrette, zero-day Qualcomm...

Android: 129 vulnerabilità corrette, zero-day Qualcomm...Mar 03, 2026 0

Google ha rilasciato gli aggiornamenti di sicurezza Android...