Aggiornamenti recenti Febbraio 13th, 2026 2:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- False estensioni AI su Chrome: rubano API e sessioni

- Effetto Domino: nel 2026 i fornitori sono le vulnerabilità più critiche

- Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

- ZeroDayRAT: La Nuova Minaccia per Android e iOS

- L’arma dell’autenticità: come il cybercrimine sta piegando i servizi SaaS

Botnet Mirai: produttore cinese richiama i prodotti vulnerabili

Ott 25, 2016 Marco Schiaffino News, RSS, Tecnologia, Vulnerabilità 0

XiongMai ha annunciato il richiamo dei suoi prodotti in seguito al coinvolgimento nell’attacco DDoS che venerdì scorso ha sfruttato migliaia di dispositivi IoT.

Dopo il terremoto provocato dall’attacco che venerdì ha messo in crisi molti siti nella east coast, arrivano le prime reazioni da parte dei produttori di dispositivi IoT coinvolti nella gigantesca botnet Mirai, usata per “stendere” le infrastrutture DNS di Dyn.

Stando a quanto riporta Reuters, il primo a preoccuparsi di ritirare i prodotti vulnerabili a Mirai è la cinese XiongMai, che avrebbe annunciato un programma di richiamo di alcuni prodotti messi in vendita negli USA.

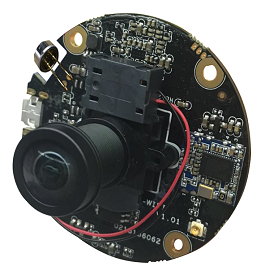

I prodotti di XiongMai (principalmente telecamere e DVR) sarebbero stati compromessi utilizzando le credenziali di accesso di default (username: root, password: xc3511) che avrebbero consentito ai pirati di prenderne il controllo on estrema facilità.

Nel comunicato, disponibile solo in lingua cinese, XiongMai (XM) cerca di ridurre le responsabilità dell’azienda, scaricandole sostanzialmente sugli utenti (sigh) che non avrebbero modificato le credenziali di accesso predefinite.

Nel testo, però, annuncia anche che starebbe implementando misure per migliorare la sicurezza dei dispositivi in produzione e avviando una campagna di aggiornamento software rivolta ai suoi clienti.

Il problema, come fanno notare molti, è che la diffusione dei suoi prodotti va ben al di là di quelli commercializzati direttamente col brand XiongMai. La maggior parte dei suoi prodotti, infatti, sono utilizzati da altri assemblatori, che utilizzano le telecamere e i DVR di marca cinese all’interno dei loro dispositivi.

Non solo prodotti finiti, ma anche moduli e componenti usati da decine di assemblatori.

Come se non bastasse, il comunicato è “abbinato” a una seconda comunicazione molto meno accomodante, a firma della società stessa e del Ministero della Giustizia cinese.

Dal documento si desume che dalle parti di Pechino non abbiano gradito la mole di critiche piovute sul produttore, accusato di aver messo in commercio prodotti vulnerabili agli attacchi hacker.

L’azienda e il ministero si riserverebbero, quindi, di avviare azioni legali contro chiunque dovesse diffondere false informazioni o mettere in dubbio la loro buona volontà.

Insomma: il percorso verso una reale collaborazione per risolvere il problema Mirai sembra ancora lungo e gli interessi commerciali in gioco rischiano di renderlo ancora più tortuoso.

Articoli correlati

-

Nuova ondata di attacchi GoBruteforcer,...

Nuova ondata di attacchi GoBruteforcer,...Gen 08, 2026 0

-

Attacchi DDoS ipervolumetrici, ancora...

Attacchi DDoS ipervolumetrici, ancora...Lug 17, 2025 0

-

Torna l’incubo BADBOX 2.0:...

Torna l’incubo BADBOX 2.0:...Giu 06, 2025 0

-

XorDDoS, il DDoS contro Linux evolve e...

XorDDoS, il DDoS contro Linux evolve e...Apr 18, 2025 0

Altro in questa categoria

-

False estensioni AI su Chrome: rubano...

False estensioni AI su Chrome: rubano...Feb 13, 2026 0

-

Effetto Domino: nel 2026 i fornitori...

Effetto Domino: nel 2026 i fornitori...Feb 12, 2026 0

-

Lummastealer risorge dalle ceneri:...

Lummastealer risorge dalle ceneri:...Feb 11, 2026 0

-

ZeroDayRAT: La Nuova Minaccia per...

ZeroDayRAT: La Nuova Minaccia per...Feb 10, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

TrendAI: il 2026 sarà l’anno...

TrendAI: il 2026 sarà l’anno...Feb 06, 2026 0

L’intelligenza artificiale automatizzerà... -

Il 64% delle app di terze parti accede a dati sensibili...

Il 64% delle app di terze parti accede a dati sensibili...Gen 16, 2026 0

Dall’ultima ricerca di Reflectiz, “The State of... -

Microsoft smantella RedVDS, rete globale di...

Microsoft smantella RedVDS, rete globale di...Gen 15, 2026 0

Microsoft ha annunciato di aver smantellato RedVDS, una... -

Allarme password aziendali deboli: più del 40% è...

Allarme password aziendali deboli: più del 40% è...Gen 13, 2026 0

Gli utenti aziendali utilizzano ancora password deboli,... -

Nel 2026 sempre più attacchi autonomi AI-driven e...

Nel 2026 sempre più attacchi autonomi AI-driven e...Gen 05, 2026 0

Il mondo della cybersecurity si appresta a vivere un 2026...

Minacce recenti

ZeroDayRAT: La Nuova Minaccia per Android e iOS

TrendAI: il 2026 sarà l’anno dell’industrializzazione del cybercrime

Hugging Face sfruttato per distribuire un trojan Android

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

False estensioni AI su Chrome: rubano API e sessioni

False estensioni AI su Chrome: rubano API e sessioniFeb 13, 2026 0

Un’inquietante campagna di cyberspionaggio ha colpito... -

Effetto Domino: nel 2026 i fornitori sono le vulnerabilità...

Effetto Domino: nel 2026 i fornitori sono le vulnerabilità...Feb 12, 2026 0

Nell’ultimo High-Tech Crime Trends Report 2026 realizzato... -

Lummastealer risorge dalle ceneri: ancora una volta lo stop...

Lummastealer risorge dalle ceneri: ancora una volta lo stop...Feb 11, 2026 0

L’ecosistema del cybercrime dimostra ancora una volta... -

ZeroDayRAT: La Nuova Minaccia per Android e iOS

ZeroDayRAT: La Nuova Minaccia per Android e iOSFeb 10, 2026 0

I ricercatori di iVerify, un’azienda specializzata in... -

L’arma dell’autenticità: come il cybercrimine...

L’arma dell’autenticità: come il cybercrimine...Feb 09, 2026 0

Il panorama delle minacce informatiche è in continuo...