Aggiornamenti recenti Marzo 23rd, 2026 4:20 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

- DarkSword: exploit chain iOS tra zero-day, spyware e cybercrimine

- Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

- CrackArmor, nove falle in AppArmor aprono la strada al root di Linux

Come la polizia può ottenere le chat di Whatsapp (su iOS)

Ago 02, 2016 Marco Schiaffino Gestione dati, News, Privacy, RSS, Vulnerabilità 0

Chi pensava che Whatsapp permettesse comunicazioni “a prova di intercettazione” si sbagliava di grosso. La versione per iOS dell’app utilizza un sistema di archiviazione che mantiene una copia delle conversazioni cancellate all’interno del backup su iCloud.

L’introduzione del sistema di crittografia “end to end” in Whatsapp, che impedisce l’intercettazione dei messaggi anche attraverso l’accesso ai server dell’azienda, è una delle novità che negli ultimi mesi ha fatto andare di traverso la colazione a FBI e forze di polizia.

Ora però gli investigatori potrebbero avere un’alternativa. Stando a quanto riportato nel suo blog da Jonathan Zdziarski, uno dei più quotati esperti di informatica forense specializzato in sistemi iOS, la versione per i dispositivi Apple di Whatsapp avrebbe un “buco” che potrebbe fare la gioia dei detective.

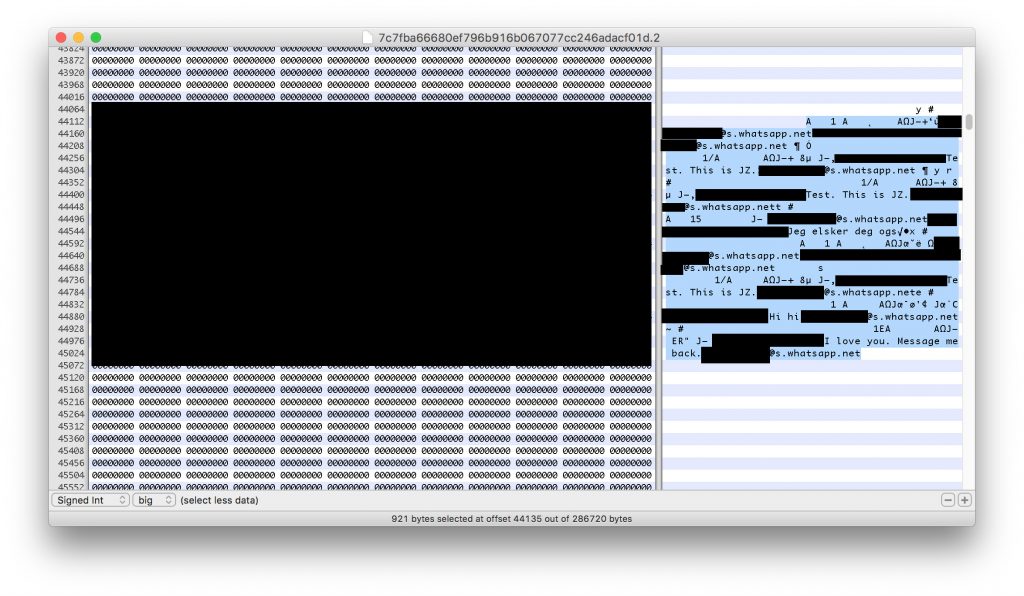

Il problema sarebbe collegato al fatto che Whatsapp per iOS memorizza i messaggi in un database SQLite. Questo tipo di archivi, però, non utilizzano un sistema di cancellazione dei dati quando un elemento viene eliminato. I messaggi vengono semplicemente resi non disponibili, ma sono mantenuti in memoria.

Per fare un paragone, è quello che succede quando un file viene eliminato dall’hard disk del computer: il file risulta cancellato ma i dati sono ancora presenti fino a quando quello spazio non viene utilizzato per memorizzare delle nuove informazioni.

Sul suo blog, Zdziarski, mostra come un software per il recupero dei dati permette di rintracciare le conversazioni cancellate.

Secondo Zdziarski, i dati potrebbero quindi sopravvivere per mesi. Finché rimangono sul nostro telefono, però, la cosa non è poi così preoccupante. Il vero problema è che nei dispositivi iOS il database viene copiato anche quando si effettua il backup, sia su computer, sia su iCloud. Se il primo può essere protetto da crittografia, il backup online su iCloud non ha invece nessun tipo di protezione.

Risultato: le forze di polizia potrebbero facilmente ottenere un mandato per accedere ai dati memorizzati sui server Apple e recuperare le informazioni dal backup memorizzato su iCloud.

L’ipotesi che qualcun altro possa sfruttare questa vulnerabilità per ficcare il naso nelle nostre conversazioni, invece, è piuttosto remota.

Per farlo, dovrebbe avere accesso al nostro smartphone o al computer su cui abbiamo memorizzato il backup per copiarlo, dovendo poi superare anche il sistema di protezione crittografica (sempre che lo abbiamo attivato) per poterne leggere i dati.

Insomma: niente panico. Ma se state organizzando il crimine del secolo, non parlatene in chat.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

Arriva “Zyxel Commercialisti...

Arriva “Zyxel Commercialisti...Ott 22, 2025 0

-

Centinaia di estensioni Chrome...

Centinaia di estensioni Chrome...Ott 20, 2025 0

-

Apple si oppone alla verifica...

Apple si oppone alla verifica...Ott 14, 2025 0

Altro in questa categoria

-

AWS Bedrock: otto vettori che...

AWS Bedrock: otto vettori che...Mar 23, 2026 0

-

La cybersecurity OT in Italia tra...

La cybersecurity OT in Italia tra...Mar 19, 2026 0

-

DarkSword: exploit chain iOS tra...

DarkSword: exploit chain iOS tra...Mar 18, 2026 0

-

Rischio AI: falle in Amazon Bedrock,...

Rischio AI: falle in Amazon Bedrock,...Mar 17, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLang

Rischio AI: falle in Amazon Bedrock, LangSmith e SGLangMar 17, 2026 0

Le più recenti ricerche di BeyondTrust, Miggo e Orca... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di...