Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Arriva Zcrypt: il primo ransomware che si diffonde da solo

Giu 06, 2016 Marco Schiaffino Malware, Minacce, News, Ransomware, Trojan, Worms 0

Uno dei limiti dei ransomware è che, di solito, non sono in grado di diffondersi autonomamente. Per colpire le potenziali vittime, i cyber-criminali sono costretti a ricorrere a campagne di spam, exploit-kit o ad appoggiarsi ad altri virus che agiscano come dropper. Il nuovo arrivato sulla scena Zcrypt però cambia le regole del gioco.

Il ransomware è stato diffuso in queste settimane con una campagna di spam che sfrutta un’email confezionata in modo da apparire proveniente da un corriere espresso, con allegato il file che installa il ransomware.

Se avviato, Zcrypt si installa sul computer e modifica il registro di sistema in modo che il suo processo venga avviato a ogni accensione del PC.

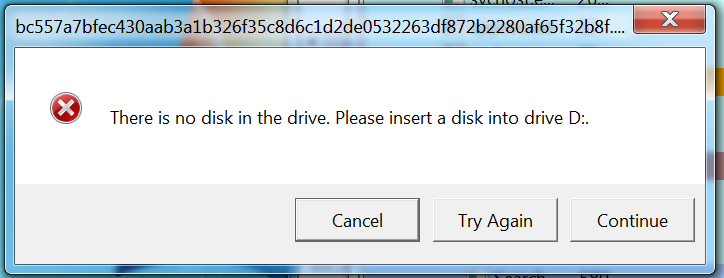

L’unico sintomo dell’infezione, in un primo momento, è la visualizzazione di una finestra di dialogo apparentemente innocua.

Il malware, però, memorizza una copia di sé stesso (zcrypt.lnk) anche in tutte le unità rimovibili e in quelle di rete, inserendo anche un autorun.inf che dovrebbe avviare automaticamente il file al momento del collegamento con un altro PC.

Una tecnica tipica dei classici worm, che utilizzano questo sistema per cercare di colpire altri computer. Peccato che, da quando le impostazioni predefinite dei sistemi Windows prevedono che l’esecuzione automatica sia disattivata, il giochetto non funzioni così facilmente. Insomma: per cadere vittima del virus, l’utente dovrebbe aprire il file con il classico doppio clic.

Per il resto, le funzionalità di Zcrypt non differiscono molto dagli altri ransomware: il virus procede alla cifratura di tutti i file presenti su disco che hanno una delle estensioni previste, modificandone l’estensione con .zcrypt, aggiungendo in ogni cartella un file di testo con la richiesta di riscatto in Bitcoin (per un valore di circa 500 dollari) chiamato How to decrypt files.txt. Visualizza poi sullo schermo un avviso con la stessa richiesta e un link con i dettagli per il pagamento.

Il solito ricatto, ma il link “Click here to show Bitcoin address” in alcuni casi punta alla cartella sbagliata.

In alcune versioni del worm, però, il file con i dettagli del pagamento viene copiato in una cartella diversa da quella a cui punta il collegamento. Risultato: chi volesse pagare non riuscirebbe a trovare le coordinate giuste per il pagamento.

Il sistema a chiave asimmetrica (AES CBC a 256 bit) con cui viene eseguita la cifratura invece non mostra, almeno per il momento, punti deboli e il recupero dei file è quindi impossibile da effettuare senza pagare.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...