Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Banda di cyber-criminali sgominata in Russia

Giu 05, 2016 Marco Schiaffino Attacchi, Hacking, Intrusione, News 0

Una delle regole d’oro dei cyber-criminali, soprattutto nell’est Europa, è quella di non agire sul territorio in cui risiedono. Chi la vìola, di solito, rischia grosso.

La conferma arriva dalla notizia di un maxi-arresto operato dalla FSB (l’equivalente russo dell’FBI) in 15 regioni, che ha portato in manette 50 membri di un’organizzazione criminale attiva dal 2011.

Nei primi anni di attività, i truffatori avrebbero agito per lo più prendendo di mira utenti privati, utilizza

ndo una tecnica piuttosto tradizionale: una volta infettati i PC delle vittime con un trojan, sottraevano i dati delle carte di credito e le utilizzavano per prelievi e trasferimenti di denaro.

Il metodo di distribuzione del malware adottato dai criminali faceva leva sulla compromissione di pagine Web considerate “affidabili”.

Il trojan utilizzato, invece, era il famigerato Lurk, un malware identificato da Kaspersky nel 2012 che non ha file di installazione, ma è residente nella memoria RAM. Una caratteristica, questa, che ne rende particolarmente difficile l’individuazione da parte degli antivirus.

A inizio 2016, però, la banda ha cambiato strumenti e modus operandi, puntando a compromettere direttamente i sistemi degli istituti di credito e prendendo di mira, in particolare, i conti correnti dell’istituto di credito Sberbank, uno dei più importanti della Federazione Russa.

Il gruppo ha preso di mira uno dei maggiori istituti di credito operanti sul territorio russo.

Stando alle ricostruzioni degli analisti, nei primi mesi di quest’anno l’operazione avrebbe fruttato la bellezza di 1,7 miliardi di rubli (circa 25 milioni di dollari).

Per mettere le mani sul malloppo i criminali hanno usato Buhtrap, un trojan il cui codice è stato reso pubblico a febbraio. L’obiettivo, in questo caso, erano i computer degli impiegati delle banche.

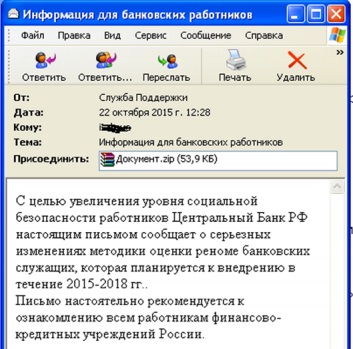

Le tecniche usate erano numerose, partendo dallo spear phishing, attuato confezionando delle email “su misura” che apparivano provenire da istituzioni legate al sistema creditizio e bancario, per arrivare all’uso di exploit kit e all’attacco di un sito di un produttore software usato per diffondere una versione infetta del suo programma.

Buhrtrap è un software estremamente specializzato, sviluppato per scardinare i sistemi di sicurezza di infrastrutture complesse come quelle delle banche, analizzato nei dettagli in questo report redatto da Group IB.

Una volta infettati i computer, il malware scarica e diffonde un worm che colpisce tutte le macchine collegate alla rete locale e garantisce la permanenza di Buhtrap nel sistema.

Per portare gli attacchi venivano usate email di phishing che sembravano provenire dagli uffici della Banca Centrale.

L’obiettivo dei criminali, però, era molto specifico: raggiungere i server dedicati alla gestione dell’AWS-CBC (Automated Working Station of the Central Bank Client), un sistema automatizzato che gestisce gli ordini di pagamento per conto della Banca Centrale.

Una volta ottenuto il controllo del sistema, i truffatori hanno potuto dirottare i pagamenti verso conti correnti da loro controllati.

Una strategia decisamente complessa e che è stata scoperta solo lo scorso marzo, quando sono partite le indagini per individuare gli autori della truffa. Ora sono arrivati gli arresti.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...