Aggiornamenti recenti Maggio 22nd, 2026 12:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Kaspersky: gli agenti IA cambiano la fiducia aziendale

- HackerOne taglia drasticamente le ricompense dei bug bounty

- Attacco ai router Huawei dietro blackout telecom del Lussemburgo

- MSHTA, lo “zombie” di IE che alimenta attacchi su Windows

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

L’exploit preferito dai pirati sfrutta i file di Office

Mag 26, 2016 Marco Schiaffino Attacchi, Malware, Minacce, News, Vulnerabilità 0

Nell’ottica di un pirata informatico, spendere tempo e denaro per procurarsi un exploit zero davvero fatica sprecata. Per fare strage di computer, infatti, basta utilizzare una vulnerabilità vecchia di sei mesi.

A confermarlo è un rapporto di Kaspersky Lab, che si concentra su un’ondata di attacchi che sfrutta CEV 2015-2545, una vulnerabilità individuata nel 2015 e corretta da Microsoft nel settembre dello stesso anno.

L’exploit permette di avviare l’esecuzione di codice utilizzando un file in formato EPS all’interno di un documento Office. L’ideale per una campagna di distribuzione via email.

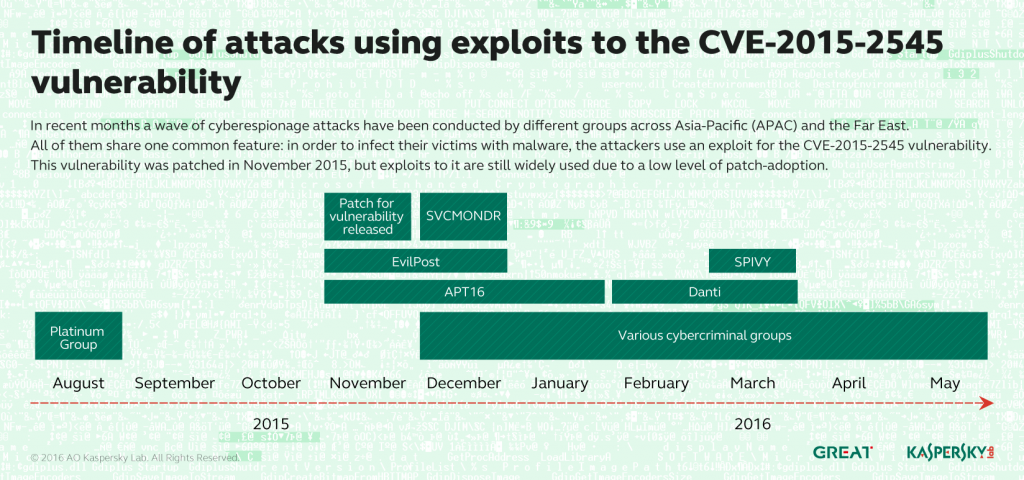

Il meccanismo è sempre lo stesso e getta una (triste) luce sulle dinamiche del cyber-crimine. L’exploit, in prima battuta, è stato utilizzato dal Platinum Group, un’organizzazione criminale attiva dal 2009 e che ha come obiettivi aziende e organizzazioni governative asiatiche.

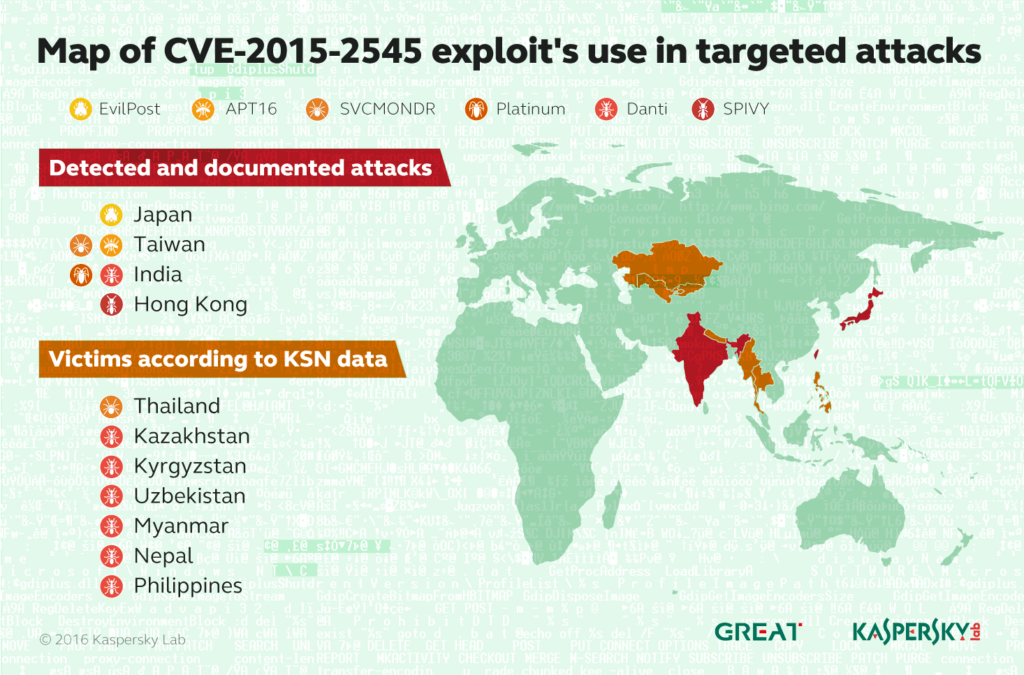

La vulnerabilità è stata utilizzata principalmente in campagne di diffusione dei malware che hanno interessato i paesi asiatici.

Gli attacchi del Platinum Group sono iniziati nell’agosto 2015, sfruttando quella che allora era una vulnerabilità “zero day”. Cos’è successo dopo? Quello che succede sempre: Microsoft ha rilasciato l’aggiornamento che corregge la vulnerabilità, ma il lassismo generalizzato in tema di aggiornamenti ha permesso che altri gruppi di criminali potessero sfruttare l’exploit a loro vantaggio.

Sfruttata ad agosto 2015 dal Platinum Group e corretta a settembre da Microsoft. Tuttavia, la vulnerabilità ha permesso ad altri pirati di diffondere malware impunemente.

A sfruttare la vulnerabilità sono stati numerosi gruppi di cyber-criminali, a partire da APT16 (probabilmente operanti in Cina) che dal dicembre 2015 ha preso di mira numerosi media e agenzie di stampa asiatiche.

Poi è stato il turno di EvilPost, un gruppo di pirati che ha preso di mira obiettivi sensibili sul territorio giapponese, prediligendo le aziende operanti nel settore della difesa.

A marzo 2016 la stessa vulnerabilità è stata utilizzata per una campagna di distribuzione di malware che aveva come bersaglio Hong Kong, e nei mesi seguenti in un attacco mirato contro le istituzioni indiane.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Kaspersky: gli agenti IA cambiano la...

Kaspersky: gli agenti IA cambiano la...Mag 22, 2026 0

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

Altro in questa categoria

-

HackerOne taglia drasticamente le...

HackerOne taglia drasticamente le...Mag 21, 2026 0

-

Attacco ai router Huawei dietro...

Attacco ai router Huawei dietro...Mag 20, 2026 0

-

MSHTA, lo “zombie” di IE che...

MSHTA, lo “zombie” di IE che...Mag 19, 2026 0

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Kaspersky: gli agenti IA cambiano la fiducia aziendale

Kaspersky: gli agenti IA cambiano la fiducia aziendaleMag 22, 2026 0

Gli agenti di intelligenza artificiale sono ormai entrati... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno...

Minacce recenti

InstallFix: false guide di installazione CLI per installare infostealer

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

HackerOne taglia drasticamente le ricompense dei bug bounty

HackerOne taglia drasticamente le ricompense dei bug bountyMag 21, 2026 0

L’epoca d’oro dei bug bounty potrebbe stare entrando in... -

Attacco ai router Huawei dietro blackout telecom del...

Attacco ai router Huawei dietro blackout telecom del...Mag 20, 2026 0

Un attacco informatico basato su una vulnerabilità... -

MSHTA, lo “zombie” di IE che alimenta attacchi su...

MSHTA, lo “zombie” di IE che alimenta attacchi su...Mag 19, 2026 0

Nonostante Internet Explorer sia ormai ufficialmente morto... -

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco...