Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Dimmi dove sei… che ti attacco meglio!

Mag 13, 2016 Marco Schiaffino Approfondimenti, Attacchi, Campagne malware, Scenario 0

Quello del cyber-crimine è un business miliardario e non stupisce che utilizzi sempre più spesso tecniche e strategie prese dal mondo dell’imprenditoria 2.0. Se i colossi dell’e-commerce hanno investito sulla geo-localizzazione per offrire servizi più evoluti ed efficienti, quindi, c’è poco da stupirsi se i pirati informatici hanno fatto lo stesso. Un argomento approfondito recentemente da Chester Wisniewsky in un post sul blog di Sophos.

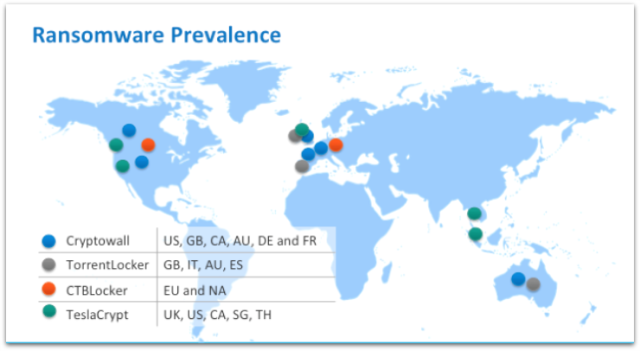

Nella sua analisi, Wisniewsky mette in luce tutti i vantaggi che offre un’accurata geo-localizzazione dei bersagli. Andando per livelli, una prima scrematura mette in luce il fatto che le vittime non sono tutte uguali.

Nell’ottica di un pirata informatico è meglio per esempio tentare di spillare soldi a chi abita in un paese ricco (USA ed Europa) piuttosto che a un abitante di un paese povero.

Il ricatto frutta di più se le vittime vivono in paesi benestanti.

I meno abbienti, ovviamente, non sono da buttare via. I loro computer sono ottimi bersagli per andare a ingrossare le fila delle botnet e garantirsi un sufficiente volume di fuoco per l’invio di spam o per gli attacchi DDoS.

Andando nei dettagli, poi, conoscere l’esatta posizione del computer che si sta attaccando permette di rendere il business più efficiente.

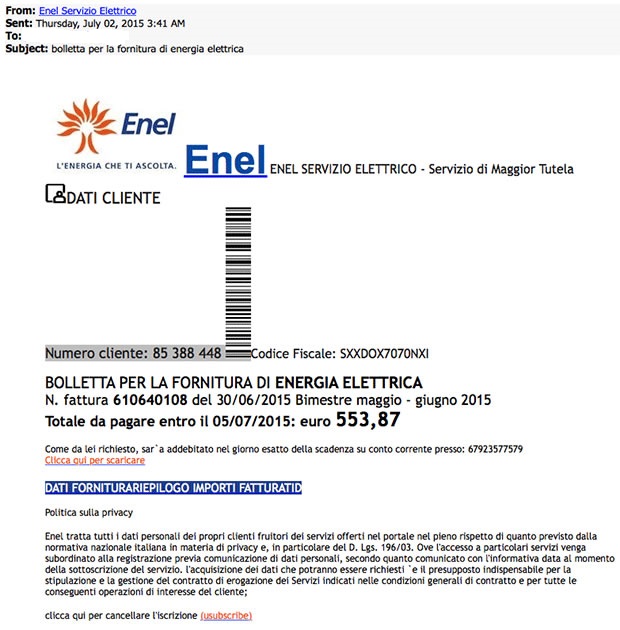

Le tecniche di ingegneria sociale utilizzate per diffondere i ransomware negli ultimi mesi, per esempio, utilizzano email apparentemente provenienti da enti e servizi locali, come fornitori di energia elettrica o aziende di telecomunicazioni.

Per farlo in maniera credibile (e quindi efficace) è necessario sapere in quale paese vive la potenziale vittima, individuare le aziende migliori da utilizzare come copertura (in Italia va fortissimo Enel) e procurarsi il necessario (loghi e grafica) per confezionare al meglio l’email e l’allegato.

Per confezionare un’email credibile è indispensabile conoscere la nazionalità della vittima.

Un’attenzione legata anche al fatto che le campagne di distribuzione di malware via email sono sempre più curate, a partire dalla redazione del testo: abbandonati i sistemi di traduzione automatica che generavano messaggi con una sintassi imbarazzante, i truffatori si rivolgono sempre più spesso a traduttori in carne e ossa, in grado di stilare testi impeccabili.

Articoli correlati

-

Transparency Center Initiative di...

Transparency Center Initiative di...Gen 18, 2019 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Altro in questa categoria

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...