Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Apple, iPhone

Ricatto ad Apple: “Pagate o cancelliamo i dati di 300 milioni di iPhone”

Mar 23, 2017 Marco Schiaffino Attacchi, Hacking, Leaks, News, RSS 0

Gli hacker sostengono di avere le credenziali di milioni di account iCloud e avrebbero chiesto 75.000 dollari in Bitcoin. Un clamoroso furto di informazioni o un maldestro bluff per cercare di...iPhone rubato? Attenzione al phishing!

Mar 14, 2017 Marco Schiaffino Attacchi, In evidenza, News, Phishing, RSS 0

Un gruppo di cyber-criminali ha messo a punto un sistema per rubare le credenziali ai proprietari degli iPhone rubati. Un vero business che punta a rubare le credenziali di accesso al servizio iCloud...Caso Cellebrite: online strumenti per il crack di iOS?

Feb 06, 2017 Marco Schiaffino Hacking, In evidenza, Leaks, News, RSS 0

I file pubblicati dall’hacker che ha violato i sistemi dell’azienda israeliana specializzata nel “recupero” di dati da dispositivi mobili. Nuovo capitolo nella vicenda dell’intrusione...Bastano due emoji per mandare in crash iPhone e iPad

Gen 19, 2017 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

I dispositivi mobili Apple sono vulnerabili a due attacchi che permettono di provocarne il blocco. Tutto in remoto, senza interazione degli utenti. Quello che sorprende di iOS è che, pur rimanendo...Gli hacker del Keen Team mettono K.O. anche l’iPhone

Ott 27, 2016 Marco Schiaffino Hacking, News, RSS 0

Dopo il Nexus 6P, la crew cinese è riuscita a violare (temporaneamente) anche il telefonino di Apple. Successo parziale, ma premio incassato. Non li ferma nessuno. I membri della crew Keen Team, che...Il software degli hacker di Cellebrite rilasciato sul Web

Ott 26, 2016 Marco Schiaffino Leaks, News, Privacy 0

Un rivenditore ha reso disponibile sul Web il firmware dei suoi dispositivi venduti a a polizia e servizi segreti per accedere ai telefoni bloccati. Un clamoroso leak potrebbe costare caro a...Password a 6 cifre, ma l’iPhone 6s viene violato in 2 ore

Ott 24, 2016 Marco Schiaffino Attacchi, News, Privacy, RSS, Vulnerabilità 0

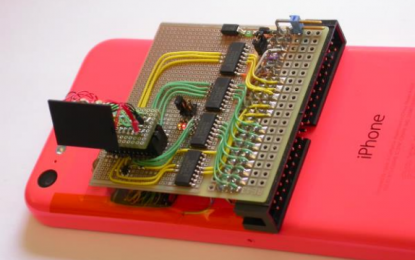

Il telefono è stato rubato nel corso di una rapina. Il ladro è riuscito ad accedervi nonostante la password e la protezione con impronta digitale. Subire una rapina è già una brutta avventura, ma...Per violare l’iPhone l’FBI ha sprecato un milione di dollari

Set 19, 2016 Marco Schiaffino Gestione dati, Hacking, News, Prodotto 0

Il Bureau ha pagato più di un milione per aggirare la protezione. Ora si scopre che bastava una tecnica di clonazione e 100 dollari di materiale. Qualcuno potrà invocare il vecchio detto per cui...DualToy: il trojan per Windows che attacca Android e iOS

Set 15, 2016 Marco Schiaffino Malware, Minacce, News, Trojan 0

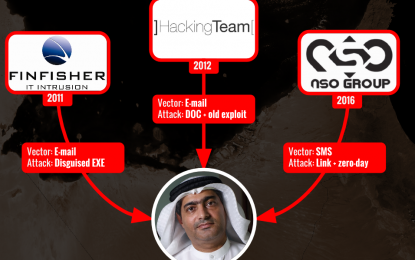

Il malware cerca di installare app e falsi store quando i dispositivi mobili vengono collegati al PC attraverso il cavo USB. I cosiddetti “movimenti laterali” non sono un’esclusiva dei più...Pegasus Kit: il malware in grado di violare iPhone e iPad

Ago 26, 2016 Marco Schiaffino Hacking, In evidenza, Malware, News, Phishing, Privacy, Tecnologia, Vulnerabilità 0

Il software-spia israeliano è in grado di sottrarre qualsiasi tipo di informazione dai dispositivi Apple. Rilasciato un aggiornamento di iOS che “tappa” le falle. Il pacchetto di vulnerabilità...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...