Aggiornamenti recenti Luglio 4th, 2025 3:43 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Un cartello messicano ha spiato l’FBI hackerando i suoi dispositivi

- IconAds: quando le app fantasma diventano portali pubblicitari

- Ransomware e conflitti d’interesse: ex negoziatore sotto inchiesta per presunti legami con i cybercriminali

- In aumento i cyberattacchi dall’Iran: l’allarme delle agenzie di sicurezza americane

- Una vulnerabilità di Open VSX Registry mette in pericolo milioni di sviluppatori

risultati per:conti

Nessun documento sul PC? Il malware non si fida

Set 26, 2016 Marco Schiaffino Malware, News, RSS 0

Nuova tecnica per evitare l’analisi da parte dei ricercatori. Il malware controlla il PC e se il sistema è troppo “pulito” non si attiva. Le tecniche di evasione utilizzate dai pirati...Furto con scasso 2.0: “Ehi Siri, apri la porta!”

Set 23, 2016 Marco Schiaffino In evidenza, Intrusione, News, Privacy, Prodotto, RSS, Vulnerabilità 0

Primi “epic-fail” nella domotica in salsa iPhone. Il vicino può entrare in casa semplicemente urlando dall’ingresso. Quando Apple ha annunciato la nuova app Home per gestire la domotica...Boom dei ransomware low-quality. Scarsi, ma efficaci

Set 23, 2016 Marco Schiaffino Approfondimenti, In evidenza, Malware, RSS 0

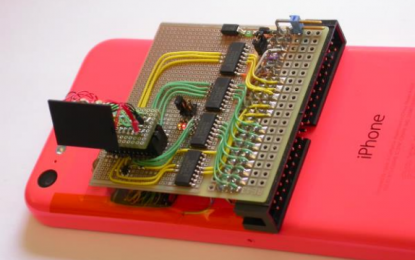

Il business dei ransomware fa gola a tutti. Accanto ai professionisti dell’estorsione digitale si sta facendo largo un esercito di criminali improvvisati, tra bug ed errori di programmazione. Non...Per violare l’iPhone l’FBI ha sprecato un milione di dollari

Set 19, 2016 Marco Schiaffino Gestione dati, Hacking, News, Prodotto 0

Il Bureau ha pagato più di un milione per aggirare la protezione. Ora si scopre che bastava una tecnica di clonazione e 100 dollari di materiale. Qualcuno potrà invocare il vecchio detto per cui...Le soluzioni per il BYOD? Una minaccia per la privacy

Set 15, 2016 Marco Schiaffino Approfondimenti, Gestione dati, In evidenza, Mercato, Privacy, Prodotto, Tecnologia 0

Una ricerca accende i riflettori sugli “effetti collaterali” della gestione dei dispositivi mobili dei dipendenti. “L’azienda può raccogliere troppe informazioni”. Dei rischi per la...Malware nascosto in un file di Microsoft Publisher. Ma chi lo usa?

Set 14, 2016 Marco Schiaffino Malware, Minacce, News, Trojan 0

Il trojan viene installato da un script nascosto file in formato .pub inviato tramite email. Prese di mira principalmente uffici e aziende. L’utilizzo dei file di Office come “contenitore” per...Mal/Miner-C usa i PC infetti per minare crypto-moneta

Set 13, 2016 Marco Schiaffino Attacco non convenzionale, Minacce, News, RSS 0

Il malware sfrutta la potenza di calcolo delle macchine infette per ottenere moneta virtuale e si diffonde infettando le cartelle sui NAS che agiscono come server FTP. L’idea di usare i computer...Non solo Windows e Linux: il trojan Mokes colpisce anche i Mac

Set 08, 2016 Marco Schiaffino Keylogger, Malware, Minacce, News, Trojan 0

È uno dei rari casi di “trojan multipiattaforma” in circolazione. Le versioni per Linux e Windows sono state scoperte a gennaio, quella per Mac solo adesso. Stesso impianto di base e stesso...Attacco hacker a Libero Mail. “Cambiate le password”

Set 08, 2016 Marco Schiaffino Attacchi, Gestione dati, Intrusione, News, RSS 0

Sottratto il database degli utenti con tanto di password. Italiaonline ha inviato un messaggio di posta elettronica agli utenti suggerendogli di cambiare le credenziali di accesso. L’ennesima...Pacemaker a rischio hacking? Non così in fretta…

Set 01, 2016 Marco Schiaffino News, Prodotto, Vulnerabilità 0

Ricercatori dell’Università del Michigan mettono in dubbio le accuse lanciate da MedSec sui presidi medici del St. Jude. “Poco convincenti”.Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Le aziende italiane prevedono un aumento degli investimenti...

Le aziende italiane prevedono un aumento degli investimenti...Giu 09, 2025 0

La cybersecurity sta acquisendo sempre più importanza tra... -

Sophos Annual Threat Report: i malware e gli strumenti più...

Sophos Annual Threat Report: i malware e gli strumenti più...Mag 30, 2025 0

Nel 2024, le piccole e medie imprese, spesso considerate il... -

Down di MATLAB: MathWorks conferma l’attacco...

Down di MATLAB: MathWorks conferma l’attacco...Mag 27, 2025 0

MATLAB ha smesso di funzionare per quasi una settimana e... -

Acronis: l’italia traina la crescita MSP

Acronis: l’italia traina la crescita MSPMag 27, 2025 0

Nel corso del “TRU Security Day 2025” di...

Minacce recenti

In aumento i cyberattacchi dall’Iran: l’allarme delle agenzie di sicurezza americane

Una vulnerabilità di Open VSX Registry mette in pericolo milioni di sviluppatori

L’Iran lancia un attacco di spear-phishing contro obiettivi israeliani

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Un cartello messicano ha spiato l’FBI hackerando i...

Un cartello messicano ha spiato l’FBI hackerando i...Lug 04, 2025 0

Il Sinaloa, un cartello messicano, è riuscito ad... -

IconAds: quando le app fantasma diventano portali...

IconAds: quando le app fantasma diventano portali...Lug 03, 2025 0

Recentemente il team Satori Threat Intelligence di HUMAN ha... -

Ransomware e conflitti d’interesse: ex negoziatore sotto...

Ransomware e conflitti d’interesse: ex negoziatore sotto...Lug 02, 2025 0

Secondo quanto riportato da un articolo di Bloomberg, un... -

In aumento i cyberattacchi dall’Iran: l’allarme...

In aumento i cyberattacchi dall’Iran: l’allarme...Lug 01, 2025 0

In un documento congiunto rilasciato ieri, la CISA,... -

Una vulnerabilità di Open VSX Registry mette in pericolo...

Una vulnerabilità di Open VSX Registry mette in pericolo...Giu 30, 2025 0

I ricercatori di Koi Security hanno individuato una...