Aggiornamenti recenti Aprile 10th, 2026 3:23 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

- Strategia cybersecurity USA verso un modello più assertivo e industriale

- Proxy residenziali: quando la reputazione degli IP smette di funzionare

Problemi per Trend Micro: l’antivirus abbatte SharePoint

Dic 09, 2016 Marco Schiaffino News, Prodotto, RSS, Vulnerabilità 0

Il software di sicurezza scambiava un JavaScritp legittimo per un malware. La società antivirus ha corretto il tiro con un aggiornamento. Brutto abbaglio per l’antivirus di Trend Micro. Come...Web-Worm prende di mira Facebook usando dei falsi video

Dic 09, 2016 Marco Schiaffino Malware, Minacce, News, RSS, Worms 0

I messaggi sembrano contenere video “hot” di celebrità come Jessica Alba, ma dirottano il collegamento su siti che visualizzano raffiche di pop-up pubblicitari. Chi usa Chrome rischia di più....Pericolo per le aziende: attenti alle “liste di esclusione”

Dic 07, 2016 Marco Schiaffino News, RSS, Tecnologia, Vulnerabilità 0

Alcuni software prevedono che cartelle e processi particolari siano esclusi dal controllo dell’antivirus per evitare conflitti e falsi positivi. Ma i pirati ci vanno a nozze… La convivenza tra...Sony chiude le backdoor nelle sue telecamere CCTV

Dic 07, 2016 Marco Schiaffino News, RSS, Vulnerabilità 0

I dispositivi di sorveglianza della casa giapponese integravano delle backdoor che avrebbero permesso il controllo in remoto attraverso account con username e password predefiniti. Sembra proprio che...La sicurezza dei database parte dal virtual patching

Dic 06, 2016 Marco Schiaffino Approfondimenti, Gestione dati, In evidenza, Prodotto, RSS, Tecnologia, Vulnerabilità 0

Indispensabili, versatili e… vulnerabili. I database aziendali sono uno degli anelli deboli dell’infrastruttura e possono aprire le porte a violazioni. Ecco la soluzione di Intel Security. Se si...Il ransowmare Shade sfida Europol ed esperti di sicurezza

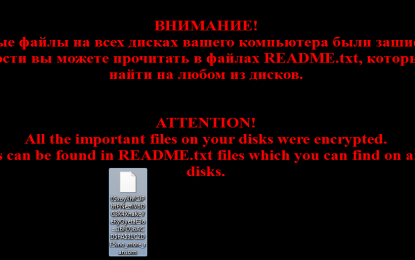

Dic 06, 2016 Marco Schiaffino Malware, Minacce, News, Ransomware, RSS 0

La nuova versione del malware viene distribuita via email dalla botnet Kelihos e cifra i file delle vittime con l’estensione “no_more_ransom”. Una massiccia campagna di distribuzione sta...Un bug permette di aggirare il Blocco Attivazione di iPad

Dic 05, 2016 Marco Schiaffino News, RSS, Vulnerabilità 0

La procedura sfrutta un buffer overflow e permette di inizializzare un tablet con iOS anche se c’è il blocco. Ennesimo “buco” nei sistemi di protezione dei dispositivi iOS. Questa volta a...Il worm Mirai minaccia l’intera Rete… e non è solo!

Dic 05, 2016 Marco Schiaffino Attacchi, News, RSS 0

Oltre al worm che fa strage di dispositivi della Internet of Things ci sarebbe un’altra botnet specializzata in DDoS. Gli esperti: “ne sappiamo poco e sta crescendo”. La crescita di attacchi...Brutta falla di sicurezza nei pagamenti online con carta VISA

Dic 05, 2016 Marco Schiaffino News, RSS, Vulnerabilità 0

Uno studio accademico dimostra che è possibile usare un sistema distribuito di brute forcing per individuare i dati delle carte di credito. È possibile “indovinare” i dati di una carta di...La protezione F-Secure per il cloud sul market Amazon

Dic 02, 2016 Marco Schiaffino Mercato, News, Prodotto, RSS 0

La società finlandese ha reso disponibile l’API per la verifica degli URL malevoli sul marketplace di Amazon Web Services per offrire l’implementazione immediata nei servizi cloud. Condivisione...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il... -

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...