Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Il ransowmare Shade sfida Europol ed esperti di sicurezza

Dic 06, 2016 Marco Schiaffino Malware, Minacce, News, Ransomware, RSS 0

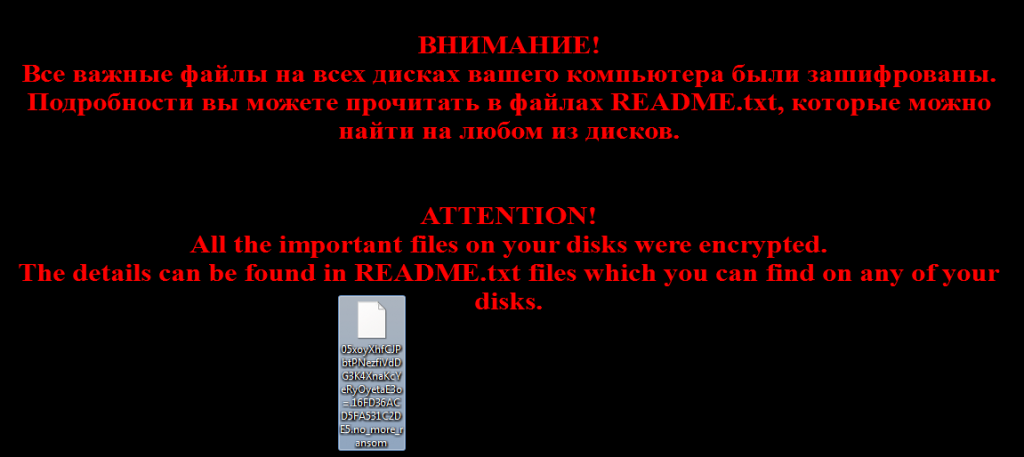

La nuova versione del malware viene distribuita via email dalla botnet Kelihos e cifra i file delle vittime con l’estensione “no_more_ransom”.

Una massiccia campagna di distribuzione sta diffondendo una nuova variante di Shade attraverso email che sembrano fare riferimento a comunicazioni da parte di banche e istituti di credito.

Per inondare Internet di messaggi infetti, i pirati stanno usando una botnet conosciuta con il nome di Kelihos, che durante lo scorso agosto ha triplicato le sue dimensioni arrivando a comprendere la bellezza di 35.000 computer infetti che i pirati usano per inviare spam e malware.

Nel caso di Shade, i messaggi di posta elettronica contengono un link che, se attivato, scarica un JavaScript o un documento Word. Entrambi sono confezionati in modo da avviare il download e l’installazione del ransomware.

Shade è un classico cripto-ransomware, che cifra i file della vittima e chiede un riscatto in denaro per ottenere la chiave che consente di decodificare i dati presi in ostaggio.

Il malware, comparso la scorsa estate, è stato più volte aggiornato dal suo autore e, ogni volta, ha cambiato l’estensione dei file crittografati. Nelle prime varianti utilizzava le estensioni .xtbl e .ytbl. In seguito è diventato più estroso e ha cominciato a citare una nota serie televisiva utilizzando le estensioni .breaking_bad e .heisenberg.

Nell’uso delle estensioni l’autore di Shade si dimostra piuttosto creativo, ma il messaggio visualizzato alle vittime del ransomware è decisamente convenzionale.

La nuova versione di Shade usa adesso una nuova estensione: .no_more_ransom. La trovata è un modo per stuzzicare la sensibilità degli esperti di sicurezza del progetto No More Ransom, a cui partecipano tra gli altri Europol, Kaspersky Lab e Intel Security.

Il motivo? Probabilmente si tratta di un semplice desiderio di rivalsa. Lo scorso Agosto, infatti, i ricercatori di No More Ransowmare hanno pubblicato gratuitamente un tool gratuito in grado di decifrare i file crittografati da Shade.

Di più: a ogni nuova versione del ransomware sono stati in grado di rispondere con un aggiornamento che ha inesorabilmente scardinato il sistema crittografico del malware. Ora resta solo da vedere quanto impiegheranno per avere ragione della nuova variante.

Articoli correlati

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

-

L’App europea di verifica dell’età...

L’App europea di verifica dell’età...Apr 17, 2026 0

-

Recovery scam: quando la truffa...

Recovery scam: quando la truffa...Apr 16, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...