Aggiornamenti recenti Dicembre 19th, 2025 4:31 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Una vulnerabilità di ASUS Live Update di sette anni fa viene ancora sfruttata

- Il cybercrime si evolve velocemente e l’IA diventa protagonista: le previsioni di Group-IB per il 2026

- Kaspersky, le PMI italiane sono un bersaglio strutturale per il cybercrime

- Il cybercrime si evolve e si adatta, integrando l’IA nel proprio arsenale: il report di ESET

- L’IA al centro delle strategie di cybersecurity future: le previsioni di Crowdstrike

Scenario

Quanto rischia una nave per un attacco informatico?

Dic 13, 2018 Marco Schiaffino News, RSS, Scenario 0

I sistemi iper-tecnologici di navigazione e gestione dei natanti sono esposti come qualsiasi PC. Il rischio è che un incidente porti a veri e propri disastri. La tecnologia rende tutto più facile,...Dal Marriott a SuperMicro: tutta colpa della Cina! Sì. No. Forse…

Dic 13, 2018 Marco Schiaffino Attacchi, Hacking, In evidenza, News, RSS, Scenario 0

Nuove accuse collegherebbero i gruppi di hacker al soldo del governo di Pechino all’attacco al Marriott. Ma intanto cadono quelle per la vicenda SuperMicro… Le scaramucce tra Stati Uniti e Cina...Italia: 72% di enti pubblici e aziende non protegge l’email

Dic 11, 2018 Marco Schiaffino News, RSS, Scenario 0

La ricerca di Proofpoint non lascia dubbi: nel nostro paese l’implementazione degli strumenti di sicurezza va decisamente a rilento. Ogni volta che si parla di innovazione e sicurezza informatica,...In Australia una legge contro la crittografia. Arrivano le backdoor di stato?

Dic 10, 2018 Marco Schiaffino Gestione dati, In evidenza, Malware, Mercato, News, Privacy, RSS, Scenario 0

Il governo australiano ha varato una legge che obbliga le aziende a collaborare con la polizia per violare i sistemi o impiantare spyware. Tanto tuonò, che piovve. Dopo mesi di polemiche legate alle...Il Privileged Access Management è un priorità anche per Gartner

Dic 07, 2018 Marco Schiaffino In evidenza, Mercato, News, Scenario, Tecnologia 0

Anche Gartner, finalmente, sancisce l’importanza di questo aspetto della sicurezza pubblicando il suo primo “Magic Quadrant” a proposito. Chi si occupa di sicurezza probabilmente aveva le...Promettono di eliminare il ransomware, ma sono complici del pirata

Dic 04, 2018 Marco Schiaffino In evidenza, Malware, Mercato, News, RSS, Scenario 0

La società si chiama Dr.Shifro e prometteva di recuperare i file crittografati dal ransomware. In realtà avevano un accordo coi cyber-criminali. Non basta guardarsi dai cyber-criminali e dai loro...Kaspersky lancia Security Cloud: “La protezione deve diventare flessibile”

Dic 04, 2018 Marco Schiaffino News, Prodotto, RSS, Scenario, Tecnologia 0

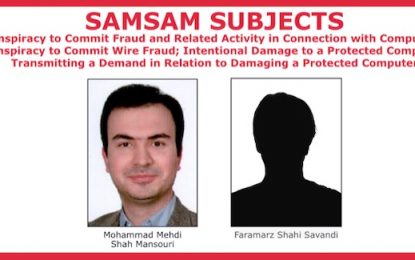

La società di sicurezza ha lanciato la nuova formula di “sicurezza adattiva”. La protezione va oltre il dispositivo e viene personalizzata per l’utente. Si chiama Security Cloud e dalle parti...Identificati gli autori del ransomware SamSam

Dic 03, 2018 Marco Schiaffino In evidenza, Malware, News, RSS, Scenario 0

I due cittadini iraniani sono responsabili di una serie di attacchi estremamente mirati che hanno interessato a grandi aziende ed enti pubblici. Non tutti i ransomware sono uguali e non solo sotto un...Cyber-Security: cosa ci aspetta nel 2019?

Nov 29, 2018 Marco Schiaffino Hacking, In evidenza, Malware, Minacce, News, RSS, Scenario 0

Intelligenza artificiale, attacchi alla cloud e ai sistemi di assistenza vocale. Per gli esperti di McAfee il prossimo anno proporrà minacce inedite. Il 2018 si avvia alla conclusione ed è normale...Sicurezza IoT: la Germania pensa al “bollino” per certificare i router

Nov 27, 2018 Andrea Battaglia In evidenza, Mercato, News, RSS, Scenario 1

L’iniziativa punta a creare un decalogo che i produttori devono seguire per ottenere la certificazione. L’obiettivo è quello di rendere i dispositivi più sicuri. Finalmente qualcuno si sta...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Il cybercrime si evolve velocemente e l’IA diventa...

Il cybercrime si evolve velocemente e l’IA diventa...Dic 18, 2025 0

Se c’è una cosa su cui tutti concordano è che... -

Il cybercrime si evolve e si adatta, integrando l’IA...

Il cybercrime si evolve e si adatta, integrando l’IA...Dic 17, 2025 0

Il secondo semestre del 2025 ha segnato un punto di svolta... -

L’IA al centro delle strategie di cybersecurity...

L’IA al centro delle strategie di cybersecurity...Dic 15, 2025 0

Il 2025 sta giungendo al termine e nel mondo della... -

Prompt injection, un problema che potrebbe non venire mai...

Prompt injection, un problema che potrebbe non venire mai...Dic 10, 2025 0

Secondo il National Cyber Security Centre (NCSC),... -

Iniezione indiretta di prompt: a rischio le informazioni...

Iniezione indiretta di prompt: a rischio le informazioni...Dic 05, 2025 0

Lakera, società di Check Point, ha pubblicato una ricerca...

Minacce recenti

Il cybercrime si evolve velocemente e l’IA diventa protagonista: le previsioni di Group-IB per il 2026

Kaspersky, le PMI italiane sono un bersaglio strutturale per il cybercrime

L’IA al centro delle strategie di cybersecurity future: le previsioni di Crowdstrike

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Una vulnerabilità di ASUS Live Update di sette anni fa...

Una vulnerabilità di ASUS Live Update di sette anni fa...Dic 19, 2025 0

Una vecchia vulnerabilità di ASUS Live Update è ancora... -

Kaspersky, le PMI italiane sono un bersaglio strutturale...

Kaspersky, le PMI italiane sono un bersaglio strutturale...Dic 17, 2025 0

Mezzo milione di nuovi file malevoli al giorno. È -

CERT-AGID 6–12 dicembre: cresce l’uso di Figma e...

CERT-AGID 6–12 dicembre: cresce l’uso di Figma e...Dic 15, 2025 0

Nel periodo compreso tra il 6 e il 12 dicembre,... -

Apple interviene su due zero-day sfruttati attivamente in...

Apple interviene su due zero-day sfruttati attivamente in...Dic 12, 2025 0

Apple ha rilasciato degli aggiornamenti di sicurezza... -

Misterioso guasto satellitare: centinaia di Porsche...

Misterioso guasto satellitare: centinaia di Porsche...Dic 12, 2025 0

Panico in Russia: centinaia di Porsche sono rimaste...