Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Malware

Lazarus prende di mira gli utenti macOS

Set 29, 2022 Redazione news Malware, News, RSS 0

Una nuova variante della campagna Operation In(ter)ception utilizza come esche delle offerte di lavoro sulla piattaforma di scambio di criptovalute Crypto.com. L’APT Lazarus, collegato al...Bitdefender pubblica decriptatore gratuito per LockerGoga

Set 19, 2022 Redazione news Malware, News, RSS 0

È disponibile per lo scaricamento un nuovo sistema di decrittazione per i file bloccati dalla famiglia di ransomware LockerGoga, che ha causato danni per 104 milioni di dollari Uno sforzo congiunto...Shikitega: nuovo malware per Linux difficile da rilevare

Set 08, 2022 Redazione news Malware, News, RSS 0

Una catena di infezione a più stadi può consentire ai pirati di ottenere il pieno controllo del sistema, oltre a scaricarvi un miner della criptovaluta Monero AT&T Alien Labs ha scoperto un...Piattaforma di Phishing-as-a-Service bypassa la 2FA

Set 06, 2022 Redazione news Malware, News, RSS 0

EvilProxy permette anche a cyber criminali con basse competenze tecnologiche di bypassare l’autenticazione a due fattori (2FA) per account di grandi operatori come Apple, Google, Microsoft e...Trojan bancario per Android SharkBot di nuovo su Google Play

Set 05, 2022 Redazione news Malware, News, RSS 0

Falsi aggiornamenti per sistemi antivirus e di pulizia del cellulare installano un dropper che scarica un trojan bancario con nuove funzioni per trafugare i cookie Gli esperti di sicurezza...Campagna malware attiva da anni conta 111.000 download in 11 Paesi

Ago 31, 2022 Redazione news Malware, News, RSS 0

La campagna di criptomining, che ritarda il processo di infezione per settimane per sfuggire al rilevamento, riproduce Google Translate Desktop e altri software gratuiti per infettare i PC Check...Otto milioni di euro per exploit di zero-day per cellulari

Ago 30, 2022 Redazione news Malware, News, RSS 0

Dei documenti comparsi sul dark web indicano che l’azienda israeliana di spyware Intellexa ha proposto una gamma di servizi per sfruttare una vulnerabilità zero-day per iOS e Android a 8...Sliver sempre più usato al posto di Cobalt Strike

Ago 29, 2022 Redazione news Malware, News, RSS 0

Lo strumento open source per test di penetrazione Sliver è sempre più utilizzato dai pirati in alternativa a Cobalt Strike, più noto e contrastato dai sistemi di sicurezza Microsoft ha osservato...Last Week Security IT

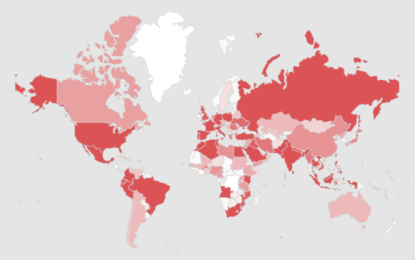

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...