Aggiornamenti recenti Marzo 13th, 2026 3:29 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Incredibile: i sistemi multi-agent aggirano controlli, rubano segreti ed esfiltrano

- Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

- Plug-in di Chrome cambiano proprietà e diventano malware

- InstallFix: false guide di installazione CLI per installare infostealer

- Cybercrime e AI: l’attribuzione degli attacchi diventa sempre più difficile

Attacchi

Yahoo starebbe per confermare il furto di 200 milioni di credenziali

Set 22, 2016 Giancarlo Calzetta Attacchi, Intrusione, Leaks, News, RSS 0

Stando a quanto riportano diverse fonti internazionali, delle fonti interne a Yahoo hanno confermato che l’ex colosso del Web (comunque ancora valutato quasi 5 miliardi di dollari) sarebbe sul...Attacco hacker a Libero Mail. “Cambiate le password”

Set 08, 2016 Marco Schiaffino Attacchi, Gestione dati, Intrusione, News, RSS 0

Sottratto il database degli utenti con tanto di password. Italiaonline ha inviato un messaggio di posta elettronica agli utenti suggerendogli di cambiare le credenziali di accesso. L’ennesima...Più di 40 mln di account Last.fm ora sono sul Web

Set 06, 2016 Marco Schiaffino Attacchi, Gestione dati, Intrusione, Leaks, News 0

Il furto di dati risale al 2012 e comprende username, indirizzo email e password. La più usata è “123456”. I fanatici delle profezie possono avere un po’ di conforto: il 2012 non avrà visto...Webserver Linux sotto attacco sfruttando l’accesso a Redis

Set 02, 2016 Marco Schiaffino Attacchi, Intrusione, News, Vulnerabilità 0

I pirati accedono al server e “rubano” i dati chiedendo un riscatto. Nella maggior parte dei casi, però, i file sono stati cancellati.NanHaiShu: cyber-spionaggio in salsa cinese

Ago 31, 2016 Marco Schiaffino Attacchi, Intrusione, Malware, News 0

Una rete di spionaggio informatico ha preso di mira enti governativi e aziende private nell’area del mar cinese meridionale usando APT (Advanced Persistent Threaten) di alto livello. La vicenda si...Allarme SWIFT: “il sistema bancario sotto attacco degli hacker”

Ago 31, 2016 Marco Schiaffino Attacchi, Gestione dati, Hacking, Intrusione, News, RSS, Vulnerabilità 0

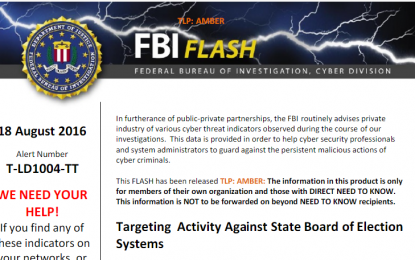

Dopo il clamoroso furto di 81 mln di dollari del febbraio scorso ci sono stati altri attacchi al sistema di comunicazione interbancario. L’associazione invita le banche a migliorare gli strumenti...Tensione per le elezioni USA. L’FBI: “attenti agli hacker”

Ago 30, 2016 Marco Schiaffino Attacchi, Gestione dati, Hacking, Intrusione, News 0

Un’informativa del Bureau mette in guardia nei confronti di possibili attacchi informatici nel corso delle elezioni presidenziali. Negli ultimi mesi registrati attacchi e tentativi di intrusione....RIPPER infetta il bancomat tramite il tesserino

Ago 30, 2016 Marco Schiaffino Attacchi, In evidenza, Intrusione, Malware, News, Tecnologia 0

Il malware sarebbe stato usato nel recente furto (350.000 dollari) avvenuto in Tailandia. I pirati hanno potuto prelevare il contante usando una tessera con chip che gli consente di accedere al...Hackerati i sistemi di Opera: 1,7 milioni di account a rischio

Ago 29, 2016 Marco Schiaffino Attacchi, Gestione dati, Hacking, Intrusione, News, Prodotto 0

L’annuncio dell’azienda “abbiamo subito un attacco e i dati degli utenti potrebbero essere stati rubati”. Opera suggerisce agli utenti che usano la funzione sync di cambiare la password....I tool dell’NSA colpiscono anche i nuovi firewall di Cisco e Juniper

Ago 24, 2016 Marco Schiaffino Attacchi, Hacking, Intrusione, News, Vulnerabilità 0

L’analisi degli strumenti di hacking utilizzati dall’Equation Group riserva altre sorprese: bucano anche i firewall di nuova generazione. L’arsenale di strumenti di hacking del famigerato...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la criminalità... -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Incredibile: i sistemi multi-agent aggirano controlli,...

Incredibile: i sistemi multi-agent aggirano controlli,...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando... -

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%

Rapporto Clusit 2026: gli attacchi cyber crescono del 49%Mar 11, 2026 0

Il 2025 segna un nuovo record storico per la -

Plug-in di Chrome cambiano proprietà e diventano malware

Plug-in di Chrome cambiano proprietà e diventano malwareMar 10, 2026 0

Torna il tema dell’affidabilità dei plug-in e servizi... -

InstallFix: false guide di installazione CLI per installare...

InstallFix: false guide di installazione CLI per installare...Mar 06, 2026 0

Nel mondo dello sviluppo software e delle infrastrutture... -

Cybercrime e AI: l’attribuzione degli attacchi diventa...

Cybercrime e AI: l’attribuzione degli attacchi diventa...Mar 05, 2026 0

L’adozione crescente dell’intelligenza artificiale...