Aggiornamenti recenti Aprile 28th, 2026 3:11 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

- L’App europea di verifica dell’età è stata bucata in due minuti

- Recovery scam: quando la truffa colpisce due volte

Marco Schiaffino

La modalità provvisoria è un buco di sicurezza?

Set 19, 2016 Marco Schiaffino News, Tecnologia, Vulnerabilità 0

L’avvio in “safe mode” di Windows consentirebbe ai pirati di muoversi con maggiore libertà, ma per Microsoft non si tratta di una vulnerabilità. È uno di quei casi in cui la traduzione in...Per violare l’iPhone l’FBI ha sprecato un milione di dollari

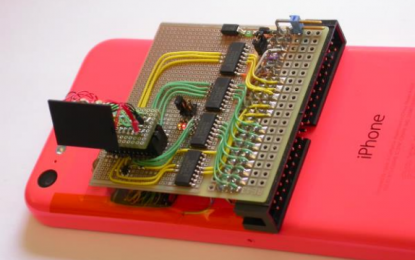

Set 19, 2016 Marco Schiaffino Gestione dati, Hacking, News, Prodotto 0

Il Bureau ha pagato più di un milione per aggirare la protezione. Ora si scopre che bastava una tecnica di clonazione e 100 dollari di materiale. Qualcuno potrà invocare il vecchio detto per cui...Le soluzioni per il BYOD? Una minaccia per la privacy

Set 15, 2016 Marco Schiaffino Approfondimenti, Gestione dati, In evidenza, Mercato, Privacy, Prodotto, Tecnologia 0

Una ricerca accende i riflettori sugli “effetti collaterali” della gestione dei dispositivi mobili dei dipendenti. “L’azienda può raccogliere troppe informazioni”. Dei rischi per la...DualToy: il trojan per Windows che attacca Android e iOS

Set 15, 2016 Marco Schiaffino Malware, Minacce, News, Trojan 0

Il malware cerca di installare app e falsi store quando i dispositivi mobili vengono collegati al PC attraverso il cavo USB. I cosiddetti “movimenti laterali” non sono un’esclusiva dei più...6,6 milioni di password (in chiaro) rubate a ClixSense.com

Set 14, 2016 Marco Schiaffino Gestione dati, Hacking, Intrusione, Leaks, News 0

Hacker violano i sistemi del sito e si appropriano del database degli utenti. Niente hash o salt: i dati erano conservati in chiaro. Come se non bastassero gli attacchi sempre più sofisticati, i...Malware nascosto in un file di Microsoft Publisher. Ma chi lo usa?

Set 14, 2016 Marco Schiaffino Malware, Minacce, News, Trojan 0

Il trojan viene installato da un script nascosto file in formato .pub inviato tramite email. Prese di mira principalmente uffici e aziende. L’utilizzo dei file di Office come “contenitore” per...BlueHydra rileva i dispositivi Bluetooth nei dintorni

Set 14, 2016 Marco Schiaffino News, Privacy, Vulnerabilità 0

Il software consente di rilevare e identificare i dispositivi e gli accessori che usano il collegamento BlueTooth nella zona, permettendo di controllare i movimenti di chi li usa. Nel 2016 verranno...Ennesimo buco in MySQL, ma niente patch da Oracle prima di ottobre

Set 13, 2016 Marco Schiaffino News, Vulnerabilità 0

La vulnerabilità consente di avviare l’esecuzione di codice in remoto non privilegi di amministratore. L’attacco può essere portato da un utente con accesso al database o tramite SQL injection....Mal/Miner-C usa i PC infetti per minare crypto-moneta

Set 13, 2016 Marco Schiaffino Attacco non convenzionale, Minacce, News, RSS 0

Il malware sfrutta la potenza di calcolo delle macchine infette per ottenere moneta virtuale e si diffonde infettando le cartelle sui NAS che agiscono come server FTP. L’idea di usare i computer...Nuove vulnerabilità Android e le patch sono solo per pochi

Set 13, 2016 Marco Schiaffino In evidenza, Malware, News, Prodotto, Vulnerabilità 0

Due gravi vulnerabilità espongono i dispositivi ad attacchi da parte dei cyber-criminali. Già pronti gli aggiornamenti per i Nexus, ma per gli altri bisogna aspettare che i produttori...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha... -

L’App europea di verifica dell’età è stata bucata in...

L’App europea di verifica dell’età è stata bucata in...Apr 17, 2026 0

La nuova app europea per la verifica dell’età,... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...