Aggiornamenti recenti Marzo 27th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Google: crittografia post-quantum entro il 2029

- Magento sotto attacco: PolyShell, sfruttamento di massa in pochi giorni

- API sotto attacco: la sicurezza dell’AI passa dall’infrastruttura applicativa

- AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

- La cybersecurity OT in Italia tra maturità limitata e pressioni normative

Giancarlo Calzetta

Due vulnerabilità in Sudo mettono a rischio Linux: una consente l’accesso root

Lug 04, 2025 Giancarlo Calzetta News, Vulnerabilità 0

Scoperti due gravi bug in Sudo, il celebre strumento da riga di comando utilizzato nei sistemi Linux e Unix-like per l’esecuzione di comandi con privilegi elevati. Le vulnerabilità, segnalate dal...Attacchi silenziosi ai server Exchange: keylogger in JavaScript rubano credenziali dalle pagine di login

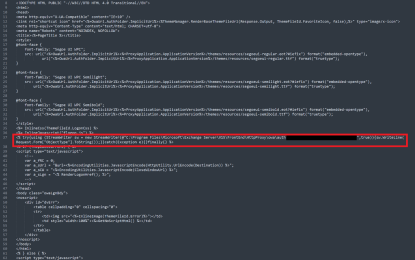

Giu 24, 2025 Giancarlo Calzetta Attacchi, In evidenza, News, RSS 0

Una nuova campagna mirata ai server Microsoft Exchange esposti su Internet sta sfruttando vulnerabilità note per iniettare codice malevolo direttamente nelle pagine di autenticazione, trasformandole...Asana: un bug nell’integrazione AI esponeva i dati aziendali

Giu 19, 2025 Giancarlo Calzetta Attacchi, In evidenza, News, RSS, Vulnerabilità 0

Abbiamo appena parlato della prima vulnerabilità mai rilevata a spese di un sistema AI in produzione ed ecco che arriva un altro caso. Un’integrazione sperimentale basata sull’intelligenza...EchoLeak: è arrivata la prima vulnerabilità zero clic per le IA (Microsoft 365 Copilot)

Giu 13, 2025 Giancarlo Calzetta Attacchi, Hacking, In evidenza, News, RSS 0

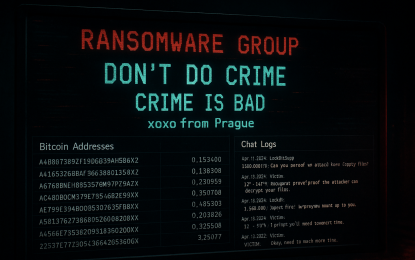

Nel gennaio 2025, i ricercatori di Aim Labs hanno scoperto un nuovo tipo di attacco che cambia le regole della sicurezza per i sistemi basati su intelligenza artificiale. EchoLeak è la prima...Lockbit hackerato: infrastruttura compromessa, ma il gruppo non si arrende

Mag 09, 2025 Giancarlo Calzetta Attacchi, Hacking, News, RSS 0

Il gruppo ransomware LockBit ha subito una compromissione significativa della propria infrastruttura, con la pubblicazione di dati sensibili che rivelano dettagli sulle operazioni interne e le...Truffa milionaria a nome del Ministro della Difesa : c’è deepfake o no? Non importa…

Feb 07, 2025 Giancarlo Calzetta Attacchi, In evidenza, News 0

Un’operazione di truffa complessa ha preso di mira figure di spicco dell’imprenditoria italiana con l’obiettivo di estorcere ingenti somme di denaro. I truffatori, spacciandosi per...Vulnerabilità Subaru: il vero problema sono le politiche di gestione dei dati

Gen 30, 2025 Giancarlo Calzetta Attacchi, In evidenza, News, RSS, Vulnerabilità 0

Una ricerca condotta da Sam Curry e Shubham Shah, esperti di sicurezza, ha portato alla luce significative vulnerabilità nei sistemi web di Subaru che permettevano agli eventuali attaccanti di...I dispositivi non più supportati sono un pericolo importante, ma sottovalutato

Dic 22, 2024 Giancarlo Calzetta Approfondimenti, In evidenza, Interviste, Scenario, Tecnologia 0

Ci sono elementi della sicurezza informatica che costituiscono la base di ogni buona strategia e infrastruttura di difesa. Queste “basi” sono note a tutti, ma… non sempre sono gestiti come si...Lo stato del Ransomware 2023: scarica il report

Ago 01, 2023 Giancarlo Calzetta In evidenza, Scenari 0

Sophos ha stilato un rapporto molto completo sullo stato del ransomware nei primi mesi del 2023. I dati sono particolarmente interessanti perché mostrano come l’attenzione dei criminali si...Lo stato del Ransomware 2023: scarica il report

Ago 01, 2023 Giancarlo Calzetta In evidenza, Scenari 0

Sophos ha stilato un rapporto molto interessante sullo stato del ransomware nei primi mesi del 2023. I dati sono particolarmente interessanti perché mostrano come l’attenzione dei criminali si...Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata... -

DarkSword: exploit chain iOS tra zero-day, spyware e...

DarkSword: exploit chain iOS tra zero-day, spyware e...Mar 18, 2026 0

Google Threat Intelligence Group, un’unità... -

CrackArmor, nove falle in AppArmor aprono la strada al root...

CrackArmor, nove falle in AppArmor aprono la strada al root...Mar 16, 2026 0

Secondo una ricerca di Qualys, il pacchetto di... -

I sistemi multi-agent aggirano controlli, rubano segreti ed...

I sistemi multi-agent aggirano controlli, rubano segreti ed...Mar 13, 2026 0

L’adozione degli agenti AI nelle aziende sta accelerando...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Google: crittografia post-quantum entro il 2029

Google: crittografia post-quantum entro il 2029Mar 27, 2026 0

Google ha annunciato sul proprio blog l’obiettivo di... -

Magento sotto attacco: PolyShell, sfruttamento di massa in...

Magento sotto attacco: PolyShell, sfruttamento di massa in...Mar 25, 2026 0

La vulnerabilità “PolyShell” in Magento Open Source e... -

API sotto attacco: la sicurezza dell’AI passa...

API sotto attacco: la sicurezza dell’AI passa...Mar 24, 2026 0

Akamai ha appena rilasciato il suo report “2026 Apps,... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza... -

La cybersecurity OT in Italia tra maturità limitata e...

La cybersecurity OT in Italia tra maturità limitata e...Mar 19, 2026 0

Secondo un’analisi condotta da HWG Sababa e presentata...