Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Il worm Graboid fa strage di Docker vulnerabili

Ott 17, 2019 Marco Schiaffino Attacchi, Hacking, In evidenza, Intrusione, Malware, News, RSS, Vulnerabilità 0

Si installa e sfrutta i server per generare cripto-valuta utilizzando un sistema di attivazione casuale che lo rende più difficile da individuare.

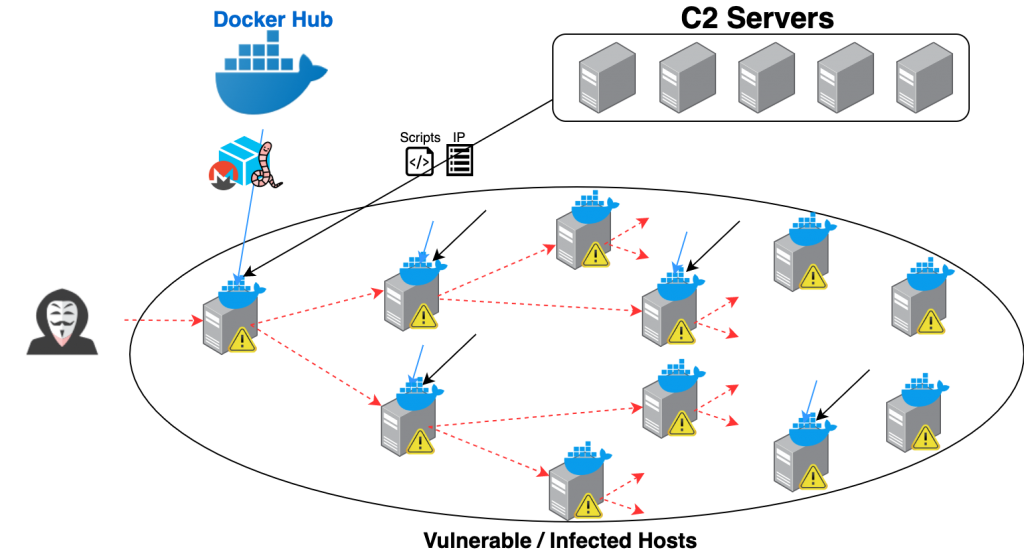

L’ennesimo attacco che prende di mira la piattaforma Docker questa volta vede come protagonista un worm. Si tratta di Graboid, un cryptominer che è stato scoperto dal team Unit 42 di Palo Alto Networks.

Docker è una piattaforma estremamente diffusa, che permette di creare dei “pacchetti” chiamati container al cui interno ci sono applicazioni in grado di girare su cloud come se fossero su una macchina virtuale, ma senza che sia necessaria la presenza di un vero e proprio sistema operativo. Negli ultimi mesi, però, Docker è diventata il bersaglio preferito dei pirati informatici.

Nel caso di Graboid, l’attacco prende di mira le installazioni Docker che non hanno protezione, cioè quelle per cui gli amministratori non hanno predisposto un sistema di autenticazione per il caricamento dei pacchetti. Stando a quanto raccontano i ricercatori nel report pubblicato sul blog di Palo Alto Network, in circolazione ce ne sarebbero almeno 2.000.

Il container usato dai cyber-criminali contiene due moduli. Il primo è programmato per diffondere il worm individuando nuovi bersagli attraverso le indicazioni che provengono dal server Command and Control. Il secondo contiene invece un miner xmrig che sfrutta la potenza del server compromesso per generare Monero, la cripto-valuta preferita dai pirati informatici.

L’attacco avviene in sei passaggi:

1 Il pacchetto pocosow/centos:7.6.1810 viene installato utilizzando dei comandi in remoto sull’host vulnerabile. Al suo interno è presente uno strumento che permette di comunicare con gli altri host Docker.

2 In seguito viene avviato lo script /var/sbin/bash, che scarica quattro script shell (live.sh, worm.sh, cleanxmr.sh, xmr.sh) dal server Command and Control (c2) e li esegue uno per uno.

3 Lo script live.sh invia al server C2 informazioni sul numero di CPU disponibili sull’host compromesso.

4 L’esecuzione di worm.sh, invece, avvia il download di un elenco con oltre 2.000 indirizzi IP. Si tratta degli host Docker vulnerabili all’attacco. Lo script comincia a inviare i comandi in remoto per installare il pacchetto infetto su ogni host indicato nell’elenco.

5 Qui le cose si fanno strane: cleanxmr.sh è infatti programmato per scegliere casualmente un host dall’elenco e bloccare il miner attivo al suo interno.

6 L’ultimo script (xmr.sh) seleziona casualmente un host dall’elenco e installa il container gakeaws/nginx che contiene il miner.

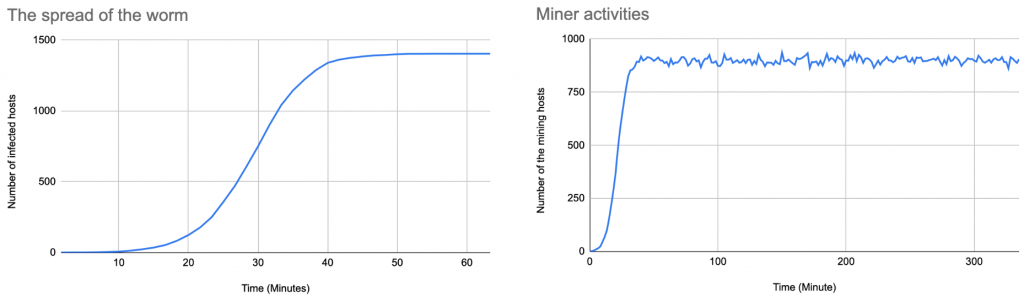

Questa strana procedura fa in modo che il funzionamento del modulo di crypto-jacking sia molto particolare. Si attiva per periodi di tempo limitati e lo fa in modo apparentemente casuale. Dalle simulazioni effettuate dai ricercatori, i miner sono attivi solo per il 65% del tempo per periodi di tempo che in media non superano i 4 minuti.

Probabilmente la tecnica punta a rendere più difficile l’individuazione del miner, che solitamente viene effettuata attraverso l’analisi dei carichi di lavoro delle CPU. Non solo: visto che l’attività di mining non comincia subito dopo l’installazione, l’analisi dei log non mostra un’immediata corrispondenza tra il download di un pacchetto e l’aumento dell’attività della CPU.

Il loro attacco, però, è decisamente efficace. Secondo la Unit 42, i pirati hanno a disposizione 1.400 processori e una potenza di calcolo complessiva di circa 900 CPU. Tradotto in parole povere: stanno intascando un mucchio di soldi.

Articoli correlati

-

Una falla in Chrome sfrutta Gemini Live...

Una falla in Chrome sfrutta Gemini Live...Mar 02, 2026 0

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Impennata delle scansioni dei portali...

Impennata delle scansioni dei portali...Ott 06, 2025 0

-

Ingram Micro, dietro l’alt dei...

Ingram Micro, dietro l’alt dei...Lug 07, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...