Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

Zero-day nella versione Mac di Zoom. La webcam attivata in remoto

Lug 09, 2019 Marco Schiaffino In evidenza, News, RSS, Vulnerabilità 0

Il bug consente di attivare una chiamata quando la vittima visita un sito Internet infetto. Non solo: è possibile avviare la reinstallazione di Zoom se è stato rimosso.

Non c’è niente di peggio di una responsible disclosure che va male. Nel caso di Zoom, il popolare programma di videoconferenza pensato per le aziende, l’ultima segnalazione di vulnerabilità ha avuto esiti decisamente negativi.

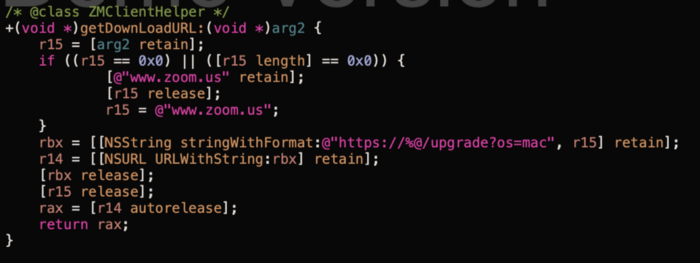

La falla di sicurezza (ma sarebbe più corretto parlarne al plurale)è stata individuata da Jonathan Leitschuh, un ricercatore che ha pensato bene di approfondire una particolare funzione di Zoom: quella che consente di usare un semplice link per avviare una conversazione su browser.

Come spiega nel suo report, Leitschuh si è reso conto che questa funzionalità potrebbe essere utilizzata per avviare la webcam di un computer Apple senza l’autorizzazione dell’utente o per bloccare il sistema portando, di fatto, un attacco DoS.

Ficcando il naso nel programma, poi, il ricercatore si è anche reso conto in un’ulteriore falla che permette di “forzare” la reinstallazione del programma anche se l’utente lo ha rimosso. Questo perché Zoom installa un Web Server sulla porta 19421 che rimane attivo anche dopo la disinstallazione. Per avviare la procedura di installazione basta un invito a unirsi a una conferenza.

Nulla di particolarmente difficile da risolvere, ma come racconta l’analista, il percorso verso la patch non è stato esattamente un esempio di “collaborazione virtuosa”.

Dalle parti di Zoom, infatti, in questa occasione gli sviluppatori non hanno certamente brillato per reattività. Secondo quanto riporta Leitschuh, la conferma della vulnerabilità in risposta alla prima segnalazione (inviata il 26 di marzo) sarebbe arrivata solo 10 giorni dopo.

Ancor peggio, il primo incontro per discutere lo sviluppo della patch è avvenuto solo l’11 di giugno. Considerata la scadenza di 90 giorni data dal ricercatore, in quel momento rimanevano solo 18 giorni per sistemare le cose. Non solo: il progetto di patch proposto dagli sviluppatori di Zoom in quell’occasione non convinceva Leitschuh, che riteneva il fix facilmente aggirabile.

Arrivati alla scadenza, spiega Jonathan Leitschuh, il risultato è stata la pubblicazione di una patch che conteneva il fix “parziale”, che in seguito sarebbe stato ulteriormente degradato.

Insomma: le falle (con l’eccezione di quella relativa al DoS) sarebbero ancora presenti. Peggio ancora: secondo Leitschuh buona parte dei più di 4 milioni di utenti Mac di Zoom non utilizzerebbero una versione aggiornata del programma (che non prevede update automatici) e potrebbe, di conseguenza, essere vulnerabile anche alla falla che è stata corretta.

Il suggerimento, per gli utenti Mac di Zoom, è di eseguire manualmente gli aggiornamenti e di mettere in atto alcuni accorgimenti (indicati nel dettaglio nel suo report) per proteggersi da eventuali attacchi.

Articoli correlati

-

L’arma dell’autenticità:...

L’arma dell’autenticità:...Feb 09, 2026 0

-

PackageGate: trovati sei bug zero-day...

PackageGate: trovati sei bug zero-day...Gen 27, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Un bug zero-day di Oracle E-Business...

Un bug zero-day di Oracle E-Business...Ott 10, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...