Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Migliaia di vittime in tutto il mondo: è il primo worm per Android

Lug 26, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS, Vulnerabilità, Worms 0

Una vulnerabilità del sistema operativo Google ha aperto la strada ad ADB.miner, che sfrutta una porta lasciata aperta sui dispositivi.

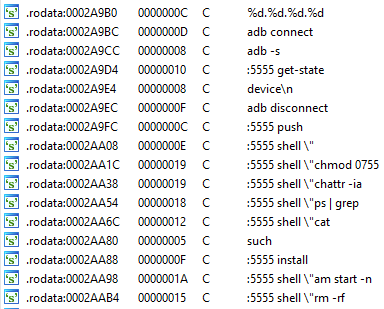

Un attacco in remoto senza che sia necessaria alcuna tecnica di social engineering o installazione di app. Come spiega G Data in un report pubblicato sul Web, il colpevole del nuovo allarme per gli utenti Android si chiama ADB ed è un sistema di debugging (la sigla sta per Android Debug Bridge) per i dispositivi che utilizzano il sistema operativo di Google.

ADB viene utilizzato normalmente per eseguire analisi collegando il dispositivo al computer, ma il sistema prevede anche la possibilità di collegarsi in remoto tramite la porta TCP 5555.

In teoria non si tratterebbe di un grosso problema, visto che ADB è disattivato (o per lo meno dovrebbe essere disattivato) come impostazione predefinita. Sembra che alcuni produttori, però, abbiano avuto la pessima idea di abilitarlo.

L’accesso tramite Android Debug Bridge consente a un pirata informatico di accedere a informazioni sensibili, ma non solo: attraverso ADB è anche possibile installare malware con privilegi di root.

A sfruttare la vulnerabilità, in questi giorni, è un gruppo di pirati informatici che ha preso di mira in particolare l’Asia, che sta usando la tecnica per infettare i dispositivi con un ADB.miner.

L’azione di ADB.miner punta dritta sulla porta 5555 collegata ad Android Debug Bridge.

A suscitare allarme, soprattutto, è il fatto che ci si trova di fronte a qualcosa di molto simile a un classico worm per PC. Una volta installato sul dispositivo, infatti, ADB.miner avvia una scansione alla ricerca di altri dispositivi accessibili tramite la porta 5555 e cerca di comprometterli con la stessa tecnica.

Il malware è comparso lo scorso giugno, ma fino a oggi nessuno era sicuro di quale impatto potesse avere. A distanza di oltre un mese, i dati della sua diffusione cominciano a preoccupare.

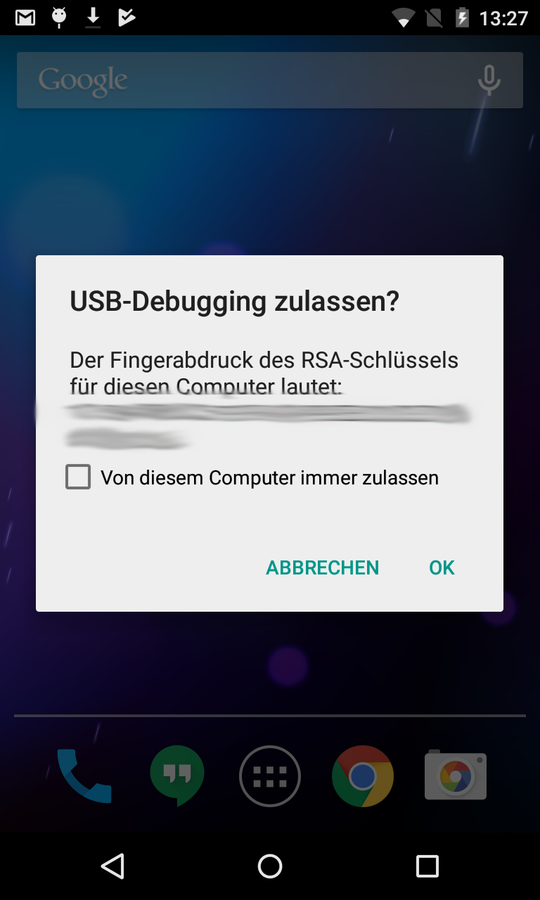

Per verificare se il proprio dispositivo è infetto, i ricercatori G Data suggeriscono di seguire una semplice procedura.

- Scaricare ADB per Windows.

- Estrarre il contenuto dell’archivio sul computer.

- Su Windows 10, aprire la cartella e fare clic con il pulsante destro tenendo premuto il tasto maiuscolo e scegliere la voce Apri Finestra PowerShell Qui dal menu contestuale.

- Aspettare che si apra la finestra.

- Collegare il dispositivo Android al computer tramite USB.

- Nel caso in cui ADB sia attivo sul dispositivo, si aprirà una finestra sullo smartphone. In caso contrario, ADB è disabilitato.

- Se la finestra si apre, digitare .\adb shell pm list packages com.android.good.miner.

- Se il dispositivo non è infetto, sullo schermo non comparirà alcun messaggio. In caso contrario, apparirà la stringa package: com.android.good.miner

Articoli correlati

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Un bug zero-day di Oracle E-Business...

Un bug zero-day di Oracle E-Business...Ott 10, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...