Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Il malware DMOSK prende di mira l’Italia

Giu 11, 2018 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS, Trojan 0

Si tratta di un “dropper” che scarica una variante di un trojan conosciuto. La minaccia arriva attraverso file in formato compresso ZIP.

Non sono molto frequenti, ma ogni tanto i ricercatori segnalano campagne di distribuzione di malware che prendono di mira in maniera specifica il nostro paese.

L’ultimo caso di un certo rilievo riguardava il trojan URSNIF (ne abbiamo parlato in questo articolo), che lo scorso aprile era stato distribuito usando uno stratagemma particolarmente insidioso.

URSNIF ha a che fare anche con questo nuovo allarme, ma in abbinata con un “collega” che utilizza una tecnica completamente diversa. Come spiega il ricercatore Marco Ramilli di Yoroi in un post su Internet, infatti, DMOSK sfrutta una catena di vulnerabilità per compromettere i computer delle potenziali vittime e installare al loro interno una nuova versione di URSNIF.

Tutto comincia con un’email al cui interno è inserito un link. Se il destinatario fa clic sul collegamento, questo avvia il download e la decompressione automatica di un file ZIP.

Al suo interno c’è un JavaScript (in formato JSE) che a questo punto viene presentato nella cartella e che, per il suo avvio, richiede un ulteriore clic da parte della vittima. Se aperto, il JavaScript avvia il terzo stadio dell’attacco, attraverso il download di un file in formato SCR che viene automaticamente avviato.

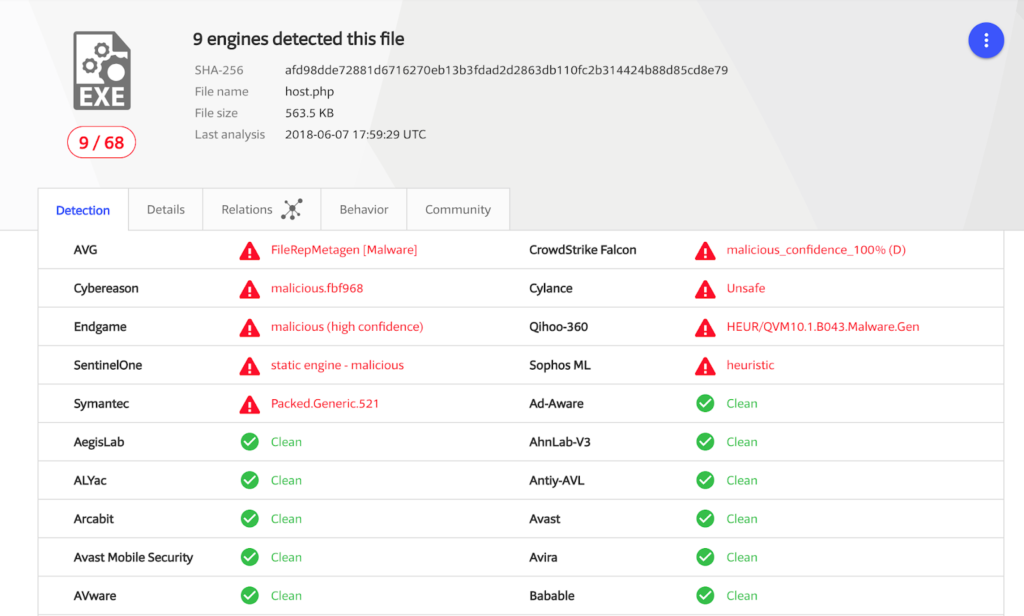

Secondo il report, il file eseguibile ha ancora un basso livello di rilevamento da parte dei motori antivirus. Un controllo su Virus Total (il sito che consente di scansire un file utilizzando diversi motori antivirus – ndr) avrebbe infatti dimostrato che solo 9 software antivirus su 69 lo identificano come pericoloso.

La quarta fase dell’attacco avvia l’esecuzione in memoria di una variante di URSNIF che, una volta installato, avvia immediatamente le comunicazioni con il server Command and Control che consente all’autore di gestirne il funzionamento.

Come sottolinea Ramilli, il trojan utilizza un sistema di black list per selezionare i suoi obiettivi. I parametri utilizzati comprendono la posizione (sembra prenda di mira specificatamente l’Italia) e la tipologia di macchina infetta, evitando di avviare l’installazione sui server.

Un elemento curioso riguarda il fatto che nella black list c’è una voce specifica che blocca l’installazione nel caso in cui il computer colpito si trovi nel dominio del Massachusetts Institute of Technologies.

Il trojan, una volta installato, è in grado di sottrarre informazioni sensibili dal computer compromesso (principalmente credenziali di servizi Internet) ma le sue funzionalità possono essere espanse attraverso l’installazione di ulteriori moduli.

Secondo i dati raccolti da Yoroi, il numero di presunte vittime (basato sulle email corrispondenti ai destinatari che hanno aperto il link infetto) è di qualche migliaio, precisamente 6.617.

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Un attacco supply chain ha compromesso...

Un attacco supply chain ha compromesso...Set 16, 2025 0

-

APT41, il gruppo cinese amplia il...

APT41, il gruppo cinese amplia il...Lug 22, 2025 0

-

Scoperto un nuovo spyware Android che...

Scoperto un nuovo spyware Android che...Apr 24, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...