Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Milioni di app Android trasmettono dati personali senza protezione

Apr 19, 2018 Marco Schiaffino In evidenza, Leaks, News, Privacy, RSS, Vulnerabilità 1

La colpa è del codice inserito per la pubblicità e altre funzioni offerte da terze parti. I dati viaggiano senza crittografia e possono essere intercettati.

La sicurezza di un’applicazione non dipende solo dall’architettura messa a punto dagli sviluppatori principali. Se utilizza funzioni offerte da terze parti (per esempio i servizi di visualizzazione di pubblicità in-app) il rischio che si aprano “varchi” nel perimetro di sicurezza aumenta esponenzialmente.

Stando a una ricerca pubblicata da Kaspersky, però, questo rischio è altissimo. Sarebbero milioni, infatti, le app per Android che, proprio a causa di funzioni introdotte da terze parti, trasmettono dati e informazioni senza alcuna protezione.

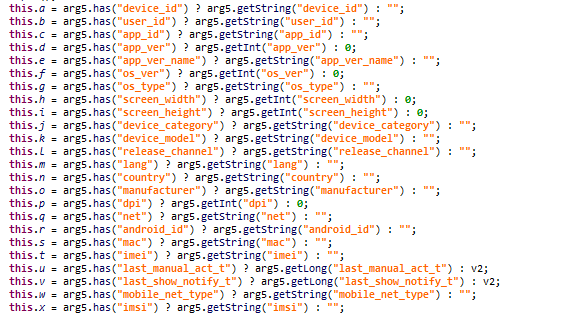

Come spiegano i ricercatori, il problema è legato agli strumenti (i cosiddetti Software Development Kit o SDK) che vengono normalmente utilizzati dagli sviluppatori per creare le loro app. Si tratta di “pacchetti” standard, che offrono funzioni già pronte (principalmente per visualizzare le inserzioni all’interno delle app) e consentono di risparmiare parecchio tempo nella fase di sviluppo.

Le funzioni di questo tipo, però, prevedono uno scambio di dati con i network pubblicitari che le gestiscono. Il motivo è semplice: tutti questi operatori puntano a distribuire annunci pubblicitari il più possibile “tagliati su misura” per l’utente.

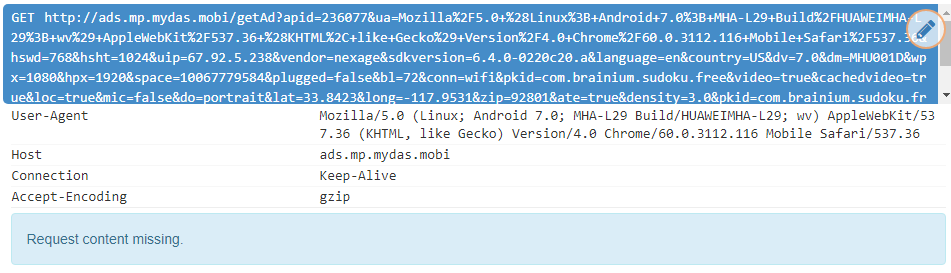

Peccato che tutte queste informazioni vengano trasmesse senza alcuna forma di protezione crittografica, attraverso il semplice protocollo HTTP. Nel corso della loro indagine i ricercatori hanno individuato numerose app che inviano dati sensibili all’interno delle URL nelle richieste GET, alcune delle quali (Kaspersky non ne specifica i nomi) risultano avere milioni di installazioni.

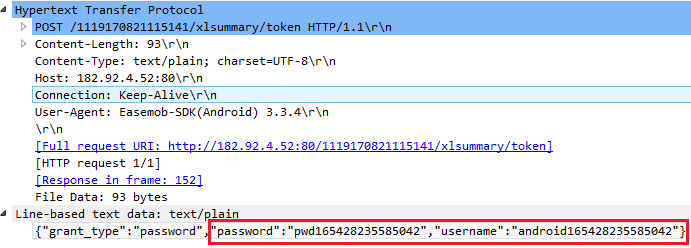

Altre, ma in questo caso si specifica che il problema non deriva dall’uso di SDK di terze parti quanto di un vero e proprio errore di programmazione, inseriscono i dati sensibili senza protezione all’interno del campo Content delle richieste POST. Le applicazioni in questione (anche qui Kaspersky non ne specifica il nome) sono state tutte sviluppate stesso produttore e una di queste avrebbe più di 500 milioni di installazioni.

Ma qual è la conseguenza di tutto questo? Semplice: chiunque sia in grado di intercettare il traffico Internet del dispositivo può avere accesso a informazioni che comprendono il produttore del dispositivo, il modello, la risoluzione dello schermo, la versione del sistema operativo, il nome dell’app e anche i dati sulla localizzazione del dispositivo stesso.

In alcuni casi (come nel caso delle app sviluppate con l’SDK di Nexage.com) le informazioni sono molte di più e comprendono indirizzo IP, permessi di accesso all’hardware (come microfono e fotocamera) e in alcuni casi addirittura dati riguardanti età, sesso, fascia di reddito, credo religioso, orientamento politico e simili. Più rari i casi di veri “epic fail”, come l’invio senza protezione crittografica di credenziali di accesso ai servizi.

Tutte queste informazioni sono quindi visibili agli operatori che forniscono la connessione, ma non solo: possono essere intercettati anche se il dispositivo si collega a una rete Wi-Fi non protetta o a un router compromesso da un malware.

Con un problema ulteriore: secondo i ricercatori Kaspersky sarebbe possibile anche modificare i dati, per esempio per fare in modo che gli annunci visualizzati puntino a siti Internet utilizzati per distribuire malware. In alcuni casi, però, tra le informazioni sono presenti anche dati ulteriori, come i comandi che permettono di avviare l’installazione di un’altra app. Modificando questi dati sarebbe quindi possibile eseguire codice senza autorizzazione sul dispositivo.

Nel caso di ushareit.com, i dati inviati senza crittografia comprendono comandi specifici inviati dal server che permetterebbero di avviare l’installazione di ulteriori applicazioni.

Non finisce qui: nel corso della loro ricerca gli analisti si sono imbattuti anche in un’applicazione malevola con lo stesso problema. In questo caso, però, i dati trasmessi senza protezione sono di tutt’altro genere e comprendono informazioni decisamente più “delicate”, cioè quelle che il malware ha rubato dal dispositivo!

Insomma: chi dovesse finire vittima di un malware di questo tipo rischierebbe di subire una doppia violazione. La prima da parte dell’autore dell’app malevola, la seconda da parte di chi intercetta i dati.

La soluzione per impedire la trasmissione di questi dati, purtroppo, non esiste. Aspettando che qualcosa si muova tra gli sviluppatori, Kaspersky suggerisce di adottare comportamenti che permettano, per lo meno, di mitigare il rischio del furto di dati.

La prima è quella di prestare la (solita) attenzione nella concessione dei permessi alle applicazioni. La seconda, senza dubbio più efficace, è quella di utilizzare una VPN sullo smartphone. In questo modo i dati saranno protetti per lo meno nella prima parte del percorso, fino al server VPN.

Articoli correlati

-

Dark Telegram in ritirata: aumentano le...

Dark Telegram in ritirata: aumentano le...Dic 04, 2025 0

-

Gli LLM malevoli aiutano i piccoli...

Gli LLM malevoli aiutano i piccoli...Nov 27, 2025 0

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...

One thought on “Milioni di app Android trasmettono dati personali senza protezione”