Aggiornamenti recenti Maggio 7th, 2026 10:48 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

La nuova tecnica per infettare le app Android si chiama Janus

Dic 12, 2017 Marco Schiaffino In evidenza, Malware, News, RSS, Vulnerabilità 0

È possibile iniettare un malware all’interno degli aggiornamenti di app conosciute e affidabili. E la signature che rimane inalterata…

Come se non bastassero le centinaia di app malevole che fanno la loro comparsa ogni settimana su Internet, gli utenti Android adesso dovranno stare all’occhio per evitare di incappare in versioni “manomesse” delle app più conosciute.

A lanciare l’allarme è Guard Square, una società di sicurezza specializzata nel settore mobile, che ha individuato una vulnerabilità (CVE-2017-13156) particolarmente insidiosa.

Si tratta di un bug che consentirebbe di inserire codice malevolo all’interno di un’app senza modificare la signature che la identifica. Insomma: la falla permetterebbe di aggirare tutti i sistemi di sicurezza basati sull’affidabilità dell’installer.

Una vera mazzata per l’eco-sistema Android, visto e considerato che il sistema delle signature è uno dei pochi strumenti che gli utenti hanno per garantirsi quando scaricano app da siti di terze parti (anche se definire Google Play un luogo sicuro sarebbe davvero eccessivo) che potrebbero ospitare malware o spyware sui loro server.

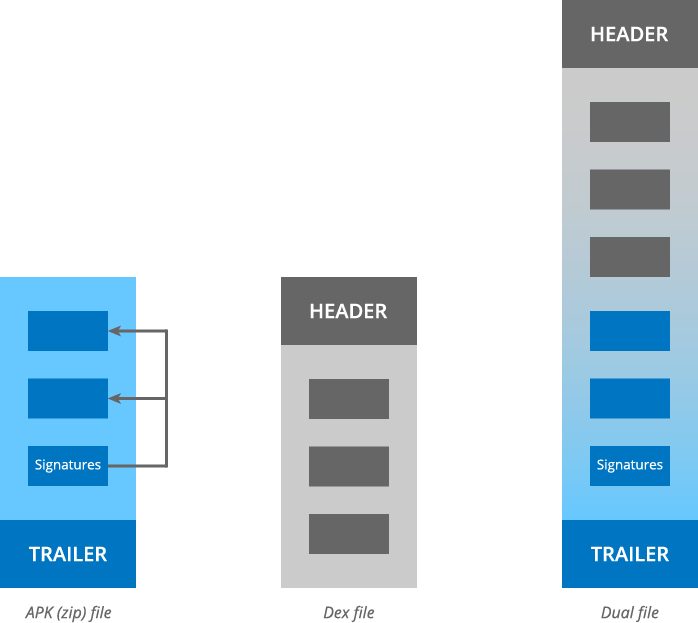

Il bug, battezzato con il nome di Janus (il riferimento è al Giano bifronte) dai ricercatori, sfrutta una particolarità dei file DEX (utilizzati da Dalvik, una process virtual machine integrata in Android – ndr) e, nel dettaglio, dal sistema con cui Android ne verifica l’integrità.

Due tipi di file diversi che possono essere “fusi” senza pregiudicarne il funzionamento. Ma i controlli di Android non individuano questa particolarità…

In pratica, un pirata informatico potrebbe creare un file composto da un APK (il file compresso usato di solito come installer) e un file DEX (il formato usato da Dalvik) in grado “confondere” il sistema, in particolare per il fatto che questa sorta di ibrido non modifica la signature dell’APK.

L’APK verrebbe considerato valido (ed effettivamente lo è) ma, al momento dell’esecuzione, verrebbe avviato anche il DEX, nel quale il cyber-criminale potrebbe inserire il codice malevolo.

Affinché il tutto funzioni, il pirata informatico deve proporre il file come aggiornamento di un’app già installata e (fortunatamente) non lo può fare attraverso Google Play.

Google ha rilasciato una patch che risolve il problema e che viene descritta nel bollettino di sicurezza pubblicato il 4 dicembre. Il problema, come al solito, è capire con quali tempi i vari produttori riusciranno a sviluppare gli aggiornamenti.

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Gli LLM malevoli aiutano i piccoli...

Gli LLM malevoli aiutano i piccoli...Nov 27, 2025 0

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

Altro in questa categoria

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo...