Aggiornamenti recenti Aprile 14th, 2026 4:46 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

La nuova botnet che fa strage di IoT si chiama Satori

Dic 06, 2017 Marco Schiaffino In evidenza, Malware, Minacce, News, RSS, Worms 0

Si comporta come un worm e ha già compromesso almeno 280.000 dispositivi su Internet. Forse sfrutta uno zero-day dei router Huawei.

Pensavate che il capitolo Mirai fosse chiuso? Beh, vi sbagliavate. Oltre al fatto che in circolazione ci sono botnet composte da migliaia di dispositivi della “Internet of Things” (IoT) compromessi attraverso i vecchi strumenti di attacco usati alla fine del 2016, all’orizzonte si delineano nuove minacce.

Una delle più pericolose è Satori, una botnet individuata dal ricercatore cinese Li Fengpei, che per qualche misterioso motivo ha scelto un termine nipponico (Satori in giapponese significa “risveglio”) per battezzarla.

Il ricercatore di Qihoo 360 Netlab ha rilevato un improvviso aumento nell’attività della botnet e in un report pubblicato sul blog della società di sicurezza per cui lavora ne ha descritto le caratteristiche per quello che ne è riuscito a capire fino a ora.

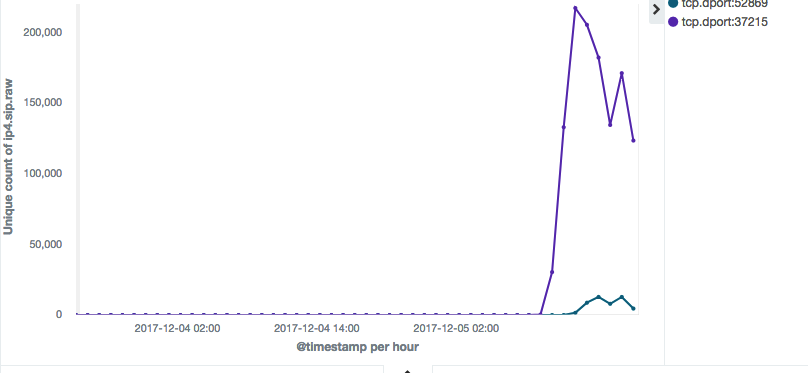

Come riporta Fengpei, Satori sembra essersi “svegliata” di colpo. Nel momento di picco massimo il ricercatore ha rilevato più di 200.000 dispositivi impegnati a eseguire scansioni verso due porte specifiche.

Fengpei descrive Satori come una variante di Mirai, anche se ha caratteristiche molto diverse dalla sua illustre “collega”. Mirai, infatti, si diffondeva sfruttando uno strumento installato sui dispositivi (uno scanner Telnet) che consentiva di individuare i device vulnerabili sulla base dell’utilizzo di username e password predefinite.

Satori sembra agire in un altro modo. Il malware esegue infatti uno scanning sulle porte 37215 e 52869, sfruttando per diffondersi due distinte vulnerabilità. La prima (che agisce sulla porta 52869) è ben nota agli esperti di sicurezza. Si tratta di un bug (CVE-2014-8361) relativo ai dispositivi Realteck SDK.

La seconda, invece, potrebbe essere una vulnerabilità zero-day che colpisce i router Huawei e di cui si era vociferato in passato ma di cui esiste solo una stringatissima segnalazione da parte di Check Point.

Anche se le esatte modalità di diffusione di Satori non sono ancora chiare, quello che è certo è che si comporta come un classico worm e che la sua crescita è esponenziale: ogni dispositivo infetto comincia infatti a cercare altri possibili bersagli e li attacca.

Se la botnet dovesse continuare a crescere a questi ritmi, però, possiamo stare sicuri che saremo obbligati in qualche modo a saperne qualche cosa di più.

Articoli correlati

-

“Truman Show”: la truffa...

“Truman Show”: la truffa...Gen 14, 2026 0

-

Iniezione indiretta di prompt: a...

Iniezione indiretta di prompt: a...Dic 05, 2025 0

-

IoT, i dispositivi connessi sono ancora...

IoT, i dispositivi connessi sono ancora...Ago 26, 2025 0

-

Check Point acquisisce Veriti e la sua...

Check Point acquisisce Veriti e la sua...Mag 28, 2025 0

Altro in questa categoria

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

-

Social media vietati ai minori? In...

Social media vietati ai minori? In...Apr 13, 2026 0

-

CPUID compromesso: malware nei download...

CPUID compromesso: malware nei download...Apr 10, 2026 0

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato... -

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il... -

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security...