Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

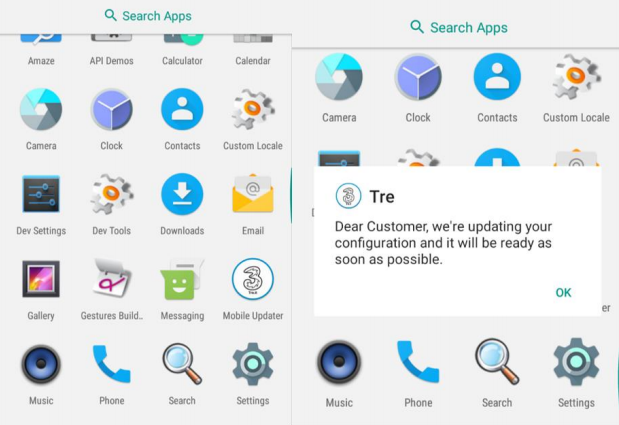

Software spia per Android camuffato da app per gli utenti Tre

Dic 05, 2017 Marco Schiaffino In evidenza, Malware, News, RSS 0

L’applicazione viene presentata come un aggiornamento, ma in realtà è programmata per rubare informazioni e messaggi.

Più che un classico malware, l’app malevola per Android individuata da CSE ha tutta l’aria di essere una di quelle applicazioni utilizzate per spiare utenti specifici, simile a quelle che molte società vendono a caro prezzo alle forze di polizia o ai servizi segreti. Una cosa è certa, però: 3Mobile Updater è stata pensata e progettata appositamente per colpire bersagli residenti in Italia.

I ricercatori di CSE non spiegano dove l’abbiano individuata, ma dall’analisi del codice che compone l’APK per la sua installazione è evidente che gli autori hanno (per lo meno) dei forti legami con l’Italia.

In sintesi, 3Mobile Updater è stata realizzata per apparire come un software per l’aggiornamento dedicato agli utenti di Tre Italia, ma al suo interno nasconde ben altro.

L’app (ma forse definirlo trojan sarebbe più appropriato) è in grado di raccogliere un gran numero di informazioni dal dispositivo su cui viene installata: dai social media all’elenco dei contatti, per finire con la possibilità di utilizzare la fotocamera per registrare immagini e il microfono per registrare audio ambientale.

Il tutto viene memorizzato in un database conservato in locale che viene poi caricato su un server Command and Control gestito dagli autori dell’app.

Insomma: l’impressione è che CSE si sia imbattuta in un software spia di alto livello, forse ancora in una versione in fase di sviluppo. Dall’analisi, infatti, emerge che in molte parti del codice compare il termine “Test”. L’app potrebbe quindi essere in una sorta di “fase embrionale”.

L’unico segnale dell’attività dell’app è rappresentato da questo messaggio in inglese. Ma dietro le quinte il trojan si da un gran da fare…

A supportare questa ipotesi c’è anche il fatto che l’esemplare individuato dai ricercatori non contiene alcuno strumento per nasconderne l’attività. Nonostante l’app visualizzi solo un messaggio di dialogo al suo avvio e poi agisca dietro le quinte, la funzione di debug è attiva e tutte le operazioni che compie vengono quindi registrate nel logo di Android.

Di solito malware di questo tipo non vengono diffusi “a tappeto” e tantomeno caricati sugli store ufficiali per Android, ma inviata attraverso email o SMS di phishing ai singoli bersagli che vengono presi di mira dagli spioni.

Articoli correlati

-

Hugging Face sfruttato per distribuire...

Hugging Face sfruttato per distribuire...Gen 30, 2026 0

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

-

Notification Protection, da Kaspersky...

Notification Protection, da Kaspersky...Ott 09, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...