Aggiornamenti recenti Maggio 8th, 2026 12:03 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

Server militari USA aperti a chiunque. Dentro c’erano dati raccolti sul Web

Nov 21, 2017 Marco Schiaffino Gestione dati, News, RSS, Vulnerabilità 0

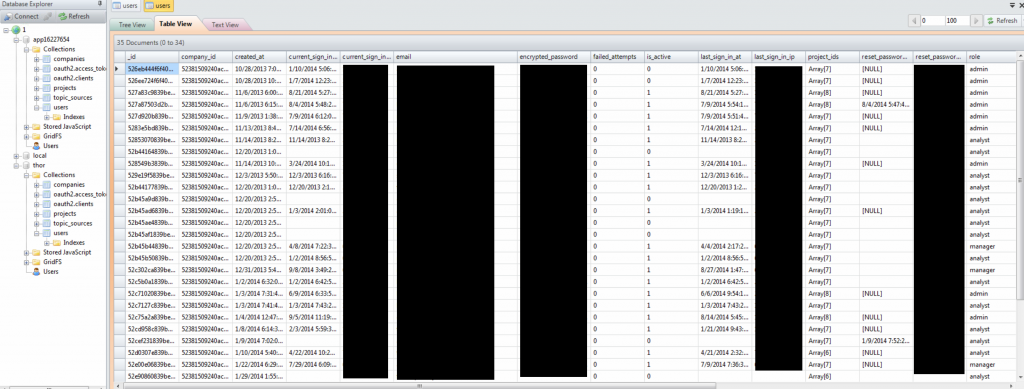

I database con dati raccolti su Internet potevano essere consultati da chiunque. Amazon e Microsoft lanciano server segreti sul cloud per i governi.

Dall’amministratore IT di una qualsiasi azienda ce lo si può aspettare, ma quando si ha a che fare con i cervelloni dello US Central Command (uno dei comandi del Dipartimento della Difesa) è decisamente difficile immaginarsi una simile “distrazione”.

Anche perché i database che l’esercito USA ha lasciato indifesi (e accessibile a chiunque) su un server Amazon AWS contenevano dati decisamente sensibili: 1,8 miliardi di post su blog e social media, ma anche commenti inviati a siti di news.

A rintracciarlo è stato il solito Chris Vickery, che si è ormai specializzato nel ruolo di “cacciatore di server aperti” e di cui abbiamo parlato in altre occasioni. I server, come si legge nel suo post, non erano esposti su Internet, ma potevano essere letti da chiunque avesse un account (anche gratuito) Amazon AWS.

Stando a quanto riporta Vickery, i tre bucket accessibili sul servizio cloud di Amazon sarebbero stati dei backup i cui nomi (“centcom-backup”, “centcom-archive” e “pacom-archive”) lasciano pochi dubbi sulla loro origine: si tratta di archivi collezionati dallo US Central Command (CENTCOM) e dal US Pacific Command (PACOM) nella loro attività di sorveglianza globale.

Miliardi di post, commenti e comunicazioni raccolti dall’intelligence statunitense. E chiunque se li poteva spulciare…

Curiosamente, la notizia è stata resa pubblica proprio quando Amazon e Microsoft hanno annunciato di aver lanciato i loro servizi di server cloud “segreti” dedicati proprio alle agenzie governative.

Quello di Amazon si chiama AWS Secret Region e va ad affiancarsi al servizio Amazon GovCloud, già disponibile da tempo. Nel comunicato stampa, l’azienda spiega che l’accesso ai server contenuti in questa “area segreta” sarà regolato in base ai loro permessi. Microsoft, invece, ha annunciato il suo Azure Government Secret il mese scorso.

Visto il livello di sicurezza dei server cloud del governo statunitense, c’è da scommettere che entrambi i servizi avranno un futuro luminoso. Ma chissà se i cervelloni di NSA e compagnia non riusciranno a trovare il modo di provocare qualche leak anche in un ambiente controllato…

Articoli correlati

-

Shadow Campaign: la nuova ondata di...

Shadow Campaign: la nuova ondata di...Feb 05, 2026 0

-

Microsoft smantella RedVDS, rete...

Microsoft smantella RedVDS, rete...Gen 15, 2026 0

-

Patch Tuesday, Microsoft risolve una...

Patch Tuesday, Microsoft risolve una...Dic 11, 2025 0

-

Cyberattacchi: estorsioni e ransomware...

Cyberattacchi: estorsioni e ransomware...Ott 21, 2025 0

Altro in questa categoria

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a...