Aggiornamenti recenti Aprile 14th, 2026 4:46 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Donne e cybersecurity: crescono le nuove leve e alcune sfide

- Social media vietati ai minori? In Australia non sta funzionando

- CPUID compromesso: malware nei download ufficiali di CPU-Z e HWMonitor

- Claude Mythos: secretato perché troppo bravo a scovare vulnerabilità

- APT28 colpisce i router per dirottare il DNS e rubare credenziali

Aspiranti pirati vogliono farsi la botnet, ma diventano… bot!

Nov 09, 2017 Marco Schiaffino Attacchi, Hacking, In evidenza, Malware, News, RSS 0

Il tool gratuito avrebbe dovuto permettergli di individuare dispositivi IoT vulnerabili agli attacchi. Ma l’autore dentro ci ha messo una backdoor.

La via per diventare pirati informatici è lunga e costellata di pericoli. Non solo per il rischio di finire in manette, ma anche perché nel periodo di apprendimento è terribilmente facile finire vittima di qualche “collega” più esperto.

Lo hanno sperimentato sulla propria pelle un numero imprecisato di aspiranti hacker, che hanno ceduto alla tentazione di usare una “scorciatoia” per entrare nel magico mondo della pirateria informatica.

A tentarli è stata l’offerta di uno strumento gratuito che prometteva di eseguire scansioni su Internet per individuare dispositivi della Internet of Things (di solito si tratta di videocamere di sorveglianza) equipaggiati con server GoAhead e vulnerabili a una tecnica di attacco che consente di controllarli in remoto.

Il loro sogno di crearsi una botnet come Reaper (ne abbiamo parlato in questo articolo) si è però sgretolato miseramente, trasformandosi nel più classico degli epic fail.

Come riporta Ankit Anubhav di NewSky Security, infatti, il tool che hanno utilizzato conteneva una backdoor in grado di accedere in remoto alla macchina e installarvi un trojan per Linux.

Un tool gratuito per rintracciare e violare dispositivi IoT su Internet? Fantastico! Usiamolo subito!

Il tool, pubblicato su un forum dedicato all’hacking, si chiama NEW IPCAM EXPLOIT ed è uno script in PHP. Il codice (e questo secondo il ricercatore avrebbe già dovuto mettere sul chi va là gli aspiranti hacker) è però offuscato e contiene più moduli.

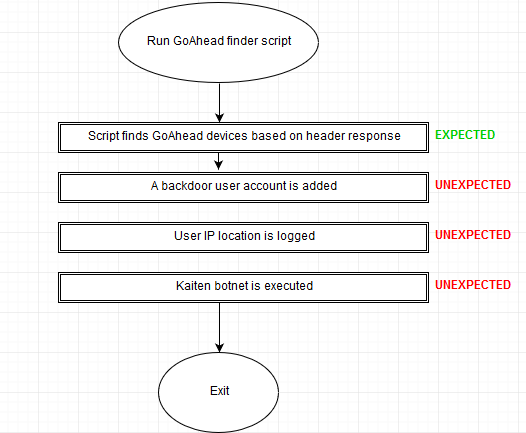

Il primo è quello pubblicizzato dall’autore e consente effettivamente di ricercare e violare i dispositivi IoT vulnerabili all’attacco.

Diverse le funzioni dei moduli successivi. Lo script, infatti, crea un nuovo utente con privilegi di root sul sistema e usa IPLogger per registrare l’indirizzo IP della macchina. Infine scarica e installa Kaiten, un trojan per Linux piuttosto conosciuto.

Lo script agisce in una maniera piuttosto differente da come il suo utilizzatore si aspetterebbe.

A questo punto, quindi, il computer dell’aspirante hacker è sotto il controllo dell’autore del tool, che non solo può sfruttarlo come bot ma dal quale può anche rubare tutte le informazioni presenti sul suo computer.

Come fa notare lo stesso Anubhav, hackerare un hacker è estremamente vantaggioso. “Se la vittima controlla una botnet di 10.000 dispositivi IoT, l’intera botnet passa sotto il controllo dell’autore della backdoor. Violando un singolo computer ne può controllare migliaia”.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

Nuova ondata di attacchi GoBruteforcer,...

Nuova ondata di attacchi GoBruteforcer,...Gen 08, 2026 0

-

Attacchi DDoS ipervolumetrici, ancora...

Attacchi DDoS ipervolumetrici, ancora...Lug 17, 2025 0

-

Torna l’incubo BADBOX 2.0:...

Torna l’incubo BADBOX 2.0:...Giu 06, 2025 0

Altro in questa categoria

-

Donne e cybersecurity: crescono le...

Donne e cybersecurity: crescono le...Apr 14, 2026 0

-

Social media vietati ai minori? In...

Social media vietati ai minori? In...Apr 13, 2026 0

-

CPUID compromesso: malware nei download...

CPUID compromesso: malware nei download...Apr 10, 2026 0

-

Claude Mythos: secretato perché troppo...

Claude Mythos: secretato perché troppo...Apr 08, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un... -

Proxy residenziali: quando la reputazione degli IP smette...

Proxy residenziali: quando la reputazione degli IP smette...Apr 02, 2026 0

Secondo un’analisi pubblicata da GreyNoise, basata su... -

Vertex AI e il rischio dei “double agent” AI

Vertex AI e il rischio dei “double agent” AIApr 01, 2026 0

Un recente studio della Unit 42 di Palo Alto ha messo in... -

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...

Vibecoding: l’AI accelera lo sviluppo ma moltiplica i...Mar 31, 2026 0

Il concetto di vibecoding – ovvero la generazione di... -

AWS Bedrock: otto vettori che trasformano l’AI in un...

AWS Bedrock: otto vettori che trasformano l’AI in un...Mar 23, 2026 0

Man mano che il tempo passa, i ricercatori di sicurezza...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Donne e cybersecurity: crescono le nuove leve e alcune

Donne e cybersecurity: crescono le nuove leve e alcuneApr 14, 2026 0

La cybersecurity italiana continua a crescere, ma la... -

Social media vietati ai minori? In Australia non sta...

Social media vietati ai minori? In Australia non sta...Apr 13, 2026 0

Qualcuno ricorderà che qualche mese fa è stato annunciato... -

CPUID compromesso: malware nei download ufficiali di CPU-Z...

CPUID compromesso: malware nei download ufficiali di CPU-Z...Apr 10, 2026 0

Un attacco alla catena di distribuzione ha colpito il... -

Claude Mythos: secretato perché troppo bravo a scovare...

Claude Mythos: secretato perché troppo bravo a scovare...Apr 08, 2026 0

L’annuncio di Anthropic sembrerebbe una trovata di... -

APT28 colpisce i router per dirottare il DNS e rubare...

APT28 colpisce i router per dirottare il DNS e rubare...Apr 07, 2026 0

Secondo un’analisi pubblicata dal National Cyber Security...