Aggiornamenti recenti Maggio 11th, 2026 3:00 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

L’attacco GhostWriter passa per la cloud

Nov 07, 2017 Marco Schiaffino News, Vulnerabilità 0

L’errata configurazione dei Bucket S3 di Amazon possono aprire la strada a violazioni e abusi di ogni genere. La colpa? Degli amministratori.

Sempre più sfruttata, sempre più abusata. La tecnologia cloud, che negli ultimi anni ha conquistato un ruolo di primo piano nelle architetture informatiche, sta mostrando in questi mesi il suo “lato oscuro”.

L’ultimo allarme arriva da Sekhar Sarukkai di Skyhigh Networks, che ha condotto una ricerca sui Bucket S3 di Amazon (dispositivi di storage su cloud utilizzati da grandi società – ndr) individuandone un gran numero che sarebbero esposti ad attacchi dalle conseguenze devastanti.

Come spiega il ricercatore, il problema non è legato al livello di sicurezza fornito da Amazon, ma da una certa sciatteria nell’impostazione delle funzioni da parte degli utilizzatori, che sottovalutano il rischio di un accesso esterno ai Bucket.

Fin qui non si tratta di una grande novità: nella cronaca recente gli esempi di server configurati in maniera errata che hanno consentito l’accesso a dati (anche sensibili) si sprecano, partendo dal caso di Warner per arrivare al più recente episodio legato al software usato per le “voting machine” nel referendum consultivo tenuto dalla Regione Lombardia lo scorso 22 ottobre.

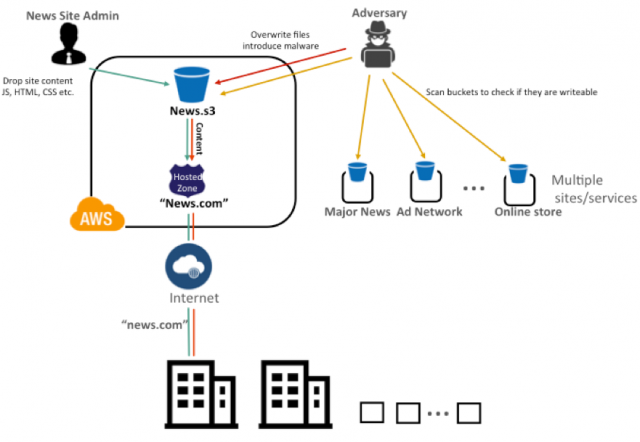

Nel caso specifico, però, Sarukkai ha ipotizzato una tecnica di attacco (battezzata con il nome di GhostWriter) che prende di mira i Bucket che, oltre a essere esposti in lettura all’esterno, lo sono anche in scrittura.

Stando a quanto scrive nel suo report, su un campione di 1.600 Bucket, Sarukkai avrebbe accertato che il 4% consentirebbe la scrittura in remoto da parte di un utente senza autenticazione.

Il caso che porta come esempio è quello dei server utilizzati per la fornitura di contenuti e che sono utilizzati da più società (per esempio i siti di news e le società che gestiscono la pubblicità) attraverso le loro reti.

Gli errori nella configurazione consentirebbero un attacco “Man in the Middle” che permetterebbe, ad esempio, l’intercettazione e il reindirizzamento del traffico, ma non solo.

Modificando il contenuto dei server, un pirata informatico potrebbe teoricamente fare qualsiasi cosa.

La possibilità che qualcuno possa sovrascrivere i dati conservati sul Bucket apre a qualsiasi tipo di scenario, tra cui la sostituzione di un JavaScript legittimo con uno malevolo in grado di diffondere malware o sfruttare i computer dei visitatori per generare cripto-valute.

La soluzione? È tutto sommato semplice: spendere qualche energia in più per definire policy (e impostazioni) che non consentano l’accesso esterno in scrittura ai dati. Purtroppo l’esperienza insegna che l’interiorizzazione di queste buone pratiche non avviene mai in tempi brevi. Nel frattempo, aspettiamoci di sentir parlare di attacchi GhostWriter nel prossimo futuro.

Articoli correlati

-

Le aziende italiane prevedono un...

Le aziende italiane prevedono un...Giu 09, 2025 0

-

I ruoli di default di AWS consentono...

I ruoli di default di AWS consentono...Mag 21, 2025 0

-

SharePoint inondato dallo spam: la...

SharePoint inondato dallo spam: la...Mar 28, 2025 0

-

L’IA generativa rivoluziona il...

L’IA generativa rivoluziona il...Gen 15, 2025 0

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate...