Aggiornamenti recenti Maggio 7th, 2026 10:48 AM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

- CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

Strage di smartphone al Pwn2Own Mobile

Nov 03, 2017 Marco Schiaffino Hacking, In evidenza, News, RSS 0

L’evento raccoglie ricercatori di sicurezza da tutto il mondo. Nella due giornate messi K.O. il Galaxy S8 e l’iPhone 7.

Lo scenario è Tokyo, dove sei squadre di ricercatori si sono confrontate nel classico Pwn2Own, il contest di hacking dedicato al settore mobile. Il risultato? Ben 32 bug individuati e 515.000 dollari (oltre ai telefoni violati) distribuiti come ricompensa ai partecipanti.

Le “vittime” più illustri cadute sotto i colpi dei partecipanti alla gara sono stati il Galaxy S8 di Samsung, il Huawei Mate9 Pro e l’iPhone 7.

Proprio la violazione del modello di punta di Samsung è stata l’impresa che ha più impressionato gli organizzatori. Il team MWR Labs ha infatti usato una catena di 11 vulnerabilità (partendo dal browser) per arrivare a installare un’app sullo smartphone dell’azienda coreana.

Un vero record nella storia del Pwn2Own, che gli ha fruttato 25.000 dollari di ricompensa (e 11 punti nella competizione) oltre ai complimenti dei presenti.

Meno complicato l’attacco portato dallo stesso team nei confronti del telefono di Huawei. Per avviare l’esecuzione di codice in remoto sul Mate9 attraverso il browser sono bastati “solo” 5 bug logici.

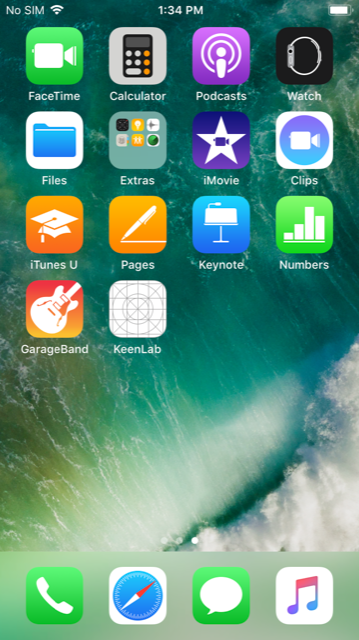

Per quanto riguarda Apple, sul suo iPhone 7 si sono accaniti in parecchi. Preso di mira in particolare il Wi-Fi, che il team Tencent Keen Security Lab è riuscito a sfruttare per installare un’app senza che fosse necessario alcun intervento da parte dell’utente.

La schermata non sembra dire molto, ma rappresenta un bel successo per il team che ha portato a termine l’attacco. Quell’icona di KeenLab, infatti, non dovrebbe essere lì.

Per violare lo smartphone Apple, i ragazzi di Tencent Keen Security Lab hanno utilizzato 4 differenti bug. Due in più di quanti gliene sono serviti per portare l’attacco attraverso Safari.

Il collegamento Wi-Fi dell’iPhone 7 è stato preso di mira anche dal team 360 Security, che ha portato a termine un attacco sfruttando una serie di 3 bug ottenendo però un successo solo parziale. Una delle vulnerabilità utilizzate, infatti, era stata illustrata in precedenza da un altro concorrente.

Articoli correlati

-

Davvero si può fare “jailbreak” di...

Davvero si può fare “jailbreak” di...Feb 18, 2026 0

-

Sfruttate 37 vulnerabilità zero-day...

Sfruttate 37 vulnerabilità zero-day...Gen 21, 2026 0

-

Rust riduce sensibilmente le...

Rust riduce sensibilmente le...Nov 18, 2025 0

-

Fantasy Hub: scoperto un nuovo RAT...

Fantasy Hub: scoperto un nuovo RAT...Nov 12, 2025 0

Altro in questa categoria

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

-

CISA avvisa: Copy Fail sfruttata per...

CISA avvisa: Copy Fail sfruttata per...Mag 04, 2026 0

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando... -

CISA avvisa: Copy Fail sfruttata per root sui sistemi Linux

CISA avvisa: Copy Fail sfruttata per root sui sistemi LinuxMag 04, 2026 0

CISA ha inserito Copy Fail tra le vulnerabilità sfruttate... -

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo...