Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Rowhammer: il nuovo attacco hardware sfrutta le CPU Intel per nascondersi

Ott 05, 2017 Marco Schiaffino Attacchi, News, RSS, Vulnerabilità 2

La tecnica messa a punto da un gruppo di ricercatori. Servono decine di ore, ma l’attacco è efficace e difficile da individuare.

Aggirare il sistema operativo e i software di sicurezza puntando direttamente alle vulnerabilità dell’hardware per ottenere il controllo di un dispositivo. È questa, in sintesi, la filosofia degli attacchi basati su Rowhammer, una tecnica che sfrutta la possibilità di alterare la memoria RAM.

Una nuova ricerca mette in luce la possibilità di sfruttare la tecnica aggirando gli strumenti di mitigazione implementati fino a oggi.

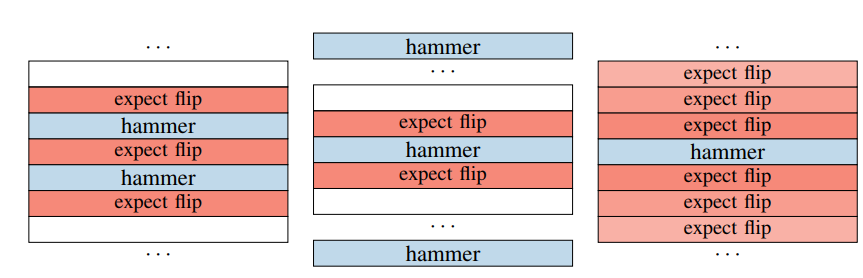

Il concetto alla base degli attacchi Rowhammer è tutto sommato semplice: l’idea è quella di alterare i dati sulla macchina attraverso la lettura ripetuta di una specifica porzione di memoria, che porta al “flip” di un bit (uno 0 diventa 1 o viceversa) all’interno dei dati conservati nella memoria stessa.

Ad aggiornare la tecnica di attacco ci ha pensato un gruppo di ricercatori della Graz University of Technology, Università della Pennsylvania, Università del Maryland, Università di Adelaide e di Data61, che in un report pubblicato online e consultabile a questo link spiega i punti cardine della loro strategia.

Concentrando l’attacco su una singola posizione i ricercatori sono riusciti a renderlo più efficace.

L’idea di base è quella di concentrare l’attacco su uno specifico elemento. La tecnica di attacco, battezzata con il nome di opcode flipping, avrebbe una maggiore efficacia e permetterebbe di aggirare i sistemi di contenimento messi a punto per proteggere i dispositivi dagli attacchi Rowhammer.

Non solo: per fare in modo che l’attacco (e in particolare l’ottenimento dei privilegi di amministratore) non siano rilevati, i ricercatori hanno “abusato” del sistema di sicurezza integrato nei processori Intel (Intel SGX o Software Guard Extensions) che renderebbe l’attacco “invisibile” al sistema operativo.

Stando ai test effettuati dai ricercatori, l’attacco richiede però parecchio tempo: da un minimo di 44 ore a un massimo di 137. Certo: se il bersaglio è un server impostato per essere attivo 24/7, il fattore tempo non è un grosso problema.

In passato, lo spauracchio degli attacchi Rowhammer hanno indotto i produttori hardware (Intel in particolare) a introdurre sistemi di controllo in grado di mitigare l’alterazione dei dati nella memoria. Ora, con le nuove scoperte legate alla tecnica di opcode flipping, rischiano di dover cominciare tutto da capo.

Articoli correlati

-

TEE.Fail, l’attacco che accede...

TEE.Fail, l’attacco che accede...Ott 30, 2025 0

-

GPUHammer: le GPU NVIDIA sono...

GPUHammer: le GPU NVIDIA sono...Lug 15, 2025 0

-

Ransomware che infettano la CPU: una...

Ransomware che infettano la CPU: una...Mag 13, 2025 0

-

Spectre è ancora presente nei nuovi...

Spectre è ancora presente nei nuovi...Ott 30, 2024 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...

2 thoughts on “Rowhammer: il nuovo attacco hardware sfrutta le CPU Intel per nascondersi”