Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Strage di siti WordPress: 100.000 defacement

Feb 08, 2017 Marco Schiaffino Attacchi, News, RSS, Vulnerabilità 2

Gli attacchi sfruttano un bug corretto nell’ultimo aggiornamento, ma pochi hanno fatto l’update. Inutile lo stratagemma degli sviluppatori che hanno ritardato l’annuncio.

Niente da fare: nemmeno la trovata degli sviluppatori ha evitato che la nuova vulnerabilità di WordPress venisse sfruttata per portare un massiccio attacco ai siti Internet gestiti con il popolare CMS (Content Management System) open source.

In occasione dell’ultimo aggiornamento (4.7.2) del software, dalle parti di WordPress hanno deciso di utilizzare uno stratagemma che, nelle intenzioni, avrebbe dovuto evitare un’epidemia di attacchi sul Web.

Nel documento che accompagnava il rilascio dell’aggiornamento, infatti, sono state nascoste le informazioni riguardanti una grave vulnerabilità del programma, che consentiva un attacco remoto di tipo content injection.

L’aggiornamento correggeva il bug, ma i dettagli sono stati resi pubblici solo una settimana dopo. Motivo: evitare che i pirati informatici (come succede spesso) potessero sfruttare la vulnerabilità per creare exploit e utilizzarli per colpire i siti non ancora aggiornati.

Nelle intenzioni degli sviluppatori, i 7 giorni intercorsi tra il rilascio dell’aggiornamento e la pubblicazione delle informazioni sul bug avrebbero dovuto consentire al sistema di update automatico di limitare i danni, facendo in modo che gli attacchi partissero solo quando la maggior parte dei siti fosse già aggiornata e, di conseguenza, immune.

A quanto pare, però, l’operazione non ha avuto un gran successo. Come riporta la società di sicurezza Sucuri, infatti, sul Web è partita una vasta campagna di defacement che ha sfruttato proprio la vulnerabilità corretta con l’aggiornamento a WordPress 4.7.2.

Sucuri ha individuato almeno 4 campagne di defacement che sfruttano la vulnerabilità. Una di queste ha già colpito più di 80.000 siti.

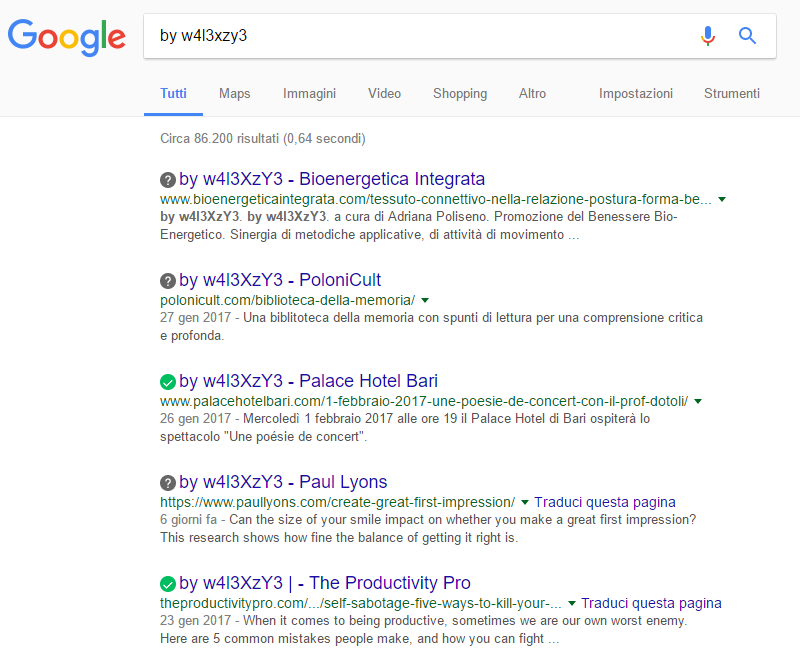

Secondo i ricercatori i primi exploit in grado di sfruttare la vulnerabilità sarebbero stati resi pubblici nel giro di 48 ore dalla pubblicazione della notizia. Risultato: la caccia ai siti Web vulnerabili è partita in grande stile e quelli colpiti sarebbero 100.000 (86.000 sono rintracciabili tramite Google), segno che una bella fetta degli utenti non ha applicato gli aggiornamenti.

Viene da chiedersi, però, che cosa sarebbe successo se le informazioni riguardanti la vulnerabilità in questione fossero stati resi pubblici immediatamente.

Articoli correlati

-

Una vulnerabilità di un plugin di...

Una vulnerabilità di un plugin di...Nov 18, 2024 0

-

Rilasciato il fix per una...

Rilasciato il fix per una...Ott 15, 2024 0

-

Una vulnerabilità di LiteSpeed Cache...

Una vulnerabilità di LiteSpeed Cache...Set 09, 2024 0

-

Trovati 5 plugin WordPress compromessi...

Trovati 5 plugin WordPress compromessi...Giu 25, 2024 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...

2 thoughts on “Strage di siti WordPress: 100.000 defacement”