Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

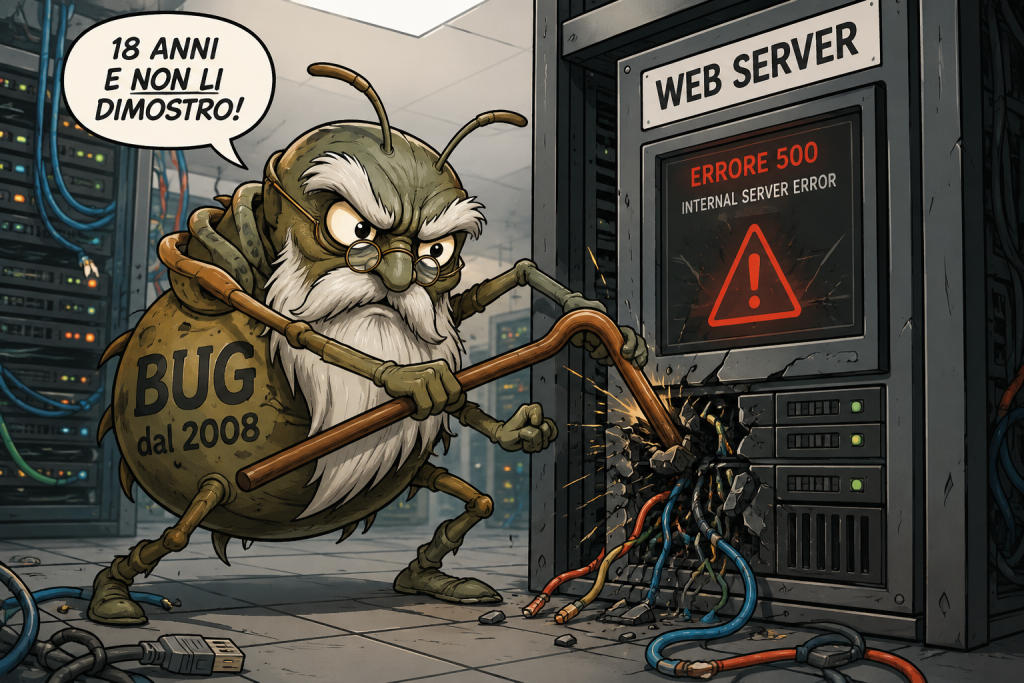

NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

Mag 14, 2026 Giancarlo Calzetta In evidenza, News, RSS, Vulnerabilità 0

Una vulnerabilità critica rimasta nascosta per quasi due decenni sta scuotendo il mondo della sicurezza applicativa. I ricercatori di depthfirst hanno infatti identificato una falla nel modulo di rewrite di NGINX che potrebbe consentire a un attaccante remoto non autenticato di causare crash dei processi oppure, in determinate condizioni, ottenere esecuzione di codice remoto (RCE). La vulnerabilità, tracciata come CVE-2026-42945 e soprannominata “NGINX Rift”, ha ricevuto un punteggio CVSS di 9.2 ed è particolarmente significativa non solo per la gravità tecnica, ma anche perché sarebbe stata introdotta nel codice nel lontano 2008, restando invisibile per circa 18 anni.

Secondo quanto riportato dagli advisory pubblicati da F5 e dagli stessi ricercatori, il problema interessa il modulo ngx_http_rewrite_module, utilizzato comunemente per manipolare URL e richieste HTTP all’interno delle configurazioni NGINX.

Il problema nasce dalle direttive di rewrite

La falla si manifesta in configurazioni specifiche in cui vengono utilizzate direttive come rewrite, if o set insieme a capture regex non nominate, ad esempio $1 o $2, e stringhe contenenti il carattere ?. In queste circostanze, richieste HTTP opportunamente costruite possono provocare un heap buffer overflow nel processo worker di NGINX. Nella maggior parte dei casi l’effetto immediato sarebbe un denial of service, con il crash del worker e il suo successivo riavvio automatico. Tuttavia, i ricercatori hanno dimostrato che in ambienti dove la protezione ASLR (Address Space Layout Randomization) è disabilitata, è possibile arrivare anche all’esecuzione arbitraria di codice. Il team di depthfirst ha dichiarato di aver sviluppato una proof-of-concept funzionante per l’RCE e di aver condiviso il materiale con NGINX durante il processo di responsible disclosure.

Milioni di sistemi potenzialmente esposti

La rilevanza della vulnerabilità deriva anche dalla diffusione globale di NGINX, uno dei web server più utilizzati al mondo, ampiamente presente in ambienti enterprise, cloud, CDN, reverse proxy e infrastrutture Kubernetes. Secondo le informazioni diffuse dagli advisory, sarebbero vulnerabili tutte le versioni comprese tra NGINX 0.6.27 e 1.30.0. Le patch sono state introdotte nelle versioni 1.31.0 e 1.30.1.

Anche se al momento non risultano exploit attivi pubblicamente documentati, diversi osservatori ritengono probabile una rapida weaponization della falla, soprattutto considerando la semplicità con cui è possibile innescare il crash dei processi worker.

Non solo CVE-2026-42945: emergono altre vulnerabilità

L’analisi di depthfirst ha portato all’identificazione di ulteriori problemi di sicurezza all’interno dell’ecosistema NGINX. Tra questi figurano vulnerabilità di excessive memory allocation, use-after-free e out-of-bounds read che interessano moduli SCGI, uWSGI, SSL e charset. Alcune di queste falle potrebbero consentire lettura di memoria, disclosure di informazioni sensibili oppure ulteriori crash dei worker process. Sebbene abbiano punteggi inferiori rispetto a CVE-2026-42945, contribuiscono a delineare un quadro delicato per amministratori di sistema e team DevSecOps.

Il ruolo crescente dell’AI nella scoperta delle vulnerabilità

Uno degli aspetti più interessanti del caso riguarda il metodo con cui le falle sono state individuate. Depthfirst ha spiegato di aver utilizzato un sistema automatizzato basato su analisi avanzata del codice sorgente capace di individuare vulnerabilità di memory corruption all’interno di NGINX.

Il tema è particolarmente rilevante perché mostra come strumenti automatizzati e tecniche AI-assisted stiano diventando sempre più efficaci nell’individuazione di bug storici annidati in software critici. Parallelamente, questo scenario potrebbe accelerare anche la capacità offensiva degli attaccanti, riducendo drasticamente i tempi necessari per identificare superfici vulnerabili all’interno di grandi codebase legacy.

- CVE-2026-42945, cybersecurity web server, exploit NGINX rewrite module, F5 NGINX patch, heap buffer overflow NGINX, NGINX RCE, NGINX Rift, sicurezza web server, vulnerabilità Linux server, vulnerabilità NGINX

Articoli correlati

Altro in questa categoria

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

-

Quasar Linux RAT: malware che punta...

Quasar Linux RAT: malware che punta...Mag 06, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...