Aggiornamenti recenti Aprile 30th, 2026 5:30 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- Mini Shai-Hulud: la supply chain SAP colpita da un simil-worm

- Honeypot intelligenti: come gli agenti AI ingannano gli attaccanti AI

- I dati sono recuperabili (troppo) facilmente dalle auto moderne

- Reset password: una misura di sicurezza che diventa minaccia

- Kyber annuncia il ransomware “post-quantum”, ma…

Jumpy Pisces sta collaborando col gruppo ransomware Play

Nov 06, 2024 Marina Londei In evidenza, Malware, Minacce, News 0

Il team di Unit 42 di Palo Alto Networks ha scoperto che il gruppo ransomware nord-coreano Jumpy Pisces ha cominciato a collaborare con il gruppo Play, fornitore di ransomware-as-a-service.

Si tratta di un cambiamento significativo delle attività del gruppo: è la prima volta che questi cybercriminali usano un’infrastruttura esistente per i loro attacchi, un potenziale segno della volontà di ampliare i propri confini d’azione.

Autore di crimini finanziari e campagne di cyberspionaggio dal 2022, il gruppo avrebbe cominciato a usare il ransomware di Play dallo scorso settembre; in particolare, a usare il servizio sarebbe Fiddling Scorpius, un sottogruppo del team principale.

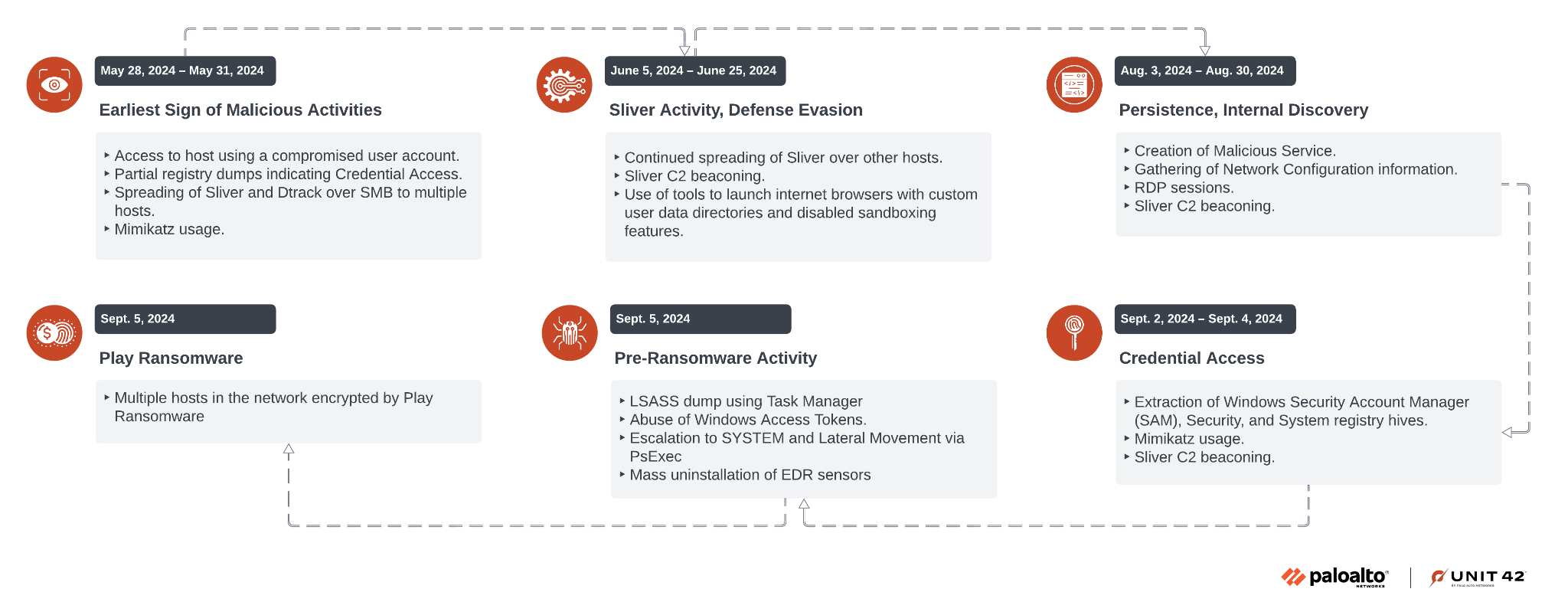

La campagna è cominciata a maggio 2024: dopo aver sfruttato un account compromesso per l’accesso alla rete della vittima, il gruppo ha utilizzato Sliver, un tool open-source, e DTrack, un malware custom sviluppato dallo stesso team, per mantenere la persistenza. Questi strumenti hanno comunicato col server degli attaccanti per diversi mesi, fino a quando, a settembre, è cominciato l’attacco con il ransomware di Play.

Credits: Palo Alto Networks

Oltre a Sliver e Dtrack, gli attaccanti hanno usato un tool dedicato per creare un account con privilegi elevati sui dispositivi delle vittime e una versione personalizzata di Mimikatz per il dump delle credenziali. Infine, Fiddling Scorpius avrebbe usato anche un malware per sottrarre la cronologia di Chrome, Edge e Brave.

Ci sono diversi motivi per cui i ricercatori ritengono che Jumpy Pisces sia effettivamente legato a Play: in primo luogo, l’account compromesso usato per l’accesso iniziale era già stato usato in altre campagne del ransomware; inoltre, ci sono numerose somiglianze tra le tattiche e le tecniche usate dai due gruppi.

Al momento non è chiaro se Jumpy Pisces è diventato un affiliato ufficiale di Play o se si è limitato a vendere l’accesso iniziale alle reti al gruppo. “In ogni caso, questo incidente di sicurezza è significativo perché segna la prima collaborazione registrata tra Jumpy Pisces, gruppo nord-coreano appoggiato dal governo, e una rete di ransomware clandestina” affermano i ricercatori. Il timore è che questo tipo di collaborazione diventi un vero e proprio trend in cui i gruppi nord-coreani parteciperanno a campagne ransomware sempre più ampie, con conseguenze estese globalmente.

Articoli correlati

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

Mini Shai-Hulud: la supply chain SAP...

Mini Shai-Hulud: la supply chain SAP...Apr 30, 2026 0

-

Honeypot intelligenti: come gli agenti...

Honeypot intelligenti: come gli agenti...Apr 29, 2026 0

-

I dati sono recuperabili (troppo)...

I dati sono recuperabili (troppo)...Apr 28, 2026 0

-

Kyber annuncia il ransomware...

Kyber annuncia il ransomware...Apr 22, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una... -

Strategia cybersecurity USA verso un modello più assertivo...

Strategia cybersecurity USA verso un modello più assertivo...Apr 03, 2026 0

Nel mese scorso, il governo degli USA ha rilasciato un...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

Mini Shai-Hulud: la supply chain SAP colpita da un...

Mini Shai-Hulud: la supply chain SAP colpita da un...Apr 30, 2026 0

La compromissione della supply chain software continua a... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Kyber annuncia il ransomware “post-quantum”, ma…

Kyber annuncia il ransomware “post-quantum”, ma…Apr 22, 2026 0

Kyber è un gruppo ransomware relativamente recente che ha...