Aggiornamenti recenti Maggio 14th, 2026 3:40 PM

News Recenti

- Transparency Center Initiative di Kaspersky Lab: cosa significa per l’Italia

- NGINX Rift, rischio RCE per una falla rimasta nascosta 18 anni

- Falso repository OpenAI su Hugging Face distribuisce malware

- Ecco il GitHub per fare di Claude un operatore OSINT avanzato

- Un dipendente su otto considera accettabile vendere le credenziali

- Quasar Linux RAT: malware che punta alla supply chain software

Il ransomware Exotic cripta anche i file EXE

Ott 17, 2016 Marco Schiaffino Malware, Minacce, News, Ransomware, RSS 0

Il malware colpisce tutti i file contenuti nelle cartelle colpite, senza risparmiare i file eseguibili. Individuate tre varianti nel giro di pochi giorni.

Se ci fosse una classifica per i ransomware più aggressivi, Exotic si piazzerebbe di sicuro ai primi posti. Il malware, individuato per la prima volta il 12 ottobre, utilizza una serie di tecniche che lo rendono particolarmente distruttivo.

Lo schema è sempre il solito: una volta avviato, il ransomware individua tutti i file memorizzati sul disco selezionandoli in base all’estensione e ne avvia la cifratura.

Proprio la scelta delle estensioni è ciò che rende particolarmente fastidioso Exotic: a differenza di molti “colleghi”, però, il malware non risparmia i file eseguibili (di solito esclusi) che si trovano nelle cartelle colpite, che di conseguenza vengono crittografati e resi inutilizzabili.

Per fortuna Exotic limita la sua azione ad alcune cartelle specifiche, tutte contenute all’interno della cartella utente, e non colpisce altri percorsi come la cartella Programmi. Tra le cartelle colpite, però, c’è anche il Desktop. Eventuali eseguibili conservati al suo interno, quindi, verrebbero crittografati.

Exotic visualizza una richiesta di riscatto piuttosto modesta (50 dollari in bitcoin) per riottenere i file. Come sempre, però, è bene tenere presente che non c’è nessuna garanzia che i pirati rispettino la parola data.

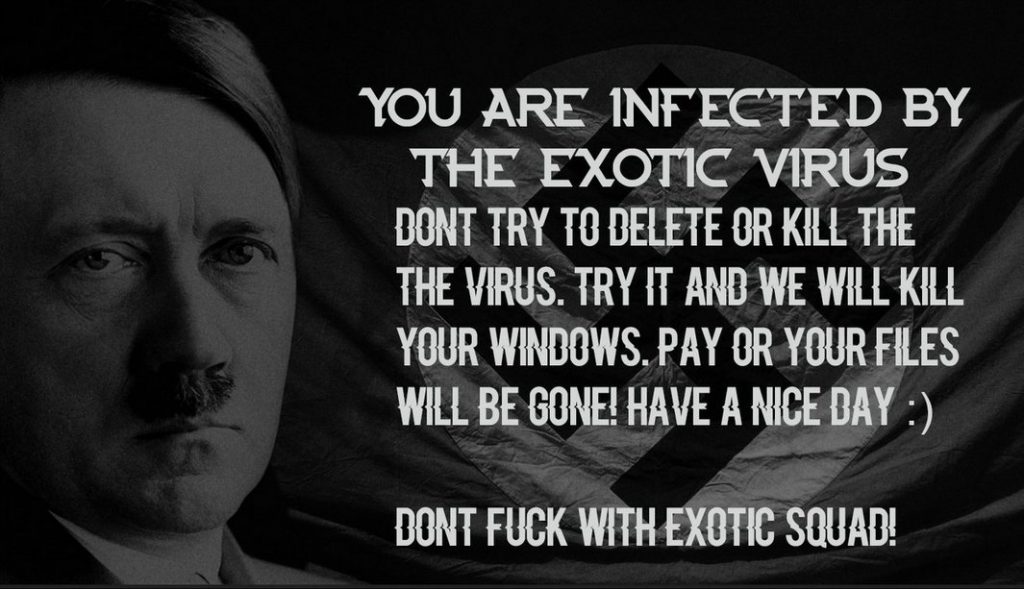

La richiesta, nelle prime versioni, veniva visualizzata con uno sfondo che ritraeva Hitler in diverse pose. La terza variante del ransomware rilevata, invece, usa uno strumento di pressione copiato da un altro malware simile: Jigsaw.

Il ransomware, infatti, avvisa la vittima che, in caso di mancato pagamento del riscatto entro 72 ore, tutti i file crittografati verranno eliminati. Nel frattempo, però, il malware cancellerà dei file a caso ogni 5 ore.

Le prime versioni di Exotic visualizzavano la richiesta di riscatto con uno sfondo che ritraeva Adolf Hitler.

Oltre a cifrarne il contenuto, Exotic modifica il nome dei file al momento della cifratura, modificandone anche l’estensione. Un file test.jpg, per esempio, diventerebbe qualcosa tipo 87as.exotic.

Uno stratagemma che rende più difficile (se non impossibile) individuare i file originali e ostacola così le eventuali operazioni di decodifica.

Mentre esegue le operazioni di cifratura, il ransomware controlla i processi in esecuzione sul computer confrontandoli con una lista di “indesiderati”. L’elenco comprende taskmgr; cmd; procexp; procexp64; regedit; CCleaner64 e msconfig. Se ne individua uno, lo termina senza troppi complimenti.

Una copia del malware viene anche copiata in %Utente%\AppData\Roaming\Microsoft\Windows\Menu Start\Programmi\Esecuzione Automatica\svchost.exe. Trovandosi nella cartella utente, però, il file viene crittografato a sua volta, ed è quindi innocuo.

Stando a quanto riportato dai ricercatori che hanno analizzato il malware, Exotic sarebbe ancora in una fase di “sviluppo” ed è improbabile che sia già in circolazione. Magra consolazione…

Articoli correlati

-

Reset password: una misura di sicurezza...

Reset password: una misura di sicurezza...Apr 23, 2026 0

-

Lo shotdown USA tarpa le ali alla CISA

Lo shotdown USA tarpa le ali alla CISAFeb 16, 2026 0

-

Nel 2026 sempre più attacchi autonomi...

Nel 2026 sempre più attacchi autonomi...Gen 05, 2026 0

-

Il cybercrime si evolve velocemente e...

Il cybercrime si evolve velocemente e...Dic 18, 2025 0

Altro in questa categoria

-

NGINX Rift, rischio RCE per una falla...

NGINX Rift, rischio RCE per una falla...Mag 14, 2026 0

-

Falso repository OpenAI su Hugging Face...

Falso repository OpenAI su Hugging Face...Mag 11, 2026 0

-

Ecco il GitHub per fare di Claude un...

Ecco il GitHub per fare di Claude un...Mag 08, 2026 0

-

Un dipendente su otto considera...

Un dipendente su otto considera...Mag 07, 2026 0

Last Week Security IT

Malware distruttivi ancora in auge

Approfondimenti

-

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Honeypot intelligenti: come gli agenti AI ingannano gli...

Honeypot intelligenti: come gli agenti AI ingannano gli...Apr 29, 2026 0

Stanno arrivando, ma non nascono già pronti. Stiamo... -

I dati sono recuperabili (troppo) facilmente dalle auto...

I dati sono recuperabili (troppo) facilmente dalle auto...Apr 28, 2026 0

Come sappiamo, le auto moderne sono sempre più simili a... -

Reset password: una misura di sicurezza che diventa

Reset password: una misura di sicurezza che diventaApr 23, 2026 0

Vi ricordate il vecchio adagio “cambia la password almeno... -

Recovery scam: quando la truffa colpisce due volte

Recovery scam: quando la truffa colpisce due volteApr 16, 2026 0

Nel panorama delle minacce informatiche, esiste una...

Minacce recenti

Google API Keys: le chiavi pubbliche diventano credenziali sensibili

Lummastealer risorge dalle ceneri: ancora una volta lo stop è momentaneo

ZeroDayRAT: La Nuova Minaccia per Android e iOS

Off topic

-

L’IA generativa unifica le interfacce di gestione e...

L’IA generativa unifica le interfacce di gestione e...Gen 29, 2025 0

Con l’avvento dell’IA generativa... -

Cyberinsurance: misurare il rischio umano può...

Cyberinsurance: misurare il rischio umano può...Ott 09, 2024 0

Negli ultimi anni sempre più aziende stanno sottoscrivendo... -

Il machine learning di Kaspersky aumenta la capacità di...

Il machine learning di Kaspersky aumenta la capacità di...Ott 02, 2024 0

Grazie al machine learning, il Global Research and Analysis... -

I vertici aziendali non sono del tutto pronti alle nuove...

I vertici aziendali non sono del tutto pronti alle nuove...Set 30, 2024 0

Il 2024 è l’anno delle nuove normative di sicurezza:... -

Più della meta delle aziende geo-distribuite ha problemi...

Più della meta delle aziende geo-distribuite ha problemi...Mag 21, 2024 0

Una delle sfide principali delle aziende distribuite sul...

Post recenti

-

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...

NGINX Rift, rischio RCE per una falla rimasta nascosta 18...Mag 14, 2026 0

Una vulnerabilità critica rimasta nascosta per quasi due... -

Falso repository OpenAI su Hugging Face distribuisce

Falso repository OpenAI su Hugging Face distribuisceMag 11, 2026 0

La corsa all’AI sta creando nuove superfici di attacco... -

Ecco il GitHub per fare di Claude un operatore OSINT...

Ecco il GitHub per fare di Claude un operatore OSINT...Mag 08, 2026 0

L’intelligenza artificiale sta, ovviamente e... -

Un dipendente su otto considera accettabile vendere le...

Un dipendente su otto considera accettabile vendere le...Mag 07, 2026 0

Il problema del dipendente “infedele” è vecchio quanto... -

Quasar Linux RAT: malware che punta alla supply chain...

Quasar Linux RAT: malware che punta alla supply chain...Mag 06, 2026 0

Un nuovo malware Linux altamente sofisticato sta attirando...